Foram encontradas 120 questões.

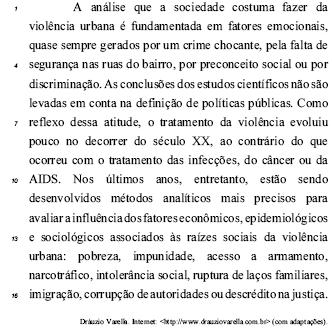

Em relação ao texto acima, julgue os itens que se seguem.

Na linha 14, estaria gramaticalmente correta a inserção, entre a palavra "urbana" e o sinal de dois-pontos, de qualquer uma das seguintes expressões, antecedidas de vírgula: como, tais como, quais sejam, entre as quais se destacam.

Provas

Em relação ao texto acima, julgue os itens que se seguem.

Na linha 13, o emprego do sinal indicativo de crase em "às raízes" justifica-se pela regência de "associados" e pela presença de artigo; o sinal deveria ser eliminado caso a preposição viesse sem o artigo.

Provas

Em relação ao texto acima, julgue os itens que se seguem.

A substituição do termo "estão sendo desenvolvidos" (L.10-11) por estavam se desenvolvendo provoca alterações estruturais sem alterar semanticamente a informação original nem transgredir as normas da escrita culta.

Provas

Em relação ao texto acima, julgue os itens que se seguem.

A expressão "Como reflexo dessa atitude" (L.6-7) introduz uma idéia que é uma conseqüência em relação à informação antecedente. Portanto poderia, sem prejuízo da correção e do sentido do texto, ser substituída pela palavra Conseqüentemente.

Provas

Em relação ao texto acima, julgue os itens que se seguem.

As informações do texto indicam que, além da consideração de "fatores emocionais" (L.2) que geram violência, as políticas públicas voltadas para a segurança dos cidadãos baseiam-se freqüentemente nas "conclusões dos estudos científicos" (R.5) que focalizam esse tema.

Provas

O emprego sistemático de diversas técnicas de segurança da informação resolve, ou pelo menos atenua, boa parte das vulnerabilidades existentes nesse contexto. Entre as técnicas mais efetivas utilizadas para fornecer segurança da informação, incluem-se a criptografia, a esteganografia e as funções hash. A respeito de tais técnicas e do seu emprego adequado, julgue os itens de 111 a 117 a seguir.

Para a utilização do modo de operação CBC (cipher block chaning mode), é necessário que seja criado o que se denomina vetor de inicialização (initialization vector), que evita que mensagens que comecem idênticas gerem criptogramas com começos idênticos. Um inconveniente desse modo de operação reside na questão da propagação de erros, pois, caso haja um bit errado em um bloco de criptograma a ser decifrado, todos os blocos a partir dali serão decriptografados de forma errada.

Provas

Nos últimos anos, a segurança da informação vem se tornando área de importância crescente para entidades tais como empresas, universidades e órgãos governamentais, levando à necessidade de tais entidades dedicarem atenção aos processos de definição, implantação e gestão de políticas de segurança da informação. Acerca de segurança da informação, julgue os itens seguintes.

A avaliação de um risco é a consideração sistemática da probabilidade de uma falha de segurança ocorrer à luz das ameaças e vulnerabilidades mais freqüentes e nos controles atualmente implementados.

Provas

As redes de computadores são ferramentas importantes para viabilizar a interconexão entre diversos computadores, posicionados em um mesmo local ou geograficamente distribuídos. Tendo em vista que essas redes, em grande parte, utilizam meios de transmissão pouco seguros para o tráfego de dados, há a necessidade de que sejam fornecidos mecanismos lógicos de segurança a fim de evitar ou diminuir os perigos aos quais essas transmissões de dados estão submetidas. Acerca da segurança fornecida em ambientes de redes, julgue os itens a seguir.

O PGP (pretty good privacy) é um sistema de segurança utilizado na transmissão de mensagens eletrônicas (correio eletrônico). Sua versão mais atual oferece suporte a vários algoritmos criptográficos, simétricos e assimétricos, tais como o AES, o 3-DES e o RSA, que trabalham em conjunto e permitem que, em uma mesma transmissão, sejam fornecidos serviços de confidencialidade, autenticação e integridade de dados.

Provas

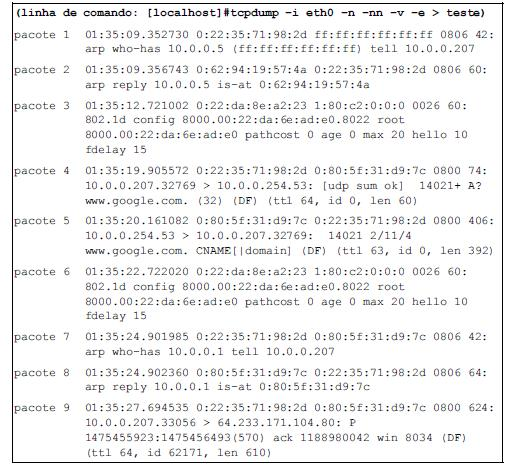

O quadro acima apresenta um conjunto de pacotes capturados pelo analisador de protocolo (sniffer) tcpdump, executado em um host pertencente a uma rede de comunicação que utiliza TCP/IP e possui uma única interface de rede com endereço IP 10.0.0.207. Com base nessas informações e admitindo que todos os números de porta e serviços TCP/IP utilizados correspondem aos números notórios (well-known) definidos pelo IANA, julgue os itens a seguir.

Nos pacotes acima listados, há mensagens de apenas um dos seguintes protocolos: ARP, DNS, http ou IEEE 802.11d (spanning tree).

Provas

Considerando a figura acima, que ilustra uma janela do Word 2000 contendo parte de um texto extraído e adaptado do sítio http://www.funai.gov.br, julgue os itens subseqüentes.

A correção e as idéias do texto mostrado serão mantidas caso se realize o seguinte procedimento: clicar imediatamente antes de "no final"; pressionar e manter pressionada a tecla  ; clicar imediatamente após "semana,"; liberar a tecla

; clicar imediatamente após "semana,"; liberar a tecla  ; pressionar e manter pressionada a tecla

; pressionar e manter pressionada a tecla  ; teclar

; teclar  ; clicar imediatamente após "apreenderam"; teclar

; clicar imediatamente após "apreenderam"; teclar  ; clicar o botão

; clicar o botão  .

.

Provas

Caderno Container