Foram encontradas 60 questões.

Um administrador de rede recebeu a lista abaixo contendo vários endereços IPs a serem distribuídos para máquinas diferentes.

NÓ1: 10.1.130.10

NÓ2: 10.1.109.19

NÓ3: 10.1.125.39

NÓ4: 10.1.144.30

NÓ2: 10.1.109.19

NÓ3: 10.1.125.39

NÓ4: 10.1.144.30

Esses endereços devem ser alocados para duas redes diferentes, sendo que os parâmetros de cada rede são:

REDEA: Broadcast: 10.1.191.255, Gateway: 10.1.129.10 CIDR:/18

REDEB: Broadcast: 10.1.127.255, Gateway: 10.1.108.20 CIDR:/19

REDEB: Broadcast: 10.1.127.255, Gateway: 10.1.108.20 CIDR:/19

Desse modo, os endereços

Provas

Questão presente nas seguintes provas

293162

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

O usuário de um sistema de e-commerce preencheu o seguinte cadastro (dados fictícios) para realizar uma compra e foi informado que, ao escolher a senha, deveria escolher uma senha forte:

Nome: Josemir Miraflores Cascudo Leporace Identidade 123456-3

CPF 999.999.999-00 Data de nascimento: 01/01/1948

Nome da mãe: Rosália da Silva Castro Nome do pai: Aristides da Rocha Lopes

Endereço: Rua Getúlio Vargas s/n, Cidade da Luz, Estado Geral.

Login: Senha:

Nesse contexto e depois de estudar o que era uma senha forte, Josemir deve escolher uma senha, como por exemplo:

Provas

Questão presente nas seguintes provas

O chefe do laboratório de pesquisas de uma empresa de petróleo deseja autorizar o trabalho a distância para que seus pesquisadores possam ter acesso aos seus arquivos de qualquer lugar. Preocupado com a segurança dos dados que trafegariam na rede, consultou o supervisor de segurança da informação sobre que recursos disponíveis na empresa poderiam ser utilizados e especificou suas necessidades mínimas:

- o pesquisador ter acesso direto à rede do laboratório;

- criptografia forte;

- facilidades para autenticação do usuário;

- possibilidade de redução de custos em relação ao uso de linhas dedicadas.

- criptografia forte;

- facilidades para autenticação do usuário;

- possibilidade de redução de custos em relação ao uso de linhas dedicadas.

Dentre as diversas possibilidades existentes na empresa, a indicação deve ser para que se utilizem os recursos de um(a)

Provas

Questão presente nas seguintes provas

293158

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Determinada empresa usava vários algoritmos criptográficos em seus sistemas, simétricos e assimétricos. Para unificar e padronizar o uso desses recursos, a direção determinou que o gerente de segurança de informações escolhesse um deles que atendesse aos seguintes critérios:

- ser uma cifra de bloco

- usar a criptografia simétrica

- usar chaves de 128 ou 256 bits

- usar a criptografia simétrica

- usar chaves de 128 ou 256 bits

Qual deve ser o algoritmo escolhido pelo gerente?

Provas

Questão presente nas seguintes provas

293157

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

O desejo de um gestor de segurança da informação para reduzir as ameaças de interceptação de sinais emitidos por seus computadores pode ser concretizado pelo uso da tecnologia que investiga e estuda a emissão de sinais por quaisquer equipamentos de processamento da informação.

Essa tecnologia denomina-se

Provas

Questão presente nas seguintes provas

293156

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

Constantes interrupções de energia em determinada empresa levaram seus responsáveis a pensar nos aspectos de segurança da informação que deveriam ser trabalhados. A esse respeito, a Norma ISO 27002:2005 diz que é conveniente que os equipamentos sejam protegidos contra falta de energia elétrica e outras interrupções causadas por falhas das utilidades.

Para isso, essa norma prescreve as diretrizes para implementação listadas abaixo, EXCETO a seguinte:

Provas

Questão presente nas seguintes provas

293154

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalRevogação de CertificadosCRL: Lista de Certificados Revogados

No contexto da Certificação Digital no Brasil, considere as afirmativas abaixo.

I - A assinatura digital é distribuída a usuários de certificados de segurança pela AC-Raiz com chaves construídas com o algoritmos MD5.

II - A identificação dos usuários e a geração das chaves públicas de cada usuário são atividades do Comitê Gestor da ICP.

III - A lista de certificados revogados é emitida pela AC-Raiz.

Está correto APENAS o que se afirma em

Provas

Questão presente nas seguintes provas

Um software de rede deve ser desenvolvido para se trabalhar com uma camada do modelo OSI/ISO. Esse software deve tratar da conexão de dois equipamentos que possuem diferentes formas de representação interna de estruturas de dados. Ele deve tratar só da codificação das estruturas de dados do equipamento transmissor e, depois, da decodificação na representação exigida no destino.

Qual é a camada OSI/ISO que deve ser tratada por esse software?

Provas

Questão presente nas seguintes provas

Uma empresa comprou um equipamento de conexão de rede, mas ele não funcionou corretamente. O equipamento deveria atender às seguintes especificações:

- fazer uso do sistema de endereçamento lógico;

- permitir interligações de redes com arquiteturas diferentes (por exemplo, rede Token Ring com uma rede Ethernet) e com a internet;

- trabalhar na camada três do modelo OSI/ISO e com a fragmentação dos datagramas recebidos.

- permitir interligações de redes com arquiteturas diferentes (por exemplo, rede Token Ring com uma rede Ethernet) e com a internet;

- trabalhar na camada três do modelo OSI/ISO e com a fragmentação dos datagramas recebidos.

O equipamento que deveria ser comprado para atender a essas características é um(a)

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- Protocolos e ServiçosRedes, Roteamento e TransporteRIP: Routing Information Protocol

- TCP/IPFundamentos de Roteamento

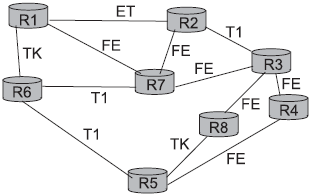

Seja o diagrama de rede abaixo, que contém várias redes, com arquiteturas diferentes, conectadas por roteadores, onde:

- ET: Conexão Ethernet (10 Mbps)

- T1: Conexão serial T1 (1,544Mbps)

- TK: Conexão Token Ring (16 Mbps)

- FE: Conexão Fast Ethernet (100 Mbps)

- A rota de R6-R5 é a mais congestionada

- A métrica de custo é a velocidade do link (quanto mais rápido, menor o custo).

Necessita-se diagnosticar quais serão os caminhos preferidos para chegar do roteador R7 para o roteador R5, quando se utilizam os protocolos de roteamento RIP e OSPF, de acordo com as premissas dadas acima.

Nesse contexto, após o diagnóstico, o caminho preferido para cada protocolo é:

| RIP | OSPF |

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container