Foram encontradas 1.633 questões.

No que se refere softwares maliciosos na internet, um é definido como um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido, para uso com os seguintes objetivos:

- remover evidências em arquivos de log,

- instalar outros códigos maliciosos, como backdoors, para assegurar o acesso futuro ao computador infectado,

- esconder atividades e informações, como arquivos, diretórios, processos, chaves de registro e conexões de rede,

- mapear potenciais vulnerabilidades em outros computadores, por meio de varreduras na rede e

- capturar informações da rede onde o computador comprometido está localizado, pela interceptação de tráfego.

Esse software malicioso é conhecido por:

Provas

O IDS (Intrusion Detection System) é um sistema de detecção de intrusão, um componente essencial em um ambiente corporativo, que possibilita a coleta e o uso de informações dos diversos tipos de ataques em prol da defesa de toda uma infraestrutura de rede. Dessa forma, é possível identificar pontos ou tentativas de invasão, dando permissão para registro e possibilitando a melhoria contínua do ambiente de segurança. Entre os tipos existentes, dois são caracterizados a seguir.

I. Este IDS monitora o tráfego do segmento de rede, geralmente com a interface de rede atuando em modo promíscuo. A detecção é realizada com a captura e análise dos cabeçalhos e conteúdos dos pacotes, que são comparados com padrões ou assinaturas conhecidas. É um tipo eficiente contra ataques como port scanning, IP spoofing ou SYN flooding.

II. Este I D S se baseia em algum tipo de conhecimento, na qual as detecções são realizadas a partir de uma base de dados com informações sobre ataques conhecidos. Seu funcionamento é semelhante a um antivírus, no qual o IDS procura por um padrão ou uma assinatura de ataque que esteja na base de dados. Um conjunto de assinaturas representa tipos de conexões e tráfegos, que podem indicar um ataque em progresso. A taxa de erros desse método é considerada aceitável e boa, porém depende da atualização constante da base de conhecimentos que, por sua vez, depende do sistema operacional, da versão, da plataforma e da aplicação.

Os tipos de IDS caracterizados em I e II são denominados, respectivamente:

Provas

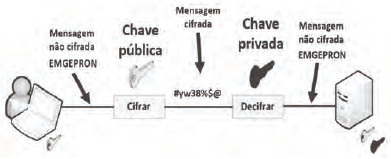

A criptografia é a ciência e arte de escrever mensagens em forma cifrada ou em código, constituindo um dos principais mecanismos de segurança que se pode usar para se proteger dos riscos associados ao uso da Internet. Entre os métodos utilizados, um é ilustrado por meio da figura e das características a seguir.

- Utiliza duas chaves distintas, uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono.

- Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la.

- A chave privada pode ser armazenada de diferentes maneiras, como um arquivo no computador, um smartcard ou um token.

- Exemplos desse método criptográfico são RSA, DSA, ECC e Diffie-Hellman.

Esse método é conhecido como criptografia de chaves:

Provas

A Lei Geral de Proteção de Dados Pessoais é regida pela Lei nº 13.709, de 14 de agosto de 2018. No seu Art. 5º, ficou estabelecida a existência de duas pessoas naturais ou jurídicas, de direito público ou privado, com competências bem definidas. À primeira cabem as decisões referentes ao tratamento de dados pessoais e, à segunda, a realização em si do tratamento de dados pessoais. Essas pessoas naturais ou jurídicas são denominadas, respectivamente:

Provas

A arquitetura OLAP representa um método que garante que os dados corporativos sejam analisados de forma mais ágil, consistente e interativa pelos gerentes, analistas, executivos e outros interessados nas informações. Constitui uma interface com o usuário e não uma forma de armazenamento de dados, porém se utiliza do armazenamento para poder apresentar as informações. Entre os métodos de armazenamento, quatro são descritos a seguir.

I. Os dados são armazenados de forma relacional.

II. Os dados são armazenados de forma multidimensional.

III. Uma combinação dos métodos caracterizados em I e em II.

IV. O conjunto de dados multidimensionais deve ser criado no servidor e transferido para o desktop, além de permitir portabilidade aos usuários OLAP que não possuem acesso direto ao servidor.

O métodos descritos em I, II, III e IV são conhecidos, respectivamente, pelas siglas:

Provas

De acordo com o Modelo OSI/ISO, a camada de rede é responsável pelo endereçamento dos pacotes de rede, também conhecidos por datagramas, associando endereços lógicos (IP ou Internet Protocol) aos físicos (MAC), de forma que os pacotes cheguem corretamente ao destino. Entre os principais protocolos desta camada, são funções do ARP /ICMP, respectivamente:

Provas

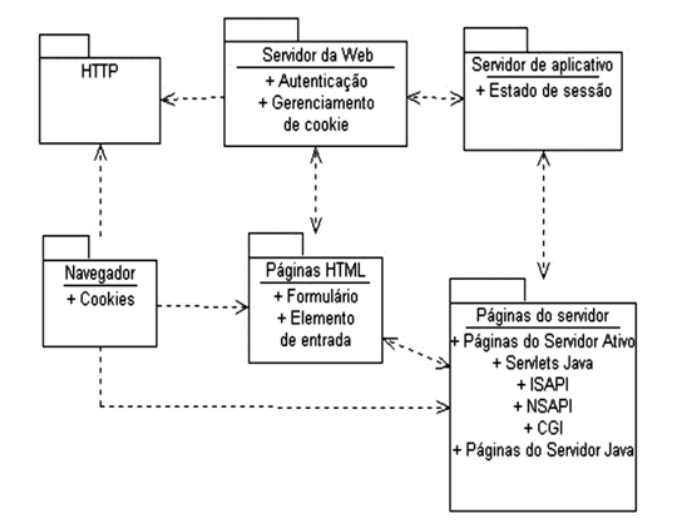

Uma aplicação web é composta por dois atores principais, o cliente e o servidor. Nesse contexto, a figura abaixo ilustra uma arquitetura para aplicativos baseados na Internet, para os quais pode-se garantir apenas a configuração mínima no cliente.

Os principais componentes do padrão dessa arquitetura estão no servidor. Entre os principais componentes, dois são detalhados a seguir.

I. Representa o principal ponto de acesso para todos os navegadores de cliente, que acessam o sistema por meio de pedidos de páginas em H T M L estático ou páginas do servidor. Dependendo da solicitação, esse componente pode iniciar algum processamento no próprio servidor. Se o pedido de página for para um módulo da página com scripts do servidor, esse componente delegará o processamento para o interpretador de script ou módulo executável apropriado. De qualquer forma, o resultado será uma página em formato HTML, apropriada para ser processada por um browser.

II. Representam páginas da web que passam por implementações no servidor por meio de scripts, processadas por meio de um filtro no servidor do aplicativo ou de módulos executáveis. Essas páginas têm possibilidade de acesso a todos os recursos do servidor, incluindo componentes da lógica do negócio, bancos de dados, sistemas legados e sistemas de contabilidade comercial.

Os componentes da arquitetura detalhados em I e II são denominados, respectivamente:

Provas

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- GestãoSGSIISO 27002

Entre as Normas da ISO/IEC 27000, a ISO 27002 trata da adoção das práticas, imprescindíveis para blindar a empresa contra ataques cibernéticos e demais ameaças. Duas dessas práticas são descritas a seguir.

I. É indispensável realizar a definição dos procedimentos e das responsabilidades da gestão e a operação de todos os recursos ligados ao processamento das informações. Para isso, é preciso gerenciar os serviços terceirizados, o planejamento dos recursos dos sistemas para reduzir riscos de falhas, a criação de processos para gerar cópias de segurança, a recuperação e a administração seguradas redes de comunicação.

II. Antes de contratar funcionários ou fornecedores, é preciso fazer uma análise cuidadosa, principalmente se forem ter acesso a informações sigilosas. O objetivo dessa atitude é eliminar o risco de roubo, mau uso ou fraude dos recursos. Uma vez atuando na organização, o funcionário deve ser conscientizado sobre as ameaças que expõem a segurança da informação, bem como sobre as suas obrigações e responsabilidades.

As práticas descritas em I / II são denominadas, respectivamente:

Provas

Entre as Normas da ISO/IEC 27000, a ISO 27001 é uma norma relacionada ao Sistema de Gerenciamento da Segurança da Informação (ISMS) no que diz respeito ao seguinte aspecto:

Provas

O mapa estratégico auxilia o Balanced Scorecard na rotina de execução dos processos de curto prazo, mas mantendo o foco na visão de longo prazo. Assim, para garantir que toda a estratégia do Planejamento Estratégico seja seguida, é necessário conhecer quatro conceitos.

I. Define o que a empresa deseja alcançar em cada perspectiva estratégica.

II. Indica o desempenho de qualidade da empresa, referente a cada item a ser alcançado.

III. Indica o nível de performance esperado que se deve atingir, em função dos padrões de desempenho e qualidade.

IV. Estabelece as ações e intervenções que devem ser tomadas para se chegar aos níveis de desempenho previstos e esperados.

Os conceitos em I, II, III e IV são denominados, respectivamente:

Provas

Caderno Container