Foram encontradas 60 questões.

A Lei nº 12.527, de 18/11/2011, conhecida como Lei de Acesso à Informação, prevê que as informações classificadas como sigilosas

Provas

Na técnica clássica de encriptação conhecida como Cifra de César, considerando o alfabeto latino de 26 letras e um deslocamento de 3 posições adiante, a mensagem em texto claro RUNAWAY gera o seguinte texto cifrado:

Provas

A publicação NIST 800-61 – Computer Security Incident Handling Guide define um checklist contendo as principais ações a serem tomadas durante as atividades ligadas ao tratamento de incidentes de segurança, sendo certo que a

Provas

O Garbage Collector existente na JVM é responsável por

Provas

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de Seleção

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoPseudocódigo

Analise o algoritmo a seguir, apresentado na forma de pseudolinguagem (português estruturado).

Início

Inteiro: p, q, k, z;

Leia p, q;

k ← 0;

Para z de 1 até 4 faça

[

Se (p + q) < 15

Então

[

p ← q - 2;

q ← p + 3;

]

Senão

[

p ← p - 1;

]

]

k ← k + (q – p);

Imprima k;

Fim.

Considere que, no início da execução desse algoritmo, foram lidos para as variáveis p e q, respectivamente, os valores 7 e 8. Dessa forma, o valor impresso ao final do programa para a variável k foi:

Provas

Contrastando o campo de Experiência do Usuário (UX) e a Interface com o Usuário (UI), pode-se concluir que

Provas

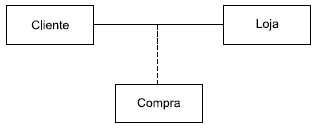

Considere a seguinte figura, que é a representação de um diagrama de classes da UML.

A classe Compra, nessa figura, representa

Provas

A respeito Das Sessões, assinale a alternativa que está de acordo com a Resolução ALESP nº 576, de 26 de junho de 1970.

Provas

Considere que João é deputado do Estado de São Paulo e se licenciou para tratar de assuntos particulares. Nesse caso hipotético, de acordo com a Resolução ALESP nº 576, de 26 de junho de 1970, é correto afirmar que João

Provas

A respeito das Comissões Permanentes e sua Competência, assinale a alternativa que está de acordo com a Resolução ALESP nº 576, de 26 de junho de 1970.

Provas

Caderno Container