Foram encontradas 2.300 questões.

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Uma versão simplificada do processo de codificação e de decodificação RSA é apresentada a seguir.

Etapa 1 - Pré-codificação (converte a mensagem em uma sequência de números)

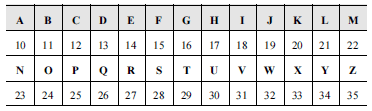

Passo 1. Converta cada letra da mensagem em um número, segundo a tabela abaixo, substituindo o espaço entre as palavras pelo número 99 e desconsiderando os acentos.

Passo 2. Divida a sequência de dígitos produzida no passo 1 em blocos disjuntos, de modo que cada bloco \(b\) seja um número menor que \(n\) e não iniciado por zero.

Etapa 2 - Codificação: para cada bloco \(b\) obtido no passo 2 da etapa 1, calcule o bloco codificado \(a\) da seguinte forma:

\(a\)\(C (b) =\) resto da divisão euclidiana de \(b^c\) por n.

Etapa 3. Decodificação: para cada bloco \(a\) da mensagem codificada, calcule o bloco decodificado \({\hat b}\) da seguinte forma:

\({\hat b}\)\(D (a) =\)resto da divisão euclidiana de \(a^d\) por n.

Considerando as informações do texto, p = 5 e q = 11, e, ainda, o processo acima descrito, julgue o próximo item.

Se c = 3, então a mensagem PAZ será codificada na sequência de dígitos 051030.

Provas

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Considerando as informações do texto e as escolhas p = 5 e q = 11, julgue o item seguinte.

O número c = 6 é uma escolha apropriada para compor, juntamente com n = 55, uma chave de codificação para o método RSA.

Provas

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Considerando as informações do texto e as escolhas p = 5 e q = 11, julgue o item seguinte.

Se os números n = 55 e c = 7 formam uma chave de codificação para o método RSA, então a chave de decodificação será formada pelos números n = 55 e d = 23.

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Considerando o texto acima e as propriedades das estruturas algébricas conhecidas como anéis, julgue o item subsequente.

Se os números primos p e q escolhidos produzirem um número n muito grande, então haverá uma quantidade muito grande de pares de números primos cujo produto também é igual a n. Por esse motivo, é muito difícil que alguém descubra os valores de p e q e, a partir deles, a chave de decodificação, o que garante a segurança do método RSA.

Provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Atualmente, o RSA constitui o método de criptografia com chave pública mais utilizado em aplicações comerciais. Para a implementação desse método, é preciso escolher dois números primos, p e q, e um número inteiro positivo c que seja inversível em relação à operação de multiplicação módulo \(\phi\) (n) em que n = pq e \(\Phi\) é a função de Euler que retorna a quantidade de números inteiros positivos menores que n e relativamente primos com n. A chave de codificação pública é formada por n e c. A chave de decodificação é formada por n e d - o inverso de c módulo \(\phi\) (n). Os números p, q e d devem ser mantidos sob segredo. A segurança do método depende de uma escolha adequada dos números primos p e q que torne o mais difícil possível a descoberta do número d, que compõe a chave de decodificação.

Considerando o texto acima e as propriedades das estruturas algébricas conhecidas como anéis, julgue o item subsequente.

O inverso multiplicativo de c no anel dos inteiros módulo \(\phi\) (n) pode ser obtido a partir da solução da equação diofantina \(cx + \varphi (n) y = 1\), nas incógnitas x e y.

Provas

Considerando que M seja o conjunto das matrizes 2 × 2, com elementos reais, e que, para a matriz

\(A = \left ( \begin{array} \, a_{11} & a_{12} \\ a_{21} & a_{22} \end{array} \right ) \in M\)

\(tr(A) = a_{11} + a_{22}\) é o traço dessa matriz, julgue o item subsequente.

O conjunto de matrizes

\(U= \{ A \in M | tr(A)=0 \}\)

é um subespaço vetorial de M.

Provas

Considerando que M seja o conjunto das matrizes 2 × 2, com elementos reais, e que, para a matriz

\( A = \Bigl ( \begin{array} aa_{11} & a_{12} \\ a_{21} & a_{22} \end{array} \Bigr ) \, \in M \)

\( tr(A) = a_{11} + a_{22} \) é o traço dessa matriz, julgue o item subsequente.

O conjunto de matrizes

\( U=\,\{\,A\,\in\,M\,|\,A\,\mathrm{\,nao\,tem\,inversa}\,\} \)

é um subespaço vetorial de M.

Provas

O conjunto

\(U= \{f \in V | f(x) =a+b \sin(x)+ c \cos(x); \quad \quad a, \, b, \, c \in \mathbb{R} \}\)

é um subespaço vetorial de V.

Provas

Julgue o item a seguir, considerando que V é o espaço vetorial de todas as funções \( f: R \rightarrow R \).

O conjunto

\( U = \{ f \in V | f(x) \, \, \mathrm{\acute e \, diferenci \acute a vel \, e \,} f'(0) = 1 \} \)

é um subespaço vetorial de V.

Provas

\(f(x,y,z) =\left ( \begin{array}{rrr} 1 & 2 & 0 \\ 3 & 4 & 2 \\ -2 & 1 & -5 \end{array} \right ) \cdot \begin{pmatrix} x \\ y \\ z \end{pmatrix}\)

julgue o seguinte item.A aplicação \(f\) é injetora e não é sobrejetora.

Provas

Caderno Container