Foram encontradas 340 questões.

Um sistema de cabeamento estruturado é composto, na sua totalidade, pelos seguintes subsistemas:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFSM

Orgão: UFSM

As afirmativas a seguir tratam da representação e das operações com valores inteiros, considerando sempre a numeração binária em complemento de 2. Observando essas informações, assinale a alternativa correta.

Provas

O uso da Adrenalina na criança com ausência de pulso se justifica após a IMEDIATA verificação de

Provas

Considerando as patologias escrotais, pode-se afirmar:

I. Tumores de células germinativas correspondem à cerca de 95% dos tumores testiculares.

II. O seminoma é o tipo histológico mais comum no testículo criptorquídico.

III. Os tumores não seminomatosos são mais agressivos, com maior risco de disseminação ganglionar no momento do diagnóstico.

IV. Orquiepididimite é a causa mais frequente de dor escrotal aguda.

Está(ão) correta(s):

Provas

Qual é o primeiro cuidado na avaliação da radiografia de tórax no paciente politraumatizado?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFSM

Orgão: UFSM

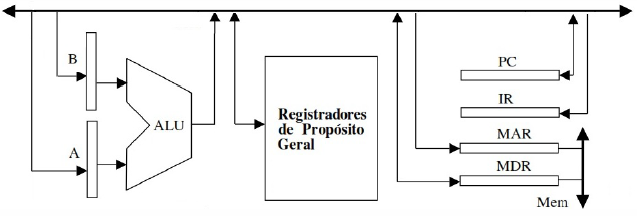

A figura a seguir representa a via de dados de um processador com um barramento interno.

Além do barramento, a via de dados é composta por: um conjunto de registradores de propósito geral, contador de programa (PC), registrador de instrução (IR), uma unidade lógica e aritmética (ALU) com um registrador em cada uma das suas entradas (A e B), além do par formado pelo registrador de endereçamento de memória (MAR) e pelo registrador de dados temporários da memória (MDR), que se conectam ao barramento de memória (Mem).

Considere que a próxima instrução de um programa que está sendo executado pelo processador é uma instrução de soma do tipo

Add R1, R2, R0.

Essa instrução ocupa 4 bytes de memória e determina que os conteúdos de R1 e R2 são somados e o resultado armazenado em R0.

A seguir, a 2ª coluna apresenta todas as micro-operações necessárias para o tratamento dessa instrução, desde a sua busca até o armazenamento do resultado em R0. Como a via de dados permite que algumas dessas microoperações sejam feitas em paralelo, o ciclo da instrução necessita de apenas 6 subciclos, identificados na 1ª coluna.

Numere os parênteses da 2ª coluna, associando cada micro-operação ao subciclo no qual ela será realizada.

| 1ª Coluna | 2ª Coluna |

| 1. Primeiro subciclo | ( ) MDR !$ \leftarrow !$ Mem[MAR] |

| 2. Segundo subciclo | ( ) A !$ \leftarrow !$ (PC) |

| 3. Terceiro subciclo | ( ) PC !$ \leftarrow !$ (A)+4 |

| 4. Quarto subciclo | ( ) IR !$ \leftarrow !$ (MDR) |

| 5. Quinto subciclo | ( ) B !$ \leftarrow !$ (R2) |

| 6. Sexto subciclo | ( ) MAR !$ \leftarrow !$ (PC) |

| ( ) A !$ \leftarrow !$ (R1) | |

| ( ) R0 !$ \leftarrow !$ (A) + (B) |

A sequência correta é

Provas

Na fase I do controle de danos, em uma vítima com fratura pélvica grave, como deve ser realizada a abordagem do abdome?

Provas

Conforme determinam as normas de cabeamento estruturado, o comprimento máximo do cabeamento em um mesmo andar de um prédio, incluindo patch cords no distribuidor de piso, o cabo de equipamento e o patch cord de usuário não podem exceder

Provas

O diagnóstico de Infarto Agudo do Miocárdio peri-operatório após cirurgia cardíaca é considerado definitivo quando:

I. Novas ondas Q persistirem em ECG seriados.

II. Detectar-se uma nova anormalidade na contração segmentar do ventrículo esquerdo ao ecocardiograma.

III. Ocorrer elevação da CK MB acima de duas vezes do valor de referência.

Está(ão) correta(s):

Provas

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxSegurança no LinuxListas de Controle de Acesso (ACL) em Linux

- WindowsArmazenamento no WindowsPermissões de Arquivos e Pastas no Windows

Ao armazenar dados em arquivos, uma das garantias desejadas é que esses dados não serão acessados de forma inapropriada. O modo mais comum para o Sistema Operacional tratar dessa necessidade é realizando controle do acesso aos arquivos, a partir de informações que definem a relação de cada usuário com cada arquivo. Dentre os diversos modos em que essa informação pode ser armazenada, são citados três:

- matriz de acessos, em que uma dimensão define os usuários e outra, os arquivos do sistema, e cada célula contém a informação a respeito das permissões do usuário sobre o arquivo respectivo.

- lista de controle de acessos por usuário, em que para cada arquivo são listados os usuários que têm permissão e o tipo da permissão.

- lista de controle de acessos por domínio: a cada arquivo, são associadas classificações de usuários (como dono, grupo e demais usuários) e as permissões são definidas por categoria.

Considerando essas informações, assinale a alternativa correta.

Provas

Caderno Container