Foram encontradas 60 questões.

Na camada de rede do TCP/IP, a faixa de endereços IP, conhecida como classe C, possui como endereços inicial e final, respectivamente,

Provas

Questão presente nas seguintes provas

- Equipamentos de RedeRoteador

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Gerenciamento de RedesDiagnóstico e Solução de Problemas de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

O quadro a seguir apresenta um resultado do comando “traceroute”.

|

1 cs-gw (128.119.240.254) 1 ms 1 ms 2 ms 2 border1-rt-fa5-1-0.gw.umass.edu (128.119.3.145) 1 ms 1 ms 2 ms 3 cht-vbns.gw.umass.edu (128.119.3.130) 6 ms 5 ms 5 ms 4 jn1-at1-0-0-19.wor.vbns.net (204.147.132.129) 16 ms 11 ms 13 ms 5 jn1-so7-0-0-0.wae.vbns.net (204.147.136.136) 21 ms 18 ms 18 ms 6 abilene-vbns.abilene.ucaid.edu (198.32.11.9) 22 ms 18 ms 22 ms 7 nycm-wash.abilene.ucaid.edu (198.32.8.46) 22 ms 22 ms 22 ms 8 62.40.103.253 (62.40.103.253) 104 ms 109 ms 106 ms 9 de2-1.de1.de.geant.net (62.40.96.129) 109 ms 102 ms 104 ms 10 de.fr1.fr.geant.net (62.40.96.50) 113 ms 121 ms 114 ms 11 renater-gw.fr1.fr.geant.net (62.40.103.54) 112 ms 114 ms 112 ms 12 nio-n2.cssi.renater.fr (193.51.206.13) 111 ms 114 ms 116 ms 13 nice.cssi.renater.fr (195.220.98.102) 123 ms 125 ms 124 ms 14 r3t2-nice.cssi.renater.fr (195.220.98.110) 126 ms 126 ms 124 ms 15 eurecom-valbonne.r3t2.ft.net (193.48.50.54) 135 ms 128 ms 133 ms 16 194.214.211.25 (194.214.211.25) 126 ms 128 ms 126 ms 17 * * * 18 * * * 19 fantasia.eurecom.fr (193.55.113.142) 132 ms 128 ms 136 ms |

A informação reportada no resultado do comando é, respectivamente:

Provas

Questão presente nas seguintes provas

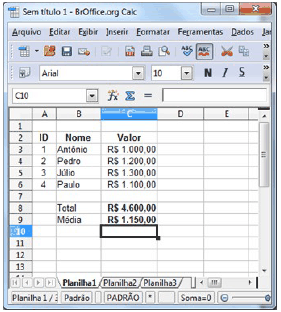

Analise a janela do aplicativo de planilha eletrônica (CALC) do BrOffice 2, versão em português, apresentada a seguir.

Para determinar o valor médio dos valores listados nesta planilha, é necessário digitar o seguinte comando:

Provas

Questão presente nas seguintes provas

O protocolo FTP (File Transfer Protocol) é uma forma bastante rápida e versátil de transferir arquivos (conhecido como download/upload), sendo uma das mais usadas na Internet. Neste protocolo são criados comandos para interagir com o servidor, como o comando TYPE que

Provas

Questão presente nas seguintes provas

As especificações do protocolo HTTP [RFC 2616] definem os formatos dos dois tipos de mensagens HTTP: mensagens de requisição e de resposta. A primeira linha de uma mensagem de resposta HTTP é denominada linha

Provas

Questão presente nas seguintes provas

O padrão de rede sem fio IEEE 802.11b possui uma lista de canais de frequência que não se sobrepõem. O espectro é dividido em pedaços uniformemente distribuídos dentro da banda como canais individuais. Na faixa do espectro da frequência 2.4GHz, os canais que não causam interferência entre si são

Provas

Questão presente nas seguintes provas

- Certificado DigitalAC: Autoridade Certificadora

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Duas máquinas X e Y necessitam se comunicar por meio de um canal seguro e, para isso, decidem utilizar uma terceira entidade de confiança CA para a criação deste canal. Ambas as entidades já possuem a chave pública de CA e confiariam em uma assinatura dessa entidade.

Nesse contexto, considere os seguintes passos executados para o estabelecimento do canal:

|

1. X requisita a CA a chave pública de Y; 2. CA pega a chave pública verificada de Y, nos seus bancos de dados, e assina essa chave, atestando sua legitimidade; 3. CA envia para X a chave junto com a assinatura; 4. X verifica a assinatura de CA, certifica-se de que tudo está correto e aceita essa chave de Y como autêntica; 5. X usa sua chave particular para encriptar a chave pública de Y e envia o resultado para Y; 6. Y usa sua chave particular para desencriptar a chave enviada por X; 7. X e Y passam a usar um algoritmo simétrico com a chave enviada por X para trocar as mensagens. |

Considerando-se os objetivos de X e Y e analisando-se os passos por eles executados (passos de 1 a 7), conclui-se que, para atender às necessidades de X e Y,

Provas

Questão presente nas seguintes provas

A topologia de rede descreve o leiaute de uma rede de computadores, por meio da qual há o tráfego de informações, como os dispositivos estão conectados a ela. A topologia que facilita a manutenção do sistema e permite, em caso de avaria, detectar o problema é

Provas

Questão presente nas seguintes provas

Leia o fragmento a seguir.

O turismo estrangeiro na Colômbia registrou alta de 10,3% em 2011, sendo que a presença dos brasileiros cresceu de forma mais acentuada, com um total de 93,2 mil turistas, um crescimento de 40,6% em relação a 2010.

FRIAS, M. Cristina. Viajante. Folha de S. Paulo. São Paulo, 4 mar. 2012, p. B2. Turismo. [Adaptado].

De acordo com esses dados, o número de turistas brasileiros, em milhares, que visitaram a Colômbia em 2010 foi, aproximadamente, de:

Provas

Questão presente nas seguintes provas

O arquivo de configuração do serviço de diretório da suíte OpenLDAP (slapd) é o “/etc/ldap/slapd.conf”. Esse arquivo possui vários parâmetros que configuram desde a execução do serviço slapd até o backend do banco de dados utilizado, bem como os índices gerados para agilizar as buscas, e a senha de administração para acessar o diretório. Os parâmetros de configuração do arquivo “/etc/ldap/slapd.conf” são organizados em seções que ajustam cada aspecto do serviço. A organização desse arquivo é feita na seguinte ordem:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container