Foram encontradas 120 questões.

315188

Ano: 2004

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

A metodologia COBIT (control objectives for information and

related technology) vem ganhando atenção dos gestores e

usuários de tecnologias da informação (TI) por prover um

contexto padronizado para a gestão de TI. Acerca dessa

metodologia, julgue os itens a seguir.

Segundo o modelo de maturidade proposto pelo COBIT, em

empresa que esteja classificada no nível 1 de maturidade em

governança de TI, nível este denominado inicial/ad hoc, a

responsabilidade pela governança de TI cabe a indivíduos

que dirigem os processos de governança dentro dos vários

projetos e processos de TI.Provas

Questão presente nas seguintes provas

315187

Ano: 2004

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

A metodologia COBIT (control objectives for information and

related technology) vem ganhando atenção dos gestores e

usuários de tecnologias da informação (TI) por prover um

contexto padronizado para a gestão de TI. Acerca dessa

metodologia, julgue os itens a seguir.

No contexto do COBIT, os objetivos de controle para os

processos de TI são agrupados em quatro domínios:

planejamento e organização, aquisição e implementação,

entrega e suporte, monitoração.Provas

Questão presente nas seguintes provas

315186

Ano: 2004

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

- COBITCOBIT 2019

- Governança de TICriação de Valor em Governança de TI

- Governança de TIObjetivos da Governança de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

A metodologia COBIT (control objectives for information and

related technology) vem ganhando atenção dos gestores e

usuários de tecnologias da informação (TI) por prover um

contexto padronizado para a gestão de TI. Acerca dessa

metodologia, julgue os itens a seguir.

O IT Governance Institute define a governança de TI como

uma estrutura de relações e processos para dirigir e controlar

a empresa a fim de atingir os objetivos empresariais pela

adição de valor ao negócio por meio do gerenciamento

balanceado do risco versus o retorno do investimento em TI

e nos processos de TI.Provas

Questão presente nas seguintes provas

315185

Ano: 2004

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia AssimétricaChave Pública

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

Um certificado no formato da recomendação X.509 contém,

entre outras informações, uma chave pública de criptografia

e a identidade da entidade cuja chave pública está associada

a tal certificado.Provas

Questão presente nas seguintes provas

315184

Ano: 2004

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

No sistema de armazenamento RAID nível 3, é necessário

um disco redundante para cada disco onde a informação

esteja armazenada, o que requer um espaço de disco de duas

vezes o tamanho do disco lógico implementado.Provas

Questão presente nas seguintes provas

315183

Ano: 2004

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

O processo de geração de chaves do algoritmo de

criptografia de chaves públicas RSA tem como ponto de

partida a escolha randômica de dois grandes números primos

que, após geradas as chaves criptográficas, podem ser

revelados publicamente sem prejuízo à confidencialidade

obtida com a utilização do RSA com as chaves geradas.Provas

Questão presente nas seguintes provas

315182

Ano: 2004

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

Em uma DMZ (demilitarized zone), a função do bastion host

é a captura de pacotes em modo promíscuo e de forma

transparente para permitir a detecção de intrusão.Provas

Questão presente nas seguintes provas

315181

Ano: 2004

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

- Segurança de RedesPolíticas de Segurança de Rede

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

Em um firewall que separa uma rede interna e uma rede

externa, ambas operando em arquitetura TCP/IP, a

realização da operação NAT (network address translation)

permite que os endereços da rede interna sejam endereços IP

reservados e não revelados à rede externa.Provas

Questão presente nas seguintes provas

315180

Ano: 2004

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

A garantia da segurança da informação é um dos principais

requisitos dos usuários de redes de comunicação. Acerca da

segurança em redes de computadores, seus fundamentos,

vulnerabilidades e medidas de proteção, julgue os itens seguintes.

O protocolo SSL (secure sockets layer) permite a entidades

da camada de rede IP estabelecer redes privadas virtuais

usando túneis criptográficos para interligar firewalls por

meio de redes públicas IP.Provas

Questão presente nas seguintes provas

2713307

Ano: 2004

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TCE-PE

Provas:

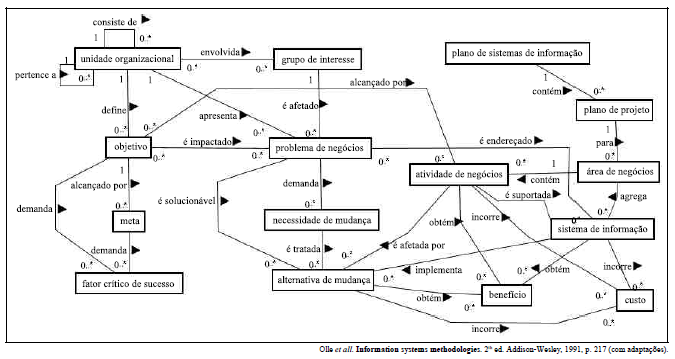

O diagrama UML acima apresenta um mapa sumário de alguns conceitos envolvidos no planejamento de sistemas de informação. Com base nos elementos apresentados no diagrama e considerando os conceitos, métodos, estratégias e planos de sistemas de informações, julgue o item subseqüente.

Sistemas de informação são realizações de uma alternativa ou de um conjunto de alternativas de mudança para solucionar problemas de negócios de uma unidade organizacional.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container