Foram encontradas 100 questões.

Com relação a arquitetura e protocolos TCP/IP, assinale a opção correta.

Provas

Assinale a opção correta com relação a gerenciamento de banco de dados Oracle.

Provas

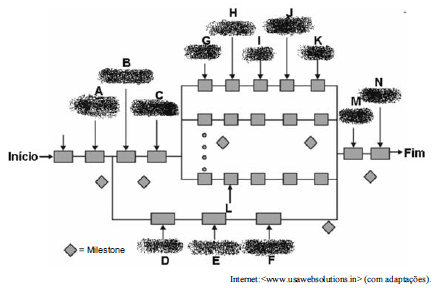

A figura acima apresenta um modelo de ciclo de vida de software, no qual se destacam atividades e marcos, com alguns elementos nomeados de A até N. Considerando essa figura, assinale a opção correta acerca dos conceitos e princípios de engenharia de software.

Provas

- Equipamentos de Rede

- Segurança de RedesFirewall

- TCP/IPSub-redes, Máscara e Endereçamento IP

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

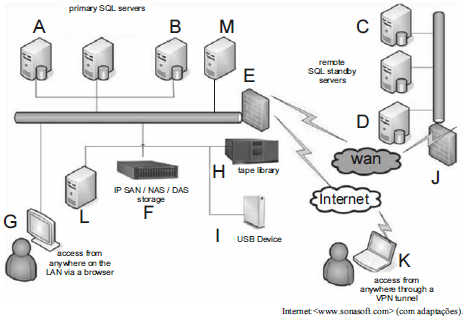

A figura a seguir apresenta um diagrama de uma rede de computadores, no qual se destacam elementos nomeados de A até M.

Considerando a figura apresentada acima, julgue os itens que se seguem acerca dos conceitos de infraestrutura de tecnologia da informação (TI).

I Caso a execução de um comando específico junto ao console do dispositivo G produza o resultado a seguir, então o sistema operacional em uso por G pode ser o Linux, mas não é provável que seja o Windows. Esse resultado também sugere que K não obtém de G uma resposta se executar um comando ping direcionado a G.

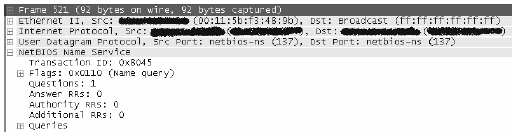

II Se, em A, uma análise do tráfego oriundo de B apresenta o recebimento do pacote a seguir, então a porta UDP 137 do computador A está aceitando conexões.

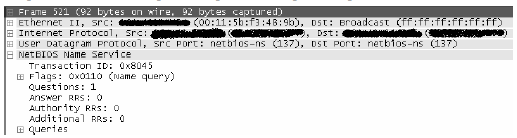

III Se, em C, uma análise do tráfego oriundo de D apresenta o recebimento do pacote a seguir, então o elemento D possui um adaptador de rede Ethernet cujo endereço MAC é 00:11:5b:f3:48:9b. A partir desse pacote, também é correto inferir que D é uma máquina Windows ou implementa protocolos típicos da plataforma Windows.

IV Se A e B possuem adaptadores do tipo iSCSI, a fim de trocar dados diretamente com F, então o switch E tem de ser, necessariamente, um switch do tipo fibre channel (FC).

Estão certos apenas os itens

Provas

1 class Ponto2D {

2 private int x;

3 private int y;

4 public Ponto2D(int x, int y) {

5

6

7 }

8 public Ponto2D() {

9 this(0,0);

10 }

11 public double distancia(Ponto2D p) {

12 double distX = p.x - x;

13 double distY = p.y - y;

14 return Math.sqrt(distX*distX + distY*distY);

15 }

16 public static void main(String[] args) {

17 Ponto2D ref2 = new Ponto2D();

18 Ponto2D p2 = new Ponto2D(1,1);

19 System.out.println("Distancia: " + p2.distancia(ref2));

20 }

21 }

22

23 private int z;

24 public Ponto3D(int x, int y, int z) {

25 super(x, y); 26 this.z = z;

27 }

28 public Ponto3D( ) {

29 z = 0;

30 }

31

32 Ponto2D ref2 = new Ponto2D();

33 Ponto3D p3 = new Ponto3D(1,2,3);

34 System.out.println("Distancia: " + p3.distancia(ref2));

35 }

36 }

Considerando o código Java acima, em que, em algumas linhas, o código foi retirado, assinale a opção correta.

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de Busca

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoRecursividade

Algoritmo I

1 procedimento busca_binária(v: vetor[1..N] de inteiros;

2 x, min, max: inteiro ): inteiro

3 variáveis

4 meio: inteiro;

5 início

6 se max < min então

7 retorna !1;

8 meio := (min + max)/2;

9 se v[meio] = x então

10 retorna meio;

11 se x < v[meio] então

12 retorna busca_binária(v, x, min, meio-1);

13 senão

14 retorna busca_binária(v, x, meio+1, max);

15 fim

Algoritmo II

1 var

2 i: inteiro;

3 início

4 i := 1; N:=10

5 enquanto i <= N e v[i] <> x faça

6 i := i + 1;

7 fim

8 se i > N então

9 retornar !1; /* N achou o elemento buscado */

10 senão

11 retornar i; /* Encontrou na posição i */

12 fim

Considerando os algoritmos I e II acima, que são, respectivamente, recursivo e iterativo, assinale a opção correta.

Provas

Julgue os comandos em C++ apresentados a seguir.

I if (k = 22) z = w;

II if (x = = 4) y := x;

III while(word[i]!=1) {i++ };

IV while(word[i]=1) {i:=i+1 };

V for(cont = 0;cont < i;cont = cont + 1);

A quantidade de comandos certos é igual a

Provas

Considere um processo de recuperação de informações a partir de uma grande massa de informações previamente armazenadas, sendo a informação dividida em registros que possuem uma chave para ser utilizada na pesquisa, cujo objetivo seja encontrar uma ou mais ocorrências de registros com chaves iguais à chave de pesquisa; o conjunto de registros denomina-se tabela ou arquivo, sendo tabela o conjunto de informações armazenadas na memória interna ou principal e arquivo, o conjunto de informações armazenadas na memória secundária ou externa.

Considerando essas informações, assinale a opção correta a respeito dos métodos de acesso, organização de arquivos e estruturas de dados.

Provas

Determinado parlamentar federal impetrou mandado de segurança junto ao STF, questionando a legalidade do processo legislativo na tramitação de determinada medida provisória. Argumentou o parlamentar que a referida medida provisória fora enviada para votação em plenário antes da apreciação pela comissão que deveria emitir juízo prévio sobre o atendimento de seus pressupostos constitucionais, da qual o impetrante faz parte.

Considerando a situação hipotética descrita, assinale a opção correta.

Provas

Antônio, governador de determinado estado, visando impedir um comício marcado para o dia seguinte em praça pública, determinou ao comando da polícia militar a prisão de João, organizador do comício. Além disso, o governador Antônio baixou um decreto determinando que todos os que comparecessem ao comício fossem presos. O governador fundamentou sua decisão na necessidade de preservar a ordem pública e no fato de não ter sido solicitada autorização para a realização do evento. Foi assegurado a João o direito a um advogado e a um telefonema.

Considerando essa situação hipotética, assinale a opção correta tendo em vista os direitos e garantias fundamentais previstos na CF.

Provas

Caderno Container