Foram encontradas 120 questões.

É uma doença infecciosa grave, causada por um vírus,

que pode levar à morte. Sua transmissão ocorre quando

o doente tosse, fala, espirra ou respira próximo de

outras pessoas. A maneira mais efetiva de evitar é por

meio da vacinação. Seus principais sinais e sintomas

são: Exantema (manchas vermelhas achatadas) no corpo e febre alta (acima de 38,5°) acompanhada de um

ou mais dos seguintes sintomas, tosse seca, irritação

nos olhos (conjuntivite), nariz escorrendo ou entupido,

mal-estar intenso. O paciente pode conviver com os

sintomas de 2 a 3 semanas Em torno de 3 a 5 dias é

comum aparecer manchas vermelhas no rosto e atrás

das orelhas que, em seguida, se espalham pelo restante

do corpo. Após o aparecimento das manchas, a

persistência da febre é um sinal de alerta e pode indicar

gravidade, principalmente em crianças menores de 5

anos de idade. A transmissão do vírus ocorre de pessoa

a pessoa, por via aérea, ao tossir, espirrar, falar ou

respirar.

A descrição refere-se ao quadro clínico de:

A descrição refere-se ao quadro clínico de:

Provas

Questão presente nas seguintes provas

São Doenças febris hemorrágicas emergentes/ reemergentes, EXCETO:

Provas

Questão presente nas seguintes provas

A computação em nuvem se tornou uma força

fundamental na era digital, transformando a maneira

como as empresas operam e os indivíduos armazenam

e acessam informações. Sua importância se destaca em

diversos aspectos como redução de custos, agilidade e

eficiência de operação, flexibilidade e escalabilidade, e

segurança e confiabilidade.

Sobre a computação na nuvem, analise as seguintes afirmações.

I. Nuvem HPC se refere ao uso dos serviços e infraestrutura da computação em nuvem para executar aplicações de alta performance (em inglês, High Performance Computing Cloud ou HPC Cloud).

II. FaaS, acrônimo para File as a Service, é um termo amplamente conhecido por oferecer serviços de hospedagens de arquivos na nuvem.

III. Embora muitas aplicações sejam hospedadas e servidas na nuvem, é impossível executar jogos com alto nível de qualidade gráfica na nuvem devido aos requisitos de altas taxas de transmissão via rede.

Está(ão CORRETA(S):

Sobre a computação na nuvem, analise as seguintes afirmações.

I. Nuvem HPC se refere ao uso dos serviços e infraestrutura da computação em nuvem para executar aplicações de alta performance (em inglês, High Performance Computing Cloud ou HPC Cloud).

II. FaaS, acrônimo para File as a Service, é um termo amplamente conhecido por oferecer serviços de hospedagens de arquivos na nuvem.

III. Embora muitas aplicações sejam hospedadas e servidas na nuvem, é impossível executar jogos com alto nível de qualidade gráfica na nuvem devido aos requisitos de altas taxas de transmissão via rede.

Está(ão CORRETA(S):

Provas

Questão presente nas seguintes provas

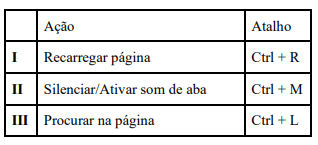

Acerca das ações executadas pelos atalhos disponíveis

para o navegador Mozilla Firefox, analise as

combinações entre AÇÃO e ATALHO, e assinale a

alternativa CORRETA.

Provas

Questão presente nas seguintes provas

O programa Excel, do pacote Office 2010, permite que

as células computem o valor de expressões. Analise as

seguintes afirmações sobre expressões inseridas em

células do Excel.

I. A expressão =XOR(0;0) retorna o resultado FALSO.

II. A expressão =XOR(0;1) retorna o resultado VERDADEIRO.

III. A expressão =XOR(1;0) retorna o resultado VERDADEIRO.

IV. A expressão =XOR(1;1) retorna o resultado FALSO.

Estão CORRETOS:

I. A expressão =XOR(0;0) retorna o resultado FALSO.

II. A expressão =XOR(0;1) retorna o resultado VERDADEIRO.

III. A expressão =XOR(1;0) retorna o resultado VERDADEIRO.

IV. A expressão =XOR(1;1) retorna o resultado FALSO.

Estão CORRETOS:

Provas

Questão presente nas seguintes provas

.Os antivírus são ferramentas essenciais para proteger

computadores contra malwares como vírus, trojans,

worms, spyware e ransomware. O malware pode causar

diversos danos ao seu computador, como roubo de

dados pessoais e financeiros, e danificação ou

sequestro de arquivos.

Sobre antivírus, analise as seguintes afirmações.

I. Os antivírus geralmente possuem uma base de dados de assinaturas que é atualizada regularmente para detectar novas ameaças.

II. Alguns antivírus oferecem recursos de proteção em tempo real, monitorando constantemente o sistema em busca de atividades maliciosas.

III. Os antivírus são capazes de corrigir automaticamente quaisquer vulnerabilidades de segurança encontradas no sistema operacional.

Está(ão) CORRETA(S):

Sobre antivírus, analise as seguintes afirmações.

I. Os antivírus geralmente possuem uma base de dados de assinaturas que é atualizada regularmente para detectar novas ameaças.

II. Alguns antivírus oferecem recursos de proteção em tempo real, monitorando constantemente o sistema em busca de atividades maliciosas.

III. Os antivírus são capazes de corrigir automaticamente quaisquer vulnerabilidades de segurança encontradas no sistema operacional.

Está(ão) CORRETA(S):

Provas

Questão presente nas seguintes provas

Qual das seguintes afirmações sobre o cliente de e-mail

Mozilla Thunderbird é FALSA:

Provas

Questão presente nas seguintes provas

A utilização de computadores, sobretudo quando

conectados à Internet, torna os usuários suscetíveis às

diversas formas de ameaças cibernéticas.

Sobre essas ameaças, analise as seguintes afirmações e identifique a qual ameaça cibernética cada afirmação se refere.

I. Envio de mensagens não solicitadas em massa, geralmente por e-mail, mas também pode ocorrer em outras formas de comunicação digital.

II. Forma de ataque cibernético em que os criminosos tentam enganar os usuários da Internet para que divulguem informações pessoais, como senhas e números de cartão de crédito.

III. Tipicamente instalado sem o consentimento do usuário, muitas vezes como parte de instalação de outro software. Uma vez instalado, exibe anúncios na forma de pop-ups ou banners com o objetivo de gerar receita para seus desenvolvedores.

IV. Projetado para se disfarçar como um arquivo ou programa legítimo, mas que contém códigos maliciosos ocultos.

As afirmações I, II, III e IV, descrevem RESPECTIVAMENTE as seguintes ameaças cibernéticas:

Sobre essas ameaças, analise as seguintes afirmações e identifique a qual ameaça cibernética cada afirmação se refere.

I. Envio de mensagens não solicitadas em massa, geralmente por e-mail, mas também pode ocorrer em outras formas de comunicação digital.

II. Forma de ataque cibernético em que os criminosos tentam enganar os usuários da Internet para que divulguem informações pessoais, como senhas e números de cartão de crédito.

III. Tipicamente instalado sem o consentimento do usuário, muitas vezes como parte de instalação de outro software. Uma vez instalado, exibe anúncios na forma de pop-ups ou banners com o objetivo de gerar receita para seus desenvolvedores.

IV. Projetado para se disfarçar como um arquivo ou programa legítimo, mas que contém códigos maliciosos ocultos.

As afirmações I, II, III e IV, descrevem RESPECTIVAMENTE as seguintes ameaças cibernéticas:

Provas

Questão presente nas seguintes provas

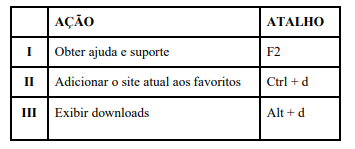

Acerca das ações executadas pelos atalhos disponíveis

para o navegador Internet Explorer, analise as

combinações entre AÇÃO e ATALHO e a seguir

assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

O programa Excel, do pacote Office 2010, permite que

as células computem o valor de expressões. Caso a

expressão =LOG(1000000;10) seja inserida em uma

célula do Excel, o resultado exibido na planilha será:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container