Foram encontradas 135 questões.

No estudo de Arquitetura de Software existem diversos modelos de visão. O modelo 4+1 de Philippe Kruchten define cinco vistas, listadas nas alternativas a seguir.

Assinale a opção que apresenta a vista em que se encaixam casos de uso.

Provas

Analise a tabela a seguir.

| Sigla | Tipo | Complex. | Contagem | Peso |

| ALI | Arquivos Lógicos Internos |

Baixa Média Alta |

1 2 0 |

7 10 15 |

| AIE | Arquivos Interface Internos |

Baixa Média Alta |

3 0 1 |

5 7 10 |

| EE | Entradas Externas |

Baixa Média Alta |

2 0 0 |

3 4 6 |

| SE | Saídas Externas |

Baixa Média Alta |

0 2 0 |

4 5 7 |

| CE | Consultas Externas |

Baixa Média Alta |

2 0 0 |

3 4 6 |

A partir da tabela e utilizando a Análise de Pontos de Função (APF), assinale a opção que indica o total de pontos de função não-ajustados.

Provas

Na Análise de Pontos de Função (APF), a determinação do fator de ajuste depende das Características Gerais de Sistemas (CGS).

As opções a seguir apresentam algumas CGS, à exceção de uma. Assinale-a.

Provas

Em sistemas de filosofia Unix, como o Linux, um duto (pipeline, em inglês) é um canal de comunicação unidirecional entre dois processos, um deles denominado leitor e o outro, escritor. É garantido que os bytes enviados em um duto pelo processo escritor sejam recebidos pelo processo leitor exatamente na ordem em que foram enviados.

Com base nessas informações, assinale a opção que indica a estrutura de dados que deve ser utilizada pelo núcleo do sistema para a implementação de dutos.

Provas

As arquiteturas que envolvem armazenamento distribuído da informação devem garantir que eventuais transações distribuídas (que envolvem operações de escrita em mais de um host) possuam certas propriedades.

Nesse contexto, o algoritmo que garante a conclusão correta de transações distribuídas de curta duração é conhecido como

Provas

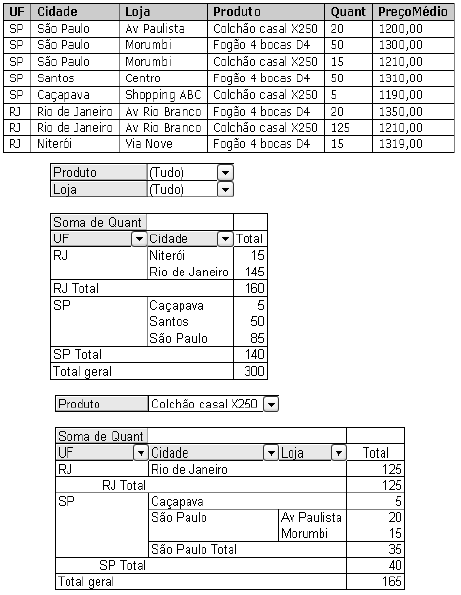

Observe os dados que foram usados na construção de um cubo analítico para uma rede de lojas, e as duas possíveis visões de um cubo analítico sobre esses dados, mostrados a seguir.

As mudanças da primeira para a segunda visão foram ocasionadas por movimentos de

Provas

Sobre as implementações da classe de bancos de dados conhecida pelo termo No SQL, analise as afirmativas a seguir.

I. Em geral não garantem transações com as propriedades ACID.

II. Em geral suportam o uso de pares key/value ou tabelas relacionais.

III. Não requerem a definição prévia de esquemas como é feito para o modelo relacional.

Assinale:

Provas

- Código PenalCrimes Contra a PessoaContra a Liberdade Individual (arts. 146 ao 154-B)Inviolabilidade dos Segredos (arts. 153 a 154-B)

Assinale a opção que indica a conduta que viola a segurança da informação e que está tipificada como crime no Código Penal.

Provas

Durante a implantação de um sistema de gestão da segurança de informação, a declaração de aplicabilidade tem, entre outros, o objetivo de demonstrar

Provas

Uma empresa deseja melhorar a sua segurança da informação, mas ainda não tem seus processos bem definidos. Consultores orientaram a implantação interna da norma ISO/IEC 27002, para que

Provas

Caderno Container