Foram encontradas 70 questões.

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Há várias formas de ataques aos sistemas de informação. Os ataques DoS (Negação de Serviço) consistem em tentativas de impedir que usuários legítimos utilizem determinados serviços de computadores.

Nesse contexto, são classificados como ataques DoS:

Provas

Questão presente nas seguintes provas

A Virtual Private Network (VPN) é uma conexão segura com base em criptografia. O objetivo é transportar informação sensível através de uma rede insegura (Internet). As VPN combinam tecnologias de criptografia, autenticação e tunelamento. Há vários protocolos de VPN, dentre os quais o protocolo PPTP

Provas

Questão presente nas seguintes provas

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia Simétrica

A Autoridade Certificadora (AC) é um componente da maioria das Infraestruturas de Chave Pública.

PORQUE

A chave privada é gerada pelo próprio signatário, garantindo seu sigilo em relação aos outros usuários do sistema quando utilizar algoritmos simétricos.

Analisando as afirmações acima, conclui-se que

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Sejam os parâmetros de um sistema de chave pública RSA.

• Dois primos selecionados inicialmente p = 5 e q = 11

• Chave pública: k1 = 3

Qual é o valor da chave secreta?

Provas

Questão presente nas seguintes provas

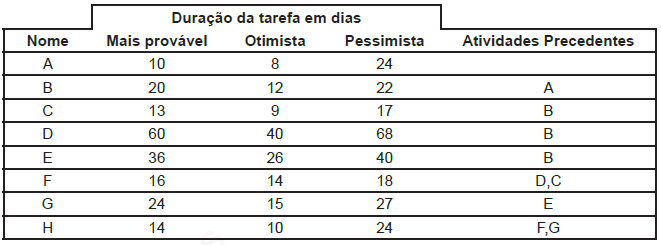

Ao realizar o planejamento de um projeto, um gerente tinha disponíveis, em certo momento do processo, os dados mostrados a seguir.

Com base no método PERT e na estimativa de três pontos para determinar as durações da atividade e desenvolver o cronograma e considerando apenas as durações esperadas, esse gerente chegou às conclusões a seguir.

I - A duração esperada das atividades C,D e E é, respectivamente, de 13, 56 e 34 dias.

II - A sequência A-B-D-G-H é o caminho crítico.

III - A atividades C,E e G possuem folga total maior que zero, porém apenas as atividades C e G possuem folga livre maior que zero.

É(São) correta(s) APENAS a(s) conclusão(ões)

Provas

Questão presente nas seguintes provas

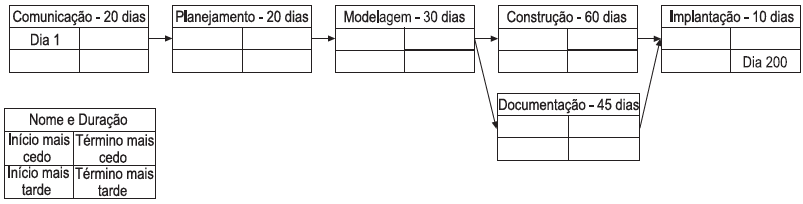

O planejamento inicial para um projeto de desenvolvimento de software gerou a rede do cronograma, apenas com a data de início mais cedo da primeira atividade e término mais tarde da última atividade determinadas, conforme apresentado a seguir.

Considerando o uso do Método do Caminho Crítico, analise as seguintes afirmativas:

I - A data mais cedo para a tarefa de implantação poder começar é o dia 116.

II - Caso a previsão para a fase de construção mude para 90 dias, a folga total da atividade de modelagem será de 30 dias.

III - A folga livre da atividade documentação é de 15 dias.

É correto APENAS o que se afirma em

Provas

Questão presente nas seguintes provas

SCRUM é uma metodologia ágil para gerência de projetos que

Provas

Questão presente nas seguintes provas

Uma Estrutura Analítica de Projeto (EAP) é criada pela “subdivisão das entregas e do trabalho do projeto em componentes menores e de gerenciamento mais fácil” (PMBOK 4ª Edição), na forma de uma estrutura hierárquica.

Em uma EAP, um pacote de trabalho representa

Provas

Questão presente nas seguintes provas

Segundo o PMBOK 4a edição, os 42 processos de gerenciamento de projetos são agrupados em cinco categorias, ou grupos de processos, e nove áreas de conhecimento.

A correspondência entre esses processos, dentre os relacionados abaixo, e os respectivos grupos de processos/ áreas de conhecimento se dá em

Provas

Questão presente nas seguintes provas

A empresa XPTO observou que as mensagens de correio eletrônico estavam sendo capturadas indevidamente.

Para resolver esse problema, o analista de segurança deverá implementar

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container