Foram encontradas 50 questões.

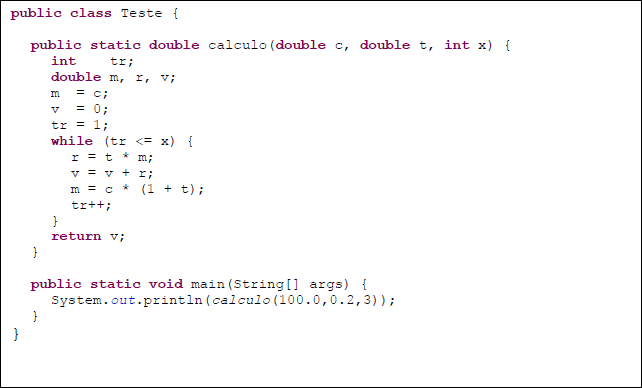

A execução do programa Java abaixo provoca como resultado de saída o seguinte valor:

Provas

Questão presente nas seguintes provas

De acordo com o artigo 81 da Lei 8112/1990, não se trata de motivo para conceder-se licença ao servidor:

Provas

Questão presente nas seguintes provas

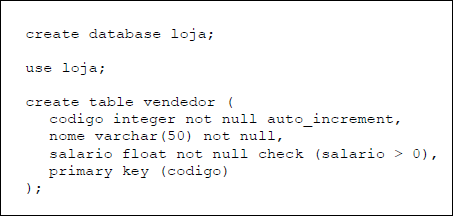

Analise as seguintes afirmações relacionadas ao arquivo de dump de um banco de dados no SGBD MySQL abaixo.

I. A declaração da coluna “codigo” pode não conter a palavra reservada “not”

II. O esquema do banco contém uma chave primária e nenhuma chave estrangeria

III. A palavra reservada “check” indica ao SGBD que deve ser feita uma verificação de conteúdo na coluna “salário”

Está correto o que se afirma APENAS em:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

Engenharia Social é o termo e utilizado para descrever um método de ataque, onde alguém faz uso da persuasão para obter informações que podem ser utilizadas para ter acesso não autorizado a computadores ou informações.

Dos exemplos abaixo, quais são práticas de engenharia social:

I. Você recebe uma mensagem e-mail, onde o remetente é o gerente do departamento de suporte do seu banco. Na mensagem ele diz que o serviço de Internet Banking está apresentando algum problema e que tal problema pode ser corrigido se você executar o aplicativo que está anexado a mensagem. A execução deste aplicativo apresenta uma tela análoga aquela que você utiliza para ter acesso a conta bancária, aguardando que você digite sua senha. Na verdade, este aplicativo está preparado para furtar sua senha de acesso a conta bancária e enviá-la para o atacante.

II. Você recebe uma mensagem de e-mail, dizendo que seu computador está infectado um vírus. A mensagem sugere que você instale uma ferramenta disponível em um site da Internet, para eliminar o vírus de seu computador. A real função desta ferramenta não é eliminar um vírus, mas sim permitir que alguém tenha acesso ao seu computador e a todos os dados nele armazenados.

III. Algum desconhecido liga para a sua casa e diz ser do suporte técnico do seu provedor. Nesta ligação ele diz que sua conexão com a Internet está apresentando algum problema e, então, pede sua senha para corrigi-lo. Caso você entregue sua senha, este suposto técnico poderá realizar uma infinidade de atividades maliciosas, utilizando a sua conta de acesso a Internet e, portanto, relacionando tais atividades ao seu nome.

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisClassificação de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisIntrodução a Sistemas Operacionais

Quanto aos Sistemas Operacionais, assinale a alternativa correta:

I. O sistema operacional é um software que separa as aplicações do hardware que elas acessam, fornecendo serviços que permitem que cada aplicação seja executada efetivamente.

II. Sistemas operacionais podem ser encontrados em dispositivos que vão de telefones celulares a computadores pessoais e computadores de grande porte.

III. O sistema operacional é um software que habilita as aplicações a interagir com o hardware de um computador.

IV. O Windows, o Linux e o Office são exemplos de sistemas operacionais.

V. O Windows não é considerado um sistema operacional, pois não permite gerenciar recursos de hardware de um computador.

Provas

Questão presente nas seguintes provas

A questão refere-se ao texto abaixo:

Tecnologia

Para começar, ele nos olha na cara. Não é como a máquina de escrever, que a gente olha de cima, com superioridade. Com ele é olho no olho ou tela no olho. Ele nos desafia. Parece estar dizendo: vamos lá, seu desprezível pré-eletrônico, mostre o que você sabe fazer. A máquina de escrever faz tudo que você manda, mesmo que seja a tapa. Com o computador é diferente. Você faz tudo que ele manda. Ou precisa fazer tudo ao modo dele, senão ele não aceita. Simplesmente ignora você. Mas se apenas ignorasse ainda seria suportável. Ele responde. Repreende. Corrige. Uma tela vazia, muda, nenhuma reação aos nossos comandos digitais, tudo bem. Quer dizer, você se sente como aquele cara que cantou a secretária eletrônica. É um vexame privado. Mas quando você o manda fazer alguma coisa, mas manda errado, ele diz “Errado”. Não diz “Burro”, mas está implícito. É pior, muito pior.

Às vezes, quando a gente erra, ele faz “bip”. Assim, para todo mundo ouvir. Comecei a usar o computador na redação do jornal e volta e meia errava. E lá vinha ele: “Bip!” “Olha aqui, pessoal: ele errou.” “O burro errou!”

Outra coisa: ele é mais inteligente que você. Sabe muito mais coisa e não tem nenhum pudor em dizer que sabe. Esse negócio de que qualquer máquina só é tão inteligente quanto quem a usa não vale com ele. Está subentendido, nas suas relações com o computador, que você jamais aproveitará metade das coisas que ele tem para oferecer. Que ele só desenvolverá todo o seu potencial quando outro igual a ele o estiver programando. A máquina de escrever podia ter recursos que você nunca usaria, mas não tinha a mesma empáfia, o mesmo ar de quem só aguentava os humanos por falta de coisa melhor, no momento. E a máquina, mesmo nos seus instantes de maior impaciência conosco, jamais faria “bip” em público.

Dito isto, é preciso dizer também que quem provou pela primeira vez suas letrinhas dificilmente voltará à máquina de escrever sem a sensação de que está desembarcando de uma Mercedes e voltando à carroça. Está certo, jamais teremos com ele a mesma confortável cumplicidade que tínhamos com a velha máquina. É outro tipo de relacionamento, mais formal e exigente. Mas é fascinante. Agora compreendo o entusiasmo de gente como Millôr Fernandes e Fernando Sabino, que dividem a sua vida profissional em antes dele e depois dele. Sinto falta do papel e da fiel Bic, sempre pronta a inserir entre uma linha e outra a palavra que faltou na hora, e que nele foi substituída por um botão, que, além de mais rápido, jamais nos sujará os dedos, mas acho que estou sucumbindo. Sei que nunca seremos íntimos, mesmo porque ele não ia querer se rebaixar a ser meu amigo, mas retiro tudo o que pensei sobre ele. Claro que você pode concluir que eu só estou querendo agradá-lo, precavidamente, mas juro que é sincero.

Quando saí da redação do jornal depois de usá-lo pela primeira vez, cheguei em casa e bati nela. Sabendo que ela agüentaria sem reclamar, como sempre, a pobrezinha.

Luis Fernando Veríssimo- Texto adaptado. In http://pensador.uol.com.br/cronicas_de_luiz_fernando_verissimo/3/ acessado em 28/12/2010

Das alternativas abaixo, a única alternativa que não pode ser substituída pela palavra “empáfia”, no contexto apresentado é

Provas

Questão presente nas seguintes provas

Indique a única alternativa correta dentre as instruções SQL referentes ao esquema do banco de dados:

curso (id_curso, nome)

aluno (nro_matricula, nome, idade, CPF, id_curso)

aluno (nro_matricula, nome, idade, CPF, id_curso)

Provas

Questão presente nas seguintes provas

Considerando o que estabelece a Lei 8112 de 11 de dezembro de 1990, que dispõe sobre o regime jurídico dos servidores públicos civis da União, das autarquias e das fundações públicas federais, considere as seguintes afirmativas:

I - O salário-família é devido ao servidor ativo ou ao inativo, por dependente econômico.

II - Consideram-se dependentes econômicos para efeito de percepção do salário-família apenas o cônjuge ou companheiro e os filhos, inclusive os enteados até 21 (vinte e um) anos de idade ou, se estudante, até 24 (vinte e quatro) anos ou, se inválido, de qualquer idade.

III - O salário-família não está sujeito a qualquer tributo, nem servirá de base para qualquer contribuição, inclusive para a Previdência Social.

Das afirmativas anteriores estão corretas:

Provas

Questão presente nas seguintes provas

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxMonitoramento de Tráfego de Rede no Linux

Um administrador de rede que deseja capturar pacotes do tipo ARP na interface de rede eth1 em um sistema operacional Linux e armazená-los no arquivo dump.cap, deve digitar no shell:

Provas

Questão presente nas seguintes provas

João da Silva é professor concursado no município de Ciervo, onde ministra aulas de matemática no Colégio São Judas Tadeu, no turno da noite à 25 (vinte e cinco) anos. Muito popular pela sua alegre e contagiante didática em sala de aula, resolve se candidatar a Vereador.

Caso João da Silva venha a ser eleito:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container