Foram encontradas 60 questões.

Analise o script abaixo, ainda em construção, utilizado para criar uma função na linguagem PL/SQL do Oracle.

CREATE OR REPLACE FUNCTION cs_fmt_versao

(v_nome IN varchar, v_versao IN varchar)

RETURN varchar IS

BEGIN

IF v_versao IS NULL THEN

RETURN v_nome;

END IF;

RETURN v_nome || ‘/’ || v_versao;

END;

/

show errors;

A listagem a seguir apresenta o mesmo script que está sendo migrado por um analista para o PL/pgSQL do PostgreSQL 8.0.0.

CREATE OR REPLACE FUNCTION cs_fmt_versao

(v_nome varchar, v_versao varchar)

BEGIN

IF v_versao IS NULL THEN

RETURN v_nome;

END IF;

RETURN v_nome || ‘/’ || v_versao;

END;

$$ LANGUAGE plpgsql;

A linha RETURN varchar IS ainda não foi migrada e não está representada no script acima. Para completar a migração, a linha RETURN varchar IS deve ser implementada no script acima como

Provas

Provas

Se na modelagem do Data Warehouse for adotada uma abordagem ________, cada elemento de dados (por exemplo, a venda de um item) será representado em uma relação, chamada tabela de fatos, enquanto que as informações que ajudam a interpretar os valores ao longo de cada dimensão são armazenadas em uma tabela de dimensões, uma para cada dimensão. Esse tipo de esquema de banco de dados é chamado um esquema estrela, em que a tabela de fatos é o centro da estrela e as tabelas de dimensões são os pontos. Quando a abordagem _______ é escolhida, um operador específico que faz a agregação prévia da tabela de fatos ao longo de todos os subconjuntos de dimensões é utilizado e pode aumentar consideravelmente a velocidade com que muitas consultas _______ podem ser respondidas.

Considerando a ordem das lacunas, qual sequência de termos completa corretamente o texto acima?

Provas

Provas

- Banco de Dados DistribuídoTransações Distribuídas

- Banco de Dados RelacionalTransaçõesControle de ConcorrênciaAnomalias de Concorrência

- Banco de Dados RelacionalTransaçõesNíveis de Isolamento

I - A violação conhecida como leitura suja (dirty read) ocorre no nível de isolamento read committed.

II - Algoritmos com base em timestamp e bloqueios podem ser utilizados para a implementação de controle de concorrência.

III - A propriedade de atomicidade para transações distribuídas pode ser garantida pela implementação do algoritmo commit de duas fases.

Está(ão) correta(s) APENAS a(s) afirmativa(s)

Provas

I - O relacionamento de uma entidade fraca com a entidade da qual ela depende é sempre um relacionamento um para um.

II - A especificação de chaves estrangeiras para atributos de uma tabela T em relação a ela própria é uma característica necessária nos bancos de dados para a tradução de diagramas de entidade-relacionamento que contêm relacionamentos do tipo autorrelacionamento.

III - Se uma relação está na segunda forma normal, todo atributo que não seja chave deve ser totalmente dependente da chave primária.

Está(ão) correta(s) a(s) afirmativa(s)

Provas

- CMMI: Capability Maturity Model IntegrationCMMI v1.2

- CMMI: Capability Maturity Model IntegrationCMMI v1.3

Provas

- Conceitos BásicosHardening

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

. As senhas dos usuários do site devem ser armazenadas criptografadas no banco de dados e, caso haja esquecimento da senha, o usuário deve solicitar o envio da mesma, descriptografada, para o seu e-mail, após confirmar informações pessoais.

. O servidor IIS (versão 6.0), no qual a aplicação está instalada, está ficando sem memória em função do grande número de acessos a um determinado aplicativo, afetando outros aplicativos.

.Os catálogos de produtos são feitos por uma empresa de design que envia, por e-mail, para o administrador do sistema, arquivos contendo fotos e descrições dos produtos que estão à venda no site, mas o nível de segurança desse processo deve ser aumentado por meio da utilização de um mecanismo que permita garantir que os arquivos recebidos pelo administrador sejam mesmo criados pela empresa de design. O analista propôs as iniciativas a seguir, atendendo a mesma ordem dos requisitos.

I - Utilizar uma função HASH para criptografar as senhas antes de salvá-las no banco de dados, sendo que, para recuperar a senha, será utilizado um algoritmo RSA que a descriptografe antes de ela ser enviada para o usuário.

II - Definir um número máximo de solicitações de kernel para o aplicativo, por meio do Gerenciador do IIS, de forma a impedir que um grande número de solicitações seja colocado em fila e sobrecarregue o servidor.

III - Deve ser utilizado um mecanismo de assinatura digital no qual a empresa de design assina digitalmente os arquivos gerados, utilizando uma chave privada, cabendo ao administrador do sistema, por meio de uma chave pública, verificar a autenticidade da assinatura.

Está(ão) correta(s) a(s) iniciativa(s)

Provas

Provas

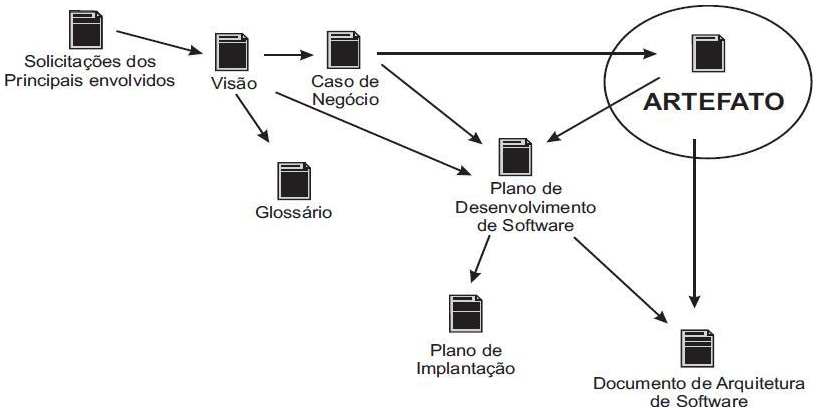

Qual é o nome do artefato identificado, na figura, pela palavra ARTEFATO e por um círculo?

Provas

Caderno Container