Foram encontradas 16.913 questões.

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

Tanto nas recomendações X.800 da ITU-T, quanto na RFC 2828, os ataques à segurança são classificados como ataques passivos e ataques ativos. Um ataque passivo tenta descobrir ou utilizar informações do sistema, mas não afeta seus recursos. Um ataque ativo tenta alterar os recursos do sistema ou afetar sua operação.

Com base na informação, assinale a alternativa correta.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Privada

Considere as asserções a seguir, a respeito do processo de autenticação usando criptografia assimétrica:

O autor utiliza sua chave privada para cifrar um documento de modo a garantir sua autoria ou sua identificação em uma transação. Se este autor cifrar um documento com sua chave privada e enviar para o destinatário, este poderá decifrar o documento

PORQUE

pode ter acesso à chave privada do autor. O fato de ser necessário o uso da chave privada do autor para produzir o texto cifrado caracteriza uma operação que somente ele tem condições de realizar.

É correto afirmar que

Provas

- Backup e RecuperaçãoRestauração de Dados

- Backup e RecuperaçãoTipos de BackupComparativo entre Tipos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Este tipo de backup é denominado

Provas

Provas

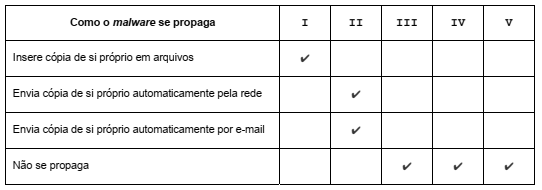

A tabela abaixo indica a forma de propagação de 5 malwares.

De acordo com a tabela, os tipos de malwares numerados de I a V são, correta e respectivamente,

Provas

- Ataques e Golpes e AmeaçasMalwaresRansomware

- Backup e RecuperaçãoRestauração de Dados

- Segurança LógicaFerramentas Antimalware

Provas

- Certificado DigitalArmazenamento de Chaves

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalICP-Brasil

- CriptografiaCriptografia Assimétrica

Para que o usuário possa assinar documentos será necessário que esteja instalada no seu computador a cadeia de certificação. O uso de certificação digital é obrigatório no Processo Judicial Eletrônico − PJe. Para ler o certificado será necessária a instalação de uma leitora para leitura do dispositivo para fazer a autenticação do usuário. [...].

Outra forma de teste do funcionamento do certificado digital é o site da Receita Federal do Brasil – RFB, que utiliza um determinado sistema. Também poderá ser feito o teste através do programa responsável pela administração do seu certificado digital (normalmente, vem junto com o certificado digital ou pode ser baixado da Internet). É através dele que o Windows gerencia sua leitora, acessando o seu certificado digital quando este for requisitado pelo sistema PJe.

O certificado digital funciona como uma identidade virtual que permite a identificação segura e inequívoca do autor de uma mensagem ou transação feita em meios eletrônicos. Esse documento eletrônico é gerado e assinado por uma terceira parte confiável ou Autoridade Certificadora (AC) que associa o usuário a um tipo de criptografia.

(Disponível em: https://pje.tjma.jus.br/pje/informacoes.seam)

Com base na notícia acima, um Analista Judiciário conclui que a cadeia de certificação, o dispositivo, o sistema da RFB e o tipo de criptografia mencionados são, correta e respectivamente,

Provas

Provas

Além dos fatores envolvidos na garantia de autoria, acesso e integridade do arquivo durante o processo de autenticação, há quatro esquemas de autenticação digital:

I. permite ao usuário acesso direto aos serviços de autenticação, possibilitando o acesso aos serviços específicos que precisa. A principal característica dessa configuração consiste na unificação das informações disponíveis no sistema de dados.

II. nesse esquema, o aplicativo mantém os dados que pertencem às credenciais do usuário. Essas informações geralmente não são compartilhadas com outros aplicativos. Esse é um esquema de alto risco devido à possibilidade de que a área de armazenamento de senhas seja comprometida.

III. é o esquema mais seguro, ideal para o uso do governo porque permite uma ampla gama de serviços. Usa um único mecanismo de autenticação envolvendo um mínimo de dois fatores para permitir o acesso aos serviços necessários e a capacidade de assinar documentos.

IV. esse esquema permite que cada usuário use as mesmas credenciais para acessar vários serviços. Cada aplicativo é diferente e deve ser projetado com interfaces com a capacidade de interagir com um sistema central para fornecer com êxito a autenticação para o usuário. Isso permite que o usuário acesse informações importantes e possa acessar chaves privadas que permitirão que ele assine documentos eletronicamente.

O esquema

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia Assimétrica

Provas

Caderno Container