Foram encontradas 16.913 questões.

Considere que, em determinado sistema, um dado é armazenado em um disco de rede, não no disco rígido local.

Trata-se de uma medida de

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

HINTZBERGEN, J. et al. Fundamentos de Segurança da Informação. Rio de Janeiro: Brasport, 2018.

A definição apresentada refere-se ao conceito de

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

Provas

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Entre as Normas da ISO/IEC 27000, uma define os requisitos para um Sistema de Gestão da Segurança da Informação (SGSI), sendo a principal norma que uma organização deve utilizar como base para obter a certificação empresarial em gestão da segurança da informação. Por isso, é reconhecida como a única norma internacional que pode ser auditada e que define os requisitos para um Sistema de Gestão de Segurança da Informação (SGSI). Essa Norma é conhecida por

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

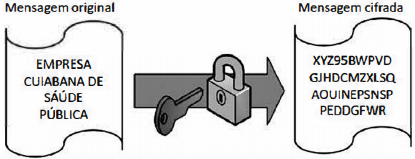

A criptografia é considerada a ciência e a arte de escrever mensagens em forma cifrada ou em código, um dos principais mecanismos de segurança utilizados atualmente para proteção dos riscos associados ao uso da Internet No contexto, observe a figura abaixo, associada a um dos tipos de criptografia.

Nesse esquema, também conhecido como criptografia de chave pública, são empregadas duas chaves distintas: uma pública, que pode ser livremente divulgada, e outra privada, que deve ser mantida em segredo por seu dono. Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la. Esse tipo é denominado criptografia de chaves:

Provas

A respeito da Política de Segurança da Informação, analise as afirmativas abaixo e assinale a alternativa correta.

I. Conjunto de ações, técnicas e boas práticas relacionadas ao uso seguro de dados. Ou seja, trata-se de um documento ou manual que determina as ações mais importantes para garantir a segurança da informação.

II. A segurança da informação se baseia em três pilares: confidencialidade, integridade e disponibilidade.

III. Documento imprescindível para orientar e hierarquizar o acesso aos dados, mas não garante a efetividade de ações na hora de proteger informações.

Provas

Assinatura digital pode ser definida como um método de autenticação de algoritmos de criptografia de chave pública operando em conjunto com uma função resumo, também conhecida como função de hash. Assinale a alternativa correta que contenha um algoritmo para gerar o hash de uma mensagem.

Provas

A respeito do Modelo de Criptografia RSA (Rivest-Shamir-Adleman), analise as afirmativas abaixo e dê valores Verdadeiro (V) ou Falso (F).

( ) É um sistema de criptografia Assimétrica.

( ) A chave é compartilhada entre emissor e destinatário.

( ) A chave pública é baseada em dois números primos grandes, junto com um valor auxiliar.

( ) Produz um valor de dispersão de 160 bits (20 bytes) conhecido como resumo da mensagem

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

Em relação a definição de Criptografia Simétrica, assinale a alternativa incorreta.

Provas

Caderno Container