Foram encontradas 16.848 questões.

3956380

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

A utilização de redes sociais tem se tornado muito

comum nos últimos anos. Porém, a má utilização

pode representar riscos à privacidade dos usuários.

Em relação às boas práticas de segurança no uso

das redes sociais, assinale a alternativa correta:

Provas

Questão presente nas seguintes provas

3956379

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Disciplina: TI - Segurança da Informação

Banca: Ápice

Orgão: Pref. Boa Vista-PB

Provas:

São tipos de códigos maliciosos que podem

danificar arquivos ou roubar informações:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Durante uma avaliação de segurança em sistemas corporativos, um analista identificou que o atacante estava tentando descobrir senhas por meio de uma lista previamente preparada com palavras comuns, nomes próprios e combinações frequentes, sem testar todas as combinações possíveis de caracteres. Esse tipo de técnica é classificado como:

Durante uma avaliação de segurança em sistemas corporativos, um analista identificou que o atacante estava tentando descobrir senhas por meio de uma lista previamente preparada com palavras comuns, nomes próprios e combinações frequentes, sem testar todas as combinações possíveis de caracteres. Esse tipo de técnica é classificado como:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Durante uma análise de segurança, um técnico encontra uma vulnerabilidade em um sistema Web. De acordo com a base de dados para classificação Common Vulnerability Scoring System (CVSS), tal vulnerabilidade apresenta pontuação 9.8.

Com base nas boas práticas em Segurança da Informação, a prioridade CORRETA para tratar essa vulnerabilidade é:

Durante uma análise de segurança, um técnico encontra uma vulnerabilidade em um sistema Web. De acordo com a base de dados para classificação Common Vulnerability Scoring System (CVSS), tal vulnerabilidade apresenta pontuação 9.8.

Com base nas boas práticas em Segurança da Informação, a prioridade CORRETA para tratar essa vulnerabilidade é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor PHP deseja implementar uma autenticação segura de usuários. Para tanto, implementou o trecho de código para armazenamento seguro da senha, conforme a seguir.

$hash = password_hash($senha, PASSWORD_BCRYPT);

$stmt = $pdo->prepare("INSERT INTO users (user, password) VALUES(?, ?)");

$stmt->execute([$user, $hash]);

Após a etapa de cadastro, é preciso implementar a funcionalidade de autenticação. Considerando o Open Worldwide Application Security Project (OWASP), assinale a opção que representa a IMPLEMENTAÇÃO MAIS SEGURA para inicialização da sessão de usuário:

Um desenvolvedor PHP deseja implementar uma autenticação segura de usuários. Para tanto, implementou o trecho de código para armazenamento seguro da senha, conforme a seguir.

$hash = password_hash($senha, PASSWORD_BCRYPT);

$stmt = $pdo->prepare("INSERT INTO users (user, password) VALUES(?, ?)");

$stmt->execute([$user, $hash]);

Após a etapa de cadastro, é preciso implementar a funcionalidade de autenticação. Considerando o Open Worldwide Application Security Project (OWASP), assinale a opção que representa a IMPLEMENTAÇÃO MAIS SEGURA para inicialização da sessão de usuário:

Provas

Questão presente nas seguintes provas

Os princípios de Privacy by Design devem ser refletidos no processo de desenvolvimento de aplicações

Web. Quando adotados, seu objetivo é justamente garantir a proteção dos dados desde a concepção

do projeto. Ela é uma grande aliada no auxílio à adequação à LGPD.

Adaptado: Ministério da Gestão e da Inovação em Serviços Públicos (MGI). Programa de Privacidade e Segurança da Informação: Guia de Requisitos Mínimos de Privacidade e Segurança da Informação para Aplicações Web. Versão 2.0. Brasília, abril de 2022.

Considerando a metodologia Privacy by Design e os guias do Programa Privacidade e Segurança da Informação (PPSI), analise as proposições a seguir:

I- O princípio “proativo, não reativo” é caracterizado por não esperar que riscos de privacidade se concretizem para agir.

II- O princípio "privacidade incorporada ao design" versa que a privacidade deve ser acoplada ao software, após o acontecimento de um incidente.

III- O princípio da "visibilidade e transparência” determina que todo tratamento de dados pessoais deve estar de acordo com as promessas e os objetivos declarados.

IV-O princípio "privacidade como configuração padrão" busca garantir que, ao disponibilizar um sistema, este contenha nativamente as configurações mais seguras de privacidade.

V- O princípio "funcionalidade total" reconhece que a implementação de todos os controles de segurança não garante o máximo de segurança à privacidade.

Marque a alternativa CORRETA:

Adaptado: Ministério da Gestão e da Inovação em Serviços Públicos (MGI). Programa de Privacidade e Segurança da Informação: Guia de Requisitos Mínimos de Privacidade e Segurança da Informação para Aplicações Web. Versão 2.0. Brasília, abril de 2022.

Considerando a metodologia Privacy by Design e os guias do Programa Privacidade e Segurança da Informação (PPSI), analise as proposições a seguir:

I- O princípio “proativo, não reativo” é caracterizado por não esperar que riscos de privacidade se concretizem para agir.

II- O princípio "privacidade incorporada ao design" versa que a privacidade deve ser acoplada ao software, após o acontecimento de um incidente.

III- O princípio da "visibilidade e transparência” determina que todo tratamento de dados pessoais deve estar de acordo com as promessas e os objetivos declarados.

IV-O princípio "privacidade como configuração padrão" busca garantir que, ao disponibilizar um sistema, este contenha nativamente as configurações mais seguras de privacidade.

V- O princípio "funcionalidade total" reconhece que a implementação de todos os controles de segurança não garante o máximo de segurança à privacidade.

Marque a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor precisa disponibilizar uma API REST que transmite dados pessoais de alunos em uma Instituição Federal de Ensino Superior. O requisito de segurança definido é garantir criptografia dos dados durante o tráfego entre cliente e servidor, atendendo às boas práticas e normas de proteção de dados. A configuração mínima e CORRETA para garantir esse requisito é:

Um desenvolvedor precisa disponibilizar uma API REST que transmite dados pessoais de alunos em uma Instituição Federal de Ensino Superior. O requisito de segurança definido é garantir criptografia dos dados durante o tráfego entre cliente e servidor, atendendo às boas práticas e normas de proteção de dados. A configuração mínima e CORRETA para garantir esse requisito é:

Provas

Questão presente nas seguintes provas

Otávio trabalha em uma organização pouco atenta às ameaças

virtuais. Recentemente, a empresa foi vítima de um malware que,

de maneira furtiva, infectou seus sistemas, bloqueou e

criptografou dados, tornando-os inutilizáveis. Em termos gerais, os

cibercriminosos sequestraram essas informações e exigiram um

resgate em criptomoedas para desbloqueá-las.

O malware descrito é conhecido como

O malware descrito é conhecido como

Provas

Questão presente nas seguintes provas

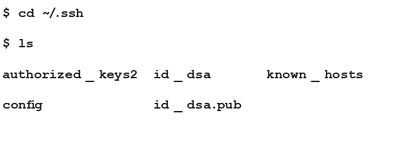

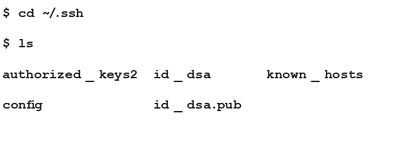

Muitos servidores de Git efetuam autenticação utilizando chaves publicas SSH (Secure Shell). Para prover uma

chave publica, cada usuário do seu sistema deve gerar uma chave se ainda não possui uma. Considere o conteúdo abaixo, gerado utilizando os parâmetros padrão do comando ssh-keygen em um sistema operacional Unix-like:

Fonte: https://git-scm.com/book/pt-br/v2/Git-no-servidor-Gerando-Sua-Chave-P%c3%bablica-SSH.

É INCORRETO afirmar que:

Fonte: https://git-scm.com/book/pt-br/v2/Git-no-servidor-Gerando-Sua-Chave-P%c3%bablica-SSH.

É INCORRETO afirmar que:

Provas

Questão presente nas seguintes provas

A confiança de um sistema de computador é uma propriedade do sistema que reflete sua fidedignidade. Fidedignidade aqui significa, essencialmente, o grau de confiança de um usuário no funcionamento esperado pelo

sistema; isto é, no fato de que o sistema não ‘falhará’ em condições normais de uso.

SOMMERVILLE, lan. Engenharia de software. 9° ed. São Paulo - SP: Pearson Addison-Wesley, 2011.

Segundo Sommerville (2011), existem quatro dimensões principais da confiança. Assinale a alternativa que lista CORRETAMENTE essas dimensões.

SOMMERVILLE, lan. Engenharia de software. 9° ed. São Paulo - SP: Pearson Addison-Wesley, 2011.

Segundo Sommerville (2011), existem quatro dimensões principais da confiança. Assinale a alternativa que lista CORRETAMENTE essas dimensões.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container