Foram encontradas 38.412 questões.

No âmbito das redes de computadores, um Técnico pretende instalar um meio de transmissão identificado como PLC, que é uma tecnologia

Provas

O hub pode ser do tipo

Provas

Para interconectar duas LANs trabalhando em um mesmo protocolo, um Técnico utilizou um tipo de ponte (bridge) em que as estações desconhecem completamente a existência da ponte, ou seja, um tipo em que, se a ponte é adicionada ou excluída da rede, não é necessário reconfigurar as estações.

Trata-se de ponte do tipo

Provas

As portas TCP de comunicação 21, 23 e 25, utilizadas em redes de computadores, correspondem, correta e respectivamente, a

Provas

Observe a figura abaixo, que propõe o uso de diversos sistemas de proteção para a rede do Tribunal Regional do Trabalho.

Para garantir uma maior proteção à rede, I, II, III e IV são, correta e respectivamente:

Provas

Um Network Admission Control (NAC) implementado com

Provas

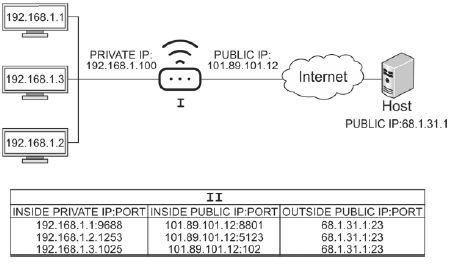

Considere a arquitetura de rede abaixo.

É correto afirmar que

Provas

Considere que um Técnico, como administrador, está configurando uma conexão Ethernet em ambiente Linux Red Hat 8, em condições ideais.

O Técnico digitou os comandos:

# nmcli connection add con-name TRT-Connection ifname trt7s0 type ethernet

# nmcli connection modify TRT-Connection ...I... 2001:db8:1::1/64

# nmcli connection ...II... TRT-Connection ipv6.gateway 2001:db8:1::fffe

# nmcli connection modify TRT-Connection ...III... "2001:db8:1::ffbb"

# nmcli ...IV... TRT-Connection

As lacunas de I a IV são, correta e respectivamente, preenchidas com

Provas

- AbrangênciaWAN: Wide Area Network

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

- TCP/IPIPv4

Considere a figura abaixo.

De acordo com a figura,

Provas

Considere as situações abaixo.

I. Durante um período de tempo, o tráfego na rede do Tribunal foi observado e medido. Em certo dia houve um aumento muito grande no tráfego. O IPS identificou como ataque e realizou bloqueios, prevenindo a expansão de acessos indevidos.

II. Foi identificado o acesso de um colaborador do Tribunal, no meio da madrugada, fora do horário de trabalho rotineiro. O IPS bloqueou o acesso dessa pessoa ao sistema e notificou o administrador.

As situações I e II são, correta e respectivamente, exemplos de detecção

Provas

Caderno Container