Foram encontradas 60 questões.

A base do contêiner Inversion of Control (IoC), também conhecido como Dependency Injection (DI), do Spring Framework, é formada pelos pacotes

Provas

Considere as informações abaixo.

I. O hash da palavra Tribunal foi gerado usando-se um algoritmo A e resultou em: 501dfbdf939974847dc5030a81c43bf94bd1d3bb

II. O hash da palavra Tribunal foi gerado usando-se um algoritmo B e resultou em: c9650cbdbd3efe4ff7a9bf4d4e00dba8f93c5f9378432860ee48c18e1a60fd6e

III. O hash da palavra tribunal foi gerado usando-se um algoritmo A e resultou em: 774221031074f47a2b15a9a7b6dbfc05f299f9d5

É correto afirmar que:

Provas

De acordo com MITRE ATT&CK: Design and Philosophy (2020), o ATT&CK

Provas

O teste de penetração (pentest)

Provas

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxMonitoramento de Tráfego de Rede no Linux

Em um ambiente Linux, em condições ideais, um Analista digitou o seguinte comando:

$ sudo tcpdump -s 65535 -i trt0s3 -w trt_capture.pcap

É correto afirmar que o

Provas

- AbrangênciaWAN: Wide Area Network

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- Segurança de RedesFirewall

- TCP/IPIPv4

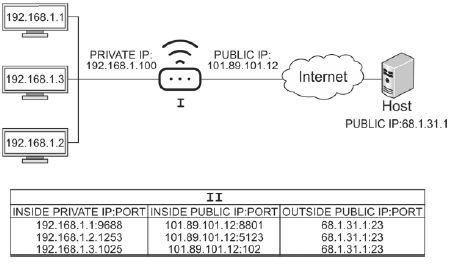

Considere a figura abaixo.

De acordo com a figura,

Provas

Considere as situações abaixo.

I. Durante um período de tempo, o tráfego na rede do Tribunal foi observado e medido. Em certo dia houve um aumento muito grande no tráfego. O IPS identificou como ataque e realizou bloqueios, prevenindo a expansão de acessos indevidos.

II. Foi identificado o acesso de um colaborador do Tribunal, no meio da madrugada, fora do horário de trabalho rotineiro. O IPS bloqueou o acesso dessa pessoa ao sistema e notificou o administrador.

As situações I e II são, correta e respectivamente, exemplos de detecção

Provas

Em soluções NAC, de uma forma geral, há duas maneiras pelas quais o controle de rede pode ser aplicado:

I. Aplica as políticas NAC depois que um dispositivo já recebeu acesso à rede; isso porque pode haver tráfego suspeito vindo do dispositivo ou este se conecte a algo que não deveria acessar, por exemplo.

II. Aplica as políticas NAC antes que um dispositivo receba acesso à rede; neste caso, se o dispositivo não atender às condições da política, ele não será autorizado. O NAC pode ser configurado de duas formas principais:

III. Neste tipo de solução, geralmente há um servidor que não está diretamente no fluxo de tráfego de rede; este servidor se comunica com dispositivos de infraestrutura de rede, como switches, roteadores e pontos de acesso sem fio, que aplicarão as políticas NAC e permitirão ou negarão o tráfego.

IV. Neste tipo de solução, há um ponto que fica dentro do fluxo normal de tráfego; a partir dessa posição in-flow, permite-se ou recusa-se o acesso, ou seja, decidem-se e aplicam-se simultaneamente as políticas NAC para cada solicitação.

As formas de controle e de configuração de I a IV correspondem, correta e respectivamente, a

Provas

Uma Analista sugeriu como sistema de proteção o uso de

Provas

- Gestão de ServiçosITILITIL v4Cadeia de Valor de Serviço (ITILv4)

- Gestão de ServiçosITILITIL v4Princípios Orientadores (ITILv4)

- Gestão de ServiçosITILITIL v4SVS: Sistema de Valor de Serviço (ITILv4)

De acordo com a ITIL 4, o objetivo do SVS − Service Value System é garantir que a organização cocrie continuamente valor com todas as partes interessadas através do uso e gestão de produtos e serviços.

Dentre os componentes do SVS,

Provas

Caderno Container