Foram encontradas 38.567 questões.

A respeito do protocolo EAP (Extensible Authentication Protocol), assinale a alternativa que explica o que significa ele ser “extensível”.

Provas

Questão presente nas seguintes provas

A tecnologia conhecida como iLink, considerada

bidirecional, ou seja, vídeo e áudio podem fluir nas duas

direções por meio do cabo, e que serve não apenas como

um barramento de transferência de dados, mas também

provê controle de dispositivo, é denominada

Provas

Questão presente nas seguintes provas

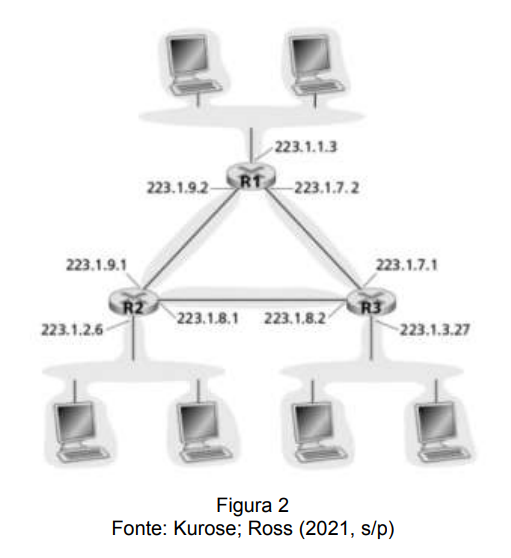

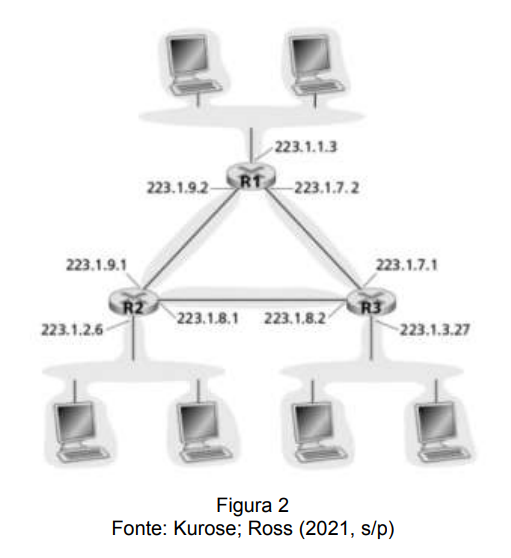

Considere um sistema com sub-redes IPv4 interconectadas por três

roteadores, denominados R1, R2 e R3, conforme ilustrado na figura 2.

Com base na figura 2, a respeito da interconexão dessas sub-redes por meio dos roteadores R1, R2 e R3, é INCORRETO o que se afirma em:

Com base na figura 2, a respeito da interconexão dessas sub-redes por meio dos roteadores R1, R2 e R3, é INCORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

Uma visão de alto nível da arquitetura de um roteador genérico é

apresentada na figura 1, na qual 4 (quatro) componentes podem ser identificados: porta de

entrada, elemento de comutação, porta de saída e processador de roteamento.

Com base na figura 1, a respeito desta visão da arquitetura de um roteador, é CORRETO o que se afirma em:

Com base na figura 1, a respeito desta visão da arquitetura de um roteador, é CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

Considere um servidor Linux configurado com o serviço iptables para

implementar regras de firewall. Esse servidor possui três interfaces de rede: eth0, eth1 e

eth2, cada uma conectada a uma rede com endereçamento IP diferente. A seguinte

sequência de comandos iptables foi utilizada para implementar as regras de firewall nesse

servidor:

A respeito dessas regras, representadas por essa sequência de comandos, considere as afirmativas a seguir:

I. Será bloqueada qualquer tentativa de conexão SSH de um cliente remoto para esse servidor Linux por meio da interface de rede eth1.

II. Será permitida qualquer tentativa de conexão HTTPS de um cliente remoto a um site hospedado nesse servidor Linux por meio da interface de rede eth2.

III. Consultas ao serviço DNS hospedado nesse servidor serão permitidas, independentemente da sua origem (interfaces eth0, eth1 ou eth2).

IV. O servidor bloqueará quaisquer consultas do tipo ping que chegarem por meio da interface de rede eth0.

É CORRETO o que se afirma em:

A respeito dessas regras, representadas por essa sequência de comandos, considere as afirmativas a seguir:

I. Será bloqueada qualquer tentativa de conexão SSH de um cliente remoto para esse servidor Linux por meio da interface de rede eth1.

II. Será permitida qualquer tentativa de conexão HTTPS de um cliente remoto a um site hospedado nesse servidor Linux por meio da interface de rede eth2.

III. Consultas ao serviço DNS hospedado nesse servidor serão permitidas, independentemente da sua origem (interfaces eth0, eth1 ou eth2).

IV. O servidor bloqueará quaisquer consultas do tipo ping que chegarem por meio da interface de rede eth0.

É CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

A respeito dos serviços RADIUS, LDAP e Microsoft Active Directory,

considere as afirmativas a seguir:

I. O RADIUS é um serviço de rede utilizado para fornecer autenticação e autorização de usuários para acesso à rede.

II. O LDAP é um protocolo usado para manipulação de objetos no diretório do Microsoft Active Directory.

III. O Microsoft Active Directory é um serviço de diretório que armazena informações sobre objetos de rede e fornece serviços de autenticação e autorização.

IV. A integração do RADIUS com o LDAP permite que os usuários se autentiquem usando suas credenciais do Microsoft Active Directory para acesso à rede.

É CORRETO o que se afirma em:

I. O RADIUS é um serviço de rede utilizado para fornecer autenticação e autorização de usuários para acesso à rede.

II. O LDAP é um protocolo usado para manipulação de objetos no diretório do Microsoft Active Directory.

III. O Microsoft Active Directory é um serviço de diretório que armazena informações sobre objetos de rede e fornece serviços de autenticação e autorização.

IV. A integração do RADIUS com o LDAP permite que os usuários se autentiquem usando suas credenciais do Microsoft Active Directory para acesso à rede.

É CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

Existem diversos dispositivos usados para conectar e gerenciar o tráfego de rede entre computadores.

Porém, cada tipo de equipamento possui particularidades na forma como fazem a recepção, o gerenciamento e a transmissão dos pacotes de dados.

Assinale a alternativa que indica corretamente o equipamento que recebe, identifica e direciona os dados que chegam por qualquer uma das portas de entrada para uma saída específica, geralmente fazendo a entrega dos dados somente no destino pretendido.

Assinale a alternativa que indica corretamente o equipamento que recebe, identifica e direciona os dados que chegam por qualquer uma das portas de entrada para uma saída específica, geralmente fazendo a entrega dos dados somente no destino pretendido.

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Ao longo dos anos, os cabos de rede ou cabos

ethernet evoluíram em relação à taxa de transmissão

de dados (100Mbps / 1Gbps/ 10 Gpbs). Porém, a distância máxima entre os equipamentos interligados

por este tipo de cabo não evolui tanto.

Assinale a alternativa que apresenta a maior distância na qual pode ser utilizado esse tipo de cabo sem que haja interferência ou queda na taxa de transmissão.

Assinale a alternativa que apresenta a maior distância na qual pode ser utilizado esse tipo de cabo sem que haja interferência ou queda na taxa de transmissão.

Provas

Questão presente nas seguintes provas

O padrão IEEE 802.11 estabelece as normas para

a criação e o uso de redes sem fio. Para que uma rede

deste tipo seja estabelecida, é necessário que os dispositivos (chamados de STA – “station”) se conectem a

um aparelho que fornece o acesso (chamado de AP –

“access point”). Quando um ou mais STAs se conectam

a um PA, forma-se então uma rede sem fio. Por questões de segurança e pela possibilidade de haver mais

de uma rede sem fio no mesmo local, é importante

que cada rede receba uma identificação.

Assinale a alternativa que apresenta a denominação da identificação de uma rede sem fio, descrita no padrão IEEE 802.11.

Assinale a alternativa que apresenta a denominação da identificação de uma rede sem fio, descrita no padrão IEEE 802.11.

Provas

Questão presente nas seguintes provas

Uma VLAN (Virtual Local Area Network) é uma

forma de organizar uma rede local, permitindo que os

dispositivos associados a ela se comuniquem entre si

pela camada MAC Ethernet, independentemente da

LAN física da rede à qual estão conectados.

Assinale a alternativa que apresenta os três tipos de VLANs mais importantes.

Assinale a alternativa que apresenta os três tipos de VLANs mais importantes.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container