Foram encontradas 40 questões.

Considere as seguintes afirmativas sobre o sistema de controle de versões distribuído Git:

I. O comando git init inicializa um repositório local em um diretório existente.

II. O comando git status indica o estado de cada arquivo do repositório: não rastreado, não modificado, modificado ou preparado.

III. O comando git add pode ser usado para adicionar arquivos não rastreados ao conjunto dos arquivos rastreados.

IV. O comando git add pode ser usado para adicionar arquivos já rastreados e modificados ao conjunto dos arquivos preparados.

É CORRETO o que se afirma em:

Provas

No framework Spring MVC, a partir da versão 3, a maneira indicada para definir uma classe controladora para implementação da lógica da aplicação é

Provas

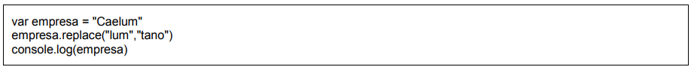

Ao inserir-se esse código em uma página HTML e abrir-se essa página em um navegador, o resultado é:

Provas

Provas

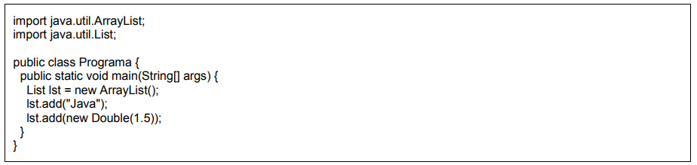

É possível inserir objetos de qualquer tipo na lista lst, cabendo ao programador converter os objetos de volta aos seus respectivos tipos ao obtê-los na lista. A partir do Java 5, podemos usar o recurso de tipos genéricos (generics) para restringir as listas a um determinado tipo de objetos (e não qualquer Object). Considerando também os avanços obtidos no Java 7, para restringirmos a lista lst ao tipo String, fazendo com que o comando que adiciona à lst um objeto do tipo Double cause erro de compilação, o comando que define a variável lst e cria o objeto ArrayList (primeiro comando do método main() no programa acima) deve ser reescrito como:

Provas

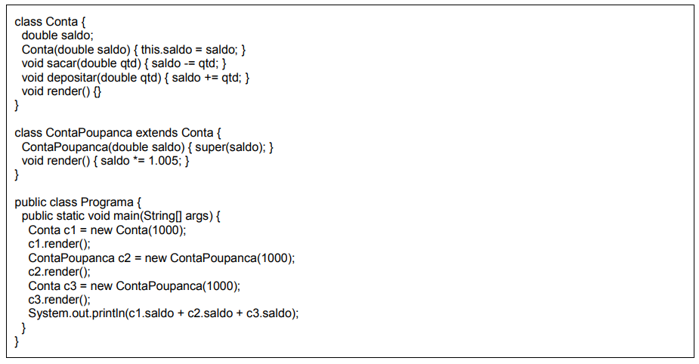

Considere o seguinte programa escrito em Java:

Ao compilar e executar esse programa, o valor impresso na tela é:

Provas

Provas

Provas

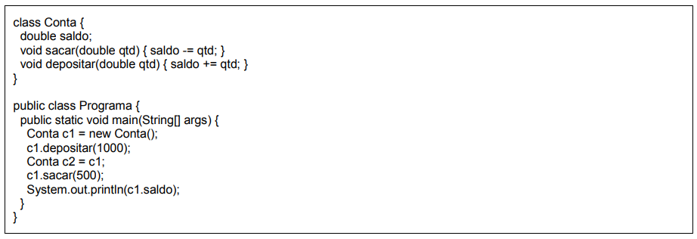

Considere o seguinte programa escrito em Java:

Ao compilar e executar esse programa, o valor impresso na tela é:

Provas

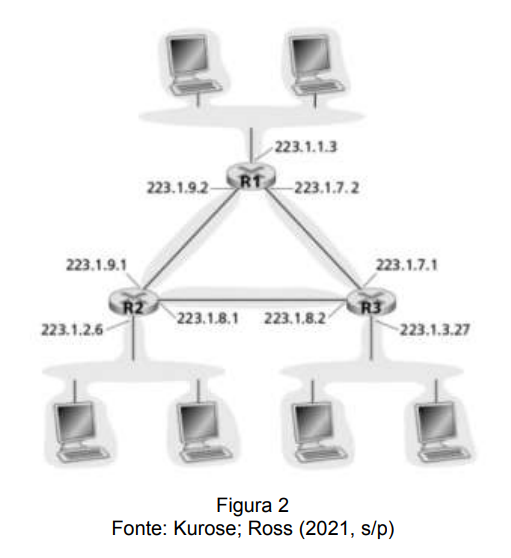

Com base na figura 2, a respeito da interconexão dessas sub-redes por meio dos roteadores R1, R2 e R3, é INCORRETO o que se afirma em:

Provas

Caderno Container