Foram encontradas 60 questões.

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

A assinatura digital tem entre suas características principais:

Provas

O mecanismo de segurança para redes sem fio conhecido como protocolo 802.11 WEP foi aperfeiçoado posteriormente pelo 802.11i, por necessidade de aprimoramento, basicamente, nos seguintes quesitos:

Provas

Uma instituição que se estende por diversas regiões geográficas muitas vezes deseja ter sua própria rede IP privada para que seus equipamentos consigam realizar a troca de informações de maneira sigilosa e segura. Uma alternativa possível a esse modelo é a:

Provas

Uma política de segurança em redes pode ser implementada com a utilização de vários mecanismos. Um deles fornece credenciais que atestam a identidade de usuários ou serviços. Cada usuário e serviço compartilha uma chave secreta com esse mecanismo. Essas chaves são usadas para obtenção de chaves de sessão e para atestar a identidade dos usuários ou serviços que as compartilham com mecanismo. Este mecanismo, que autentica a identidade de usuários ou serviços representados por tuplas com formato pré-definido é conhecido como:

Provas

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada de Sessão

- Modelo OSIModelo OSI: Camada de Apresentação

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

Na arquitetura internet TCP/IP, as aplicações especificadas em documentos RFC (request for comments) são implementadas de forma isolada. Não existe um padrão que defina como deve ser estruturada uma aplicação, como no RM-OSI. As aplicações trocam dados utilizando diretamente a camada de transporte. Isso significa que, nesse tipo de arquitetura, a implementação de aplicações não necessariamente considera os padrões de estrutura definidos nas seguintes camadas RM-OSI:

Provas

- AdministraçãoMetadados e Dicionário de Dados

- Banco de Dados RelacionalACIDAtomicidade

- Banco de Dados RelacionalACIDDurabilidade

Os casos concretos originados da aplicação dos conceitos: ACID, Metadados, Forma Normal e Constraint, podem ser representados, respectivamente, pelos seguintes termos:

Provas

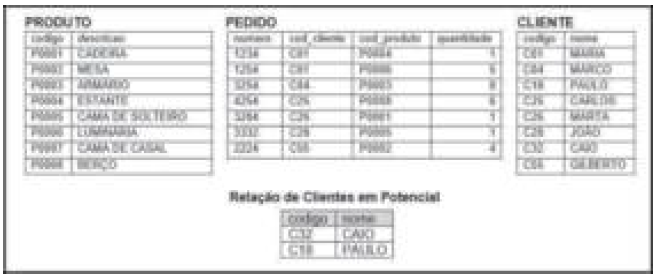

No quadro a seguir são apresentadas três tabelas, a saber: 1) CLIENTE - armazena informações sobre todos os clientes e também todos os clientes em potencial (clientes que ainda não realizaram pedidos); 2) PRODUTO - armazena informações sobre todos os produtos disponíveis para venda; 3) PEDIDO - armazena informações de todos os pedidos de produtos realizados pelos clientes. As tabelas CLIENTE e PRODUTO possuem um campo código cada, que é a sua chave primária; na tabela PEDIDO, a chave primária é numero; cod_cliente e cod_produto são chaves estrangeiras em PEDIDO, derivadas de codigo (tabela CLIENTE) e codigo (tabela PRODUTO) respectivamente.

Para gerar a lista Relação de Clientes em Potencial, deve-se realizar a seguinte consulta em SQL:

Provas

As instruções SQL podem, entre outras utilidades, criar ou excluir uma tabela e modificar uma ou mais linhas de uma tabela existente. Essas instruções podem utilizar funções de grupos que auxiliam na computação de uma variedade de medidas baseadas em valores armazenados nas colunas do banco de dados. São diversas as instruções que podem ser utilizadas para manipular dados. De acordo com a SQL padrão, os itens que apresentam, respectivamente, uma instrução capaz de alterar quantidade de linhas de uma tabela e uma função de grupo são:

Provas

Considerando a aplicação da arquitetura ANSI/SPARC em Sistemas de Gerenciamento de Bancos de Dados (SGBDs), os comandos de DML serão executados no nível:

Provas

Em relação aos conceitos de bancos de dados em uma arquitetura distribuída, é correto afirmar que:

Provas

Caderno Container