Foram encontradas 320 questões.

- Engenharia de SoftwareISO/IEC 25010: Engenharia de Sistemas e Software

- Manutenção e Evolução de SoftwareManutenibilidade

- Qualidade de SoftwareAtributos de Qualidade de Software

Tendo como premissas as características principais da Qualidade de Software, a característica cujo conjunto de atributos evidenciam o esforço necessário para fazer modificações especificadas no software se denomina

Provas

- Ataques e Golpes e AmeaçasSpoofingDNS Spoofing

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Qual é o tipo de ataque cibernético que consiste na falsificação de endereços IP, DNS e/ou e-mail, no qual os hackers se passam pela instituição hackeada para roubar informações dos usuários?

Provas

José está realizando alguns testes de software em um novo sistema de controle de pagamentos e tem verificado o comportamento do sistema simulando condições extremas, tendo como objetivo quebrar o sistema e encontrar falhas. Qual é o nome desse tipo de teste aplicado por José?

Provas

Na prática, na Teoria dos Compiladores, pode-se considerar que o Analisador Sintático (Parser) aciona o Analisador Léxico (Lexer) para verificar se uma palavra lida na frase é válida para determinada linguagem, sendo correto afirmar que

Provas

- Interoperabilidade e IntegraçãoIntegração de Sistemas e Middleware

- Interoperabilidade e IntegraçãoWeb ServicesSOAP

- Interoperabilidade e IntegraçãoWeb ServicesWSDL

Rosa, como Analista de Suporte, está analisando um documento WSDL a fim de implementar o protocolo SOAP para a construção de uma API de comunicação interna entre sistemas legados. Analisando o WSDL, Rosa irá encontrar

Provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareModelos de Desenvolvimento

Em relação ao CMMI-DEV (Versão 2.0), assinale a alternativa INCORRETA.

Provas

- Engenharia de SoftwareEngenharia de Requisitos

- Engenharia de SoftwareModelos de DesenvolvimentoJAD: Joint Application Design

Francisco, Analista de Desenvolvimento, está trabalhando na elicitação de requisitos de uma nova funcionalidade do Sistema de Controle Ponto da Procuradoria. Para isso, ele está utilizando uma técnica conhecida como JAD (Joint Application Design) e cada etapa dessa técnica consiste em três fases, que são:

Provas

- Banco de Dados RelacionalNormalização1FN: Primeira Forma Normal

- Banco de Dados RelacionalNormalização2FN: Segunda Forma Normal

- Banco de Dados RelacionalNormalização3FN: Terceira Forma Normal

Considerando que uma relação está na Terceira Forma Normal (3FN), assinale a alternativa INCORRETA.

Provas

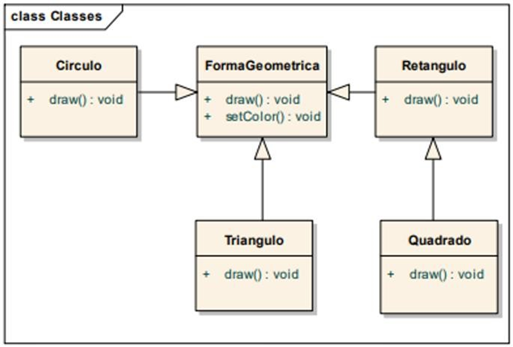

Utilizando-se da modelagem UML 2.5.1, analisando o seguinte relacionamento, é correto afirmar que

Provas

Dentro do MySQL Server 2016, existe uma funcionalidade que limita a exposição de dados confidenciais mascarando-os para que usuários não-privilegiados não tenham acesso. Essa funcionalidade é

Provas

Caderno Container