Foram encontradas 50 questões.

Com relação a dados estruturados e não estruturados, assinale a opção correta.

Provas

Segundo Heldman (2009), a análise de rede produz o cronograma do projeto, envolvendo cálculos das datas mais cedo e de término mais tarde das atividades do projeto. Considere a tabela abaixo do Diagrama de Rede de um projeto composto por atividades início mais cedo e início mais tarde a seguir.

| Atividade | Dependência ou Predecessora | Início mais cedo | Início mais tarde | Duração (dias) |

| A | Início | 1 | 1 | 2 |

| B | A | 3 | 19 | 2 |

| C | B | 5 | 21 | 8 |

| D | A | 3 | 3 | 6 |

| E | D | 9 | 9 | 10 |

| F | E | 19 | 19 | 10 |

| G | C e F | 29 | 29 | 8 |

| H | G | 37 | 37 | 3 |

| I | H | 40 | 40 | 1 |

| Fim | H |

Coloque V (verdadeiro) ou F (falso) nas afirmativas abaixo, em relação ao dados apresentados e assinale a opção correta.

( ) O caminho crítico é representado pelas atividades: A-D-E-F-G-H-I. A folga total das atividades A, C, F, G e H é igual a zero.

( ) A folga das atividades B e C é de 16 dias cada atividade.

( ) A folga das atividades é a diferença: término mais tarde menos término mais cedo.

Provas

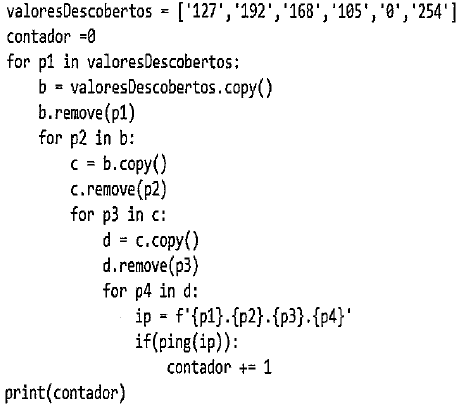

Considere o trecho de código em Python 3 da figura abaixo:

Considere que a função "ping" foi definida anteriormente no scpript e que todas as estações de trabalho encontram-se configuradas para responder às requisições recebidas por endereços de loopback, sabendo que a função "ping" faz uma requisição ICMP ECHO (eco) para um dado IP, retornando True caso obtenha uma resposta da requisição e False em todos os outros casos. Após a execução do código em uma rede isolada, sem acesso à internet, composta apenas de um roteador de IP 192.168.0.1 e três estações de trabalho com os IPs: 192.168.0.104, 192.168.0.105 e 192.168.0.10, assinale a opção que apresenta o valor que será exibido na tela.

Provas

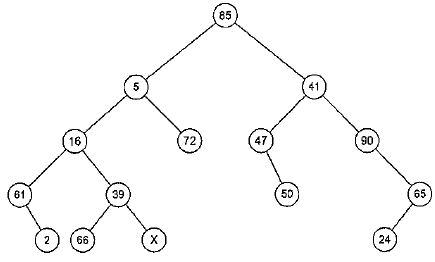

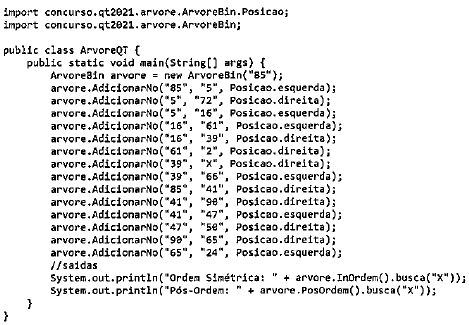

Observe a árvore abaixo:

Considerando que a árvore exibida foi montada de acordo com o trecho do código Java abaixo, assinale a opção que apresenta a posição ao ser visitado o nó "X" em Ordem Simétrica e Pós-Ordem, respectivamente:

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoBubble Sort

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoEstruturas de Seleção

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Array

Considere o algoritmo abaixo:

Algoritmo Exemplo

Var v: vetor [0 .. 7]: inteiro

Var n, p, u, a: inteiro

Início

Para p de 0 até 7 passo 1 faça

leia (n)

v[p] !$ \gets !$ n

Fim_para

p !$ \gets !$ 0

u !$ \gets !$ 8

Enquanto (u < > 2) faça

Enquanto (p < > (u-1)) faça

Se (v[p] > v[p+1]) então

a !$ \gets !$ v[p]

v[p] !$ \gets !$ v[p+1]

v[p+1] !$ \gets !$ a

Fim_se

p !$ \gets !$ p+1

Fim_enquanto

p !$ \gets !$ 0

U !$ \gets !$ U-1

Fim_enquanto

Fim

Caso v receba os valores 15, 25, 4, 10, 54, 32, 29 e 44, nessa ordem, após a execução de todos os laços de repetição do algoritmo, assinale a opção que apresenta os valores das posições 4 e 5 do vetor v respectivamente:

Provas

- Fundamentos de Sistemas OperacionaisCondição de Corrida

- Fundamentos de Sistemas OperacionaisSeção Crítica (Região Crítica)

- Gerenciamento de ProcessosSincronização de Processos

Em sistemas computacionais, a exclusão mútua impede que dois ou mais processos acessem um mesmo recurso simultaneamente. Diversas soluções foram propostas para garantir a exclusão mútua de processos. Uma delas apresenta a solução para o problema da exclusão mútua entre dois processos que se alternam na execução de suas seções críticas (região crítica) e seções remanescentes, requerendo que dois processos compartilhem dois itens de dados. Nessa solução, além das variáveis de condição (CA e CB), que indicam o desejo de cada processo entrar em sua região crítica, é introduzida outra variável ( chamada Vez) para resolver os conflitos gerados pela concorrência, indicando de quem é a vez de entrar em sua seção crítica (região crítica). Antes de acessar a região crítica, o processo sinaliza esse desejo através da variável de condição, assim, o processo cede o uso do recurso ao outro processo, indicado pela variável "Vez". Desse modo, além da garantia da exclusão mútua, o bloqueio indefinido de um dos processos no loop nunca ocorrerá, já que a variável "Vez" sempre permitirá a continuidade da execução de um dos processos. Assinale a opção que apresenta a solução descrita.

Provas

Considere o Guia Foca (2008), acerca de umask, e analise o contexto a seguir: determinado administrador Linux precisa criar um diretório com as seguintes permissões: dono tem permissão de ler, gravar e executar; grupo tem permissão de ler e executar; e outros usuários terão permissão de execução somente. Assinale a opção que apresenta os comandos que o administrador terá que executar para satisfazer tal condição.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Considere os seguintes valores binários:

A=1011 B=1110 C=0011 D=1010

Obtenha o valor de X na seguinte expressão:

!$ X=\overline{(A+B)} \cdot(C \oplus(A+ \overline{D})) !$ e marque a opção que apresenta o resultado correto.

Provas

Correlacione o funcionamento dos recursos de direcionamento de entrada e saída do sistema GNU/Linux e assinale a opção correspondente.

I- >

II- »

III- !$ \mid !$

( ) Redireciona a salda padrão de um programa/comando/script para algum dispositivo ou arquivo ao invés do dispositivo de saída padrão (tela). Quando é usado com arquivos, este redirecionamento cria ou substitui o conteúdo do arquivo.

( ) Redireciona a saída padrão de um programa/comando/script para algum dispositivo ou adiciona as linhas ao final de arquivo ao invés do dispositivo de saída padrão (tela). Quando é usado com arquivos, este adiciona a saída do comando ao final do arquivo.

( ) Envia a saída de um comando para a entrada do próximo comando para continuidade do processamento. Os dados enviados são processados pelo próximo comando que mostrará o resultado do processamento.

Provas

Um gerente de um grande projeto de construção, construirá instalações para acomodar a equipe de apoio da XX Regata do Poder Marítimo, que chegará à cidade em 18 meses a partir da data de início do projeto. Os recursos não estão disponíveis de imediato porque estão alocados, no momento, em outros projetos. Dois meses após o inicio da execução do projeto, serão necessários os serviços de um determinado militar, especialista na operação de guindastes. De quais habilidades o gerente necessita para conseguir que tal militar especialista seja designado para o seu projeto?

Provas

Caderno Container