Foram encontradas 50 questões.

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaBlowfish

- CriptografiaCriptografia SimétricaRC: Rivest Cipher

Algoritmos de chave simétrica são algoritmos para criptografia

que usam a mesma chave criptográfica para encriptação de

texto puro e decriptação de texto cifrado. Sobre esse tipo de

algoritmo, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

Sobre as características da linguagem HTML5, assinale a

alternativa correta.

Provas

Questão presente nas seguintes provas

Durante uma auditoria, o auditor verificou que um serviço a

princípio, estava seguindo as “boas práticas” segundo a ITIL.

Porém, o serviço começou a perder performance e mesmo a

ficar fora de operação em alguns momentos, principalmente

quando em horários de pico de utilização. Foi constatado

durante a auditoria, que nunca havia sido realizada nenhuma

avaliação sobre esse tipo de problema.

Segundo as determinações da ITIL v3, a solução para esse tipo de problema poderia ser resolvida com a aplicação de controles de...

Assinale abaixo a opção correta:

Segundo as determinações da ITIL v3, a solução para esse tipo de problema poderia ser resolvida com a aplicação de controles de...

Assinale abaixo a opção correta:

Provas

Questão presente nas seguintes provas

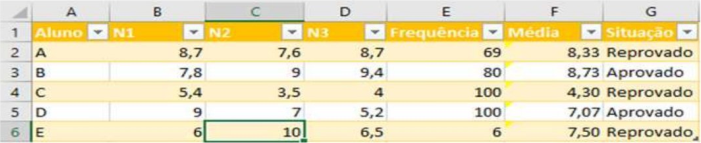

Observando a tabela a seguir, onde foram inseridas as notas e frequências de cinco alunos, é apresentada na coluna “Situação” O resultado de cada um, “Aprovado” ou “Reprovado”. De acordo com os resultados apresentados, que fórmula poderia ter sidoutilizada na realização desse cálculo?

Assinale a alternativa que contém a fórmula correta inserida na célula G2.

Provas

Questão presente nas seguintes provas

A norma ABNT NBR ISO/IEC 17799:2005 estabelece

diretrizes e princípios para iniciar, implementar, manter e

melhorar a gestão de segurança da informação em uma

organização. De acordo com essa norma, alguns controles

assegurarão a redução dos riscos a níveis aceitáveis. Esses

controles incluem

Provas

Questão presente nas seguintes provas

A segurança de um sistema de redes é determinada por um

conjunto de soluções, tanto de hardware quanto de software.

No entanto, o que realmente garante a integridade e a

segurança dos dados que passam pela rede é/são

Provas

Questão presente nas seguintes provas

Qual será o resultado da seguinte expressão Python?

print(4.00/(2.0+2.0))

Assinale a alternativa correta.

print(4.00/(2.0+2.0))

Assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

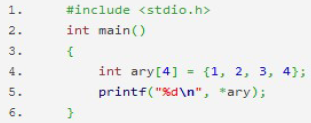

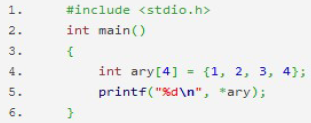

Qual será a saída do seguinte código C?

Provas

Questão presente nas seguintes provas

- COBITCOBIT v5

- Gestão de ProjetosPMBOKPMBOK 5

- Gestão de ServiçosITILITIL v3

- Gestão de TIGestão de Pessoas em TI

ITIL v3, PMBOK e COBIT 5, em suas definições sobre a

implantação e manutenção de processos de governança,

descrevem o que chamam de “boas práticas” para gestão de

recursos humanos e de pessoal. A respeito do tema, assinale

a alternativa correta.

Provas

Questão presente nas seguintes provas

As reuniões no Framework SCRUM visam criar uma rotina e

diminuir a quantidades de reuniões não programadas dentro

do SCRUM. Estas reuniões possuem time-boxed, ou seja, um

tempo de duração pré-definido. Assinale a alternativa que

possui a descrição correta para as reuniões do SCRUM

apresentadas.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container