Foram encontradas 607 questões.

Texto para a questão.

Corpo de delito é o conjunto de vestígios materiais deixados pela prática da infração penal. Perícia é o exame, procedido por pessoas que detêm conhecimentos técnicos, científicos, artísticos ou práticos acerca dos assuntos relacionados ao evento, que visa elucidar as circunstâncias, os objetos ou as condições pessoais inerentes ao fato punível, a fim de comproválos. Exame de corpo de delito é o exame pericial sobre os vestígios deixados pela prática da infração.

Tendo ainda o texto como referência, assinale a opção incorreta acerca de corpo de delito, perícia e exame de corpo de delito.

Provas

Texto para a questão.

Corpo de delito é o conjunto de vestígios materiais deixados pela prática da infração penal. Perícia é o exame, procedido por pessoas que detêm conhecimentos técnicos, científicos, artísticos ou práticos acerca dos assuntos relacionados ao evento, que visa elucidar as circunstâncias, os objetos ou as condições pessoais inerentes ao fato punível, a fim de comproválos. Exame de corpo de delito é o exame pericial sobre os vestígios deixados pela prática da infração.

Em relação ao texto acima, assinale a opção incorreta.

Provas

A respeito do sistema operacional Linux e de browsers, assinale a opção correta.

Provas

- Sistemas de ArquivosTipos de Sistemas de ArquivosEXT2

- WindowsArmazenamento no WindowsSoft Links (Windows)

- WindowsMMC: Microsoft Management ConsoleLog de Eventos (Windows)

Ainda no que se refere a conceitos de sistemas operacionais e browsers, assinale a opção correta.

Provas

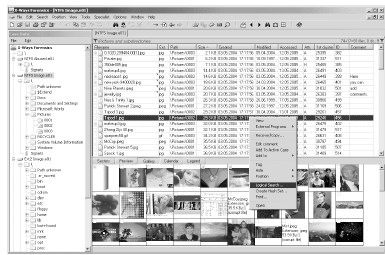

Essa figura apresenta um exemplo de interface com o usuário de um software de apoio à forense computacional para a plataforma Windows. Sabe-se que, para a análise forense adequada de sistemas Windows, são importantes a compreensão dos sistemas de arquivo NTFS e FAT e a compreensão dos artefatos do Windows, incluindo-se o modo de encontrá-los e de interpretar suas propriedades. No caso do sistema Linux, destacase a necessidade de se compreender uma ampla gama de sistemas de arquivos distintos.

Considerando as informações acima, assinale a opção correta no que se refere a conceitos de sistemas operacionais e browsers, especialmente os relacionados com a análise forense.

Provas

Julgue os itens subseqüentes com relação a protocolos e sistemas correntes de criptografia e esteganografia.

I A chave pública de um usuário do algoritmo RSA é usada por esse usuário para criptografar mensagens enviadas a outro usuário.

II O protocolo WPA, usado em redes 802.11, é considerado melhor que o WEP devido a aspectos como o uso de protocolos de chaves criptográficas temporárias.

III O algoritmo SHA-1 apresenta menor vulnerabilidade que o algoritmo MD5, produzindo um hash com 160 bits.

IV Algoritmos AES e DES conseguem prover características de não repudiação na mesma extensão que o algoritmo RSA.

V A análise de histogramas é uma técnica mais eficaz e comum para a esteganoanálise que para a criptoanálise.

Estão certos apenas os itens

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

A criptografia é a escrita embasada em chaves, na qual uma informação pode ser codificada por meio de algum algoritmo de criptografia. Assim, por meio do conhecimento da chave e do algoritmo utilizados, pode-se recuperar a informação original, fazendo-se o percurso contrário da encriptação, a decriptação. Acerca dos conceitos, sistemas e protocolos de criptografia, julgue os itens que se seguem.

I Cifradores do tipo one-time pad são cifradores de substituição que dependem do uso de chaves criptográficas cujo tamanho deve ser igual ao da mensagem criptografada.

II Os sistemas criptográficos atuais dependem fundamentalmente de geradores de seqüências de números aleatórios, o que é facilmente produzido utilizando-se algoritmos.

III Dada a tarefa de criptografar uma mesma mensagem, sistemas criptográficos simétricos apresentam melhor desempenho computacional quando comparados a sistemas criptográficos assimétricos.

IV O uso de algoritmos de hashing objetiva aumentar a autenticidade da mensagem transmitida, não a sua confidencialidade.

V Sistemas criptográficos simétricos auxiliam na solução de um dos grandes problemas da criptografia assimétrica, que é a distribuição de chaves privadas.

Estão certos apenas os itens

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- GestãoGestão de Riscos

Julgue os itens a seguir acerca dos conceitos de segurança de informação.

I Uma solução de proteção adequada é aquela que combina o máximo de confidencialidade com o mínimo de disponibilidade.

II A gerência de riscos qualitativa é, em geral, mais fácil de ser implantada, quando comparada a uma gerência de riscos quantitativa.

III A estimativa de riscos de segurança para um ativo independe da existência de ameaças sobre o ativo.

IV A seleção de salvaguardas ou controles possui uma relação mais direta com os riscos de segurança sobre os ativos do que com as vulnerabilidades sobre os ativos.

V O objetivo principal de um ataque do tipo negação de serviço é a redução da integridade de um sistema de informação.

Estão certos apenas os itens

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoGestão de Ativos de Informação

- GestãoPolíticas de Segurança de InformaçãoEstruturas Organizacionais de Segurança

Políticas de segurança da informação são um tipo especial de regra de negócio documentada, que visa proteger a informação e os sistemas que armazenam e processam a informação. Nesse contexto, é correto afirmar que as políticas de segurança da informação

I são definidas pelos administradores da rede, independentemente da administração superior da organização, uma vez que essa é uma decisão puramente técnica.

II são implantadas em decorrência de guias e procedimentos detalhados de segurança já existentes na organização.

III têm sua implantação executada pela administração superior.

IV estão subordinadas à missão e aos negócios fundamentais da organização.

V definem os ativos de informação que necessitam de proteção.

Estão certos apenas os itens

Provas

Considerando-se o funcionamento de serviços em redes TCP/IP, julgue os seguintes itens.

I O Simple Mail Transfer Protocol (SMTP) é um protocolo que usa comandos como MAIL, RCPT, DATA e QUIT, em que a resposta consiste de um código seguido por texto. A porta padrão do serviço de correio eletrônico provido via SMTP é 20 e o UDP é o protocolo de transporte usado.

II A partir de um servidor WHOIS, pode-se obter informações sobre máquinas e usuários na Internet. Tal como no serviço Domain Name System (DNS), o serviço WHOIS apresenta uma organização hierárquica. O comando finger é usado para se enviar uma consulta a um servidor WHOIS.

III O Hypertext Transfer Protocol (HTTP) utiliza pares de mensagens de solicitação e resposta. As mensagens de resposta têm um corpo com os dados e um código que informa se foi aceita a solicitação. A porta padrão do serviço web provido via HTTP é a 80, e o TCP é o protocolo de transporte usado.

IV O DNS apresenta uma arquitetura cliente-servidor. A resposta a uma consulta pode envolver vários servidores. Consultas a servidores DNS podem ser de tipos como A, CNAME, HINFO e MX. Em várias plataformas, pode-se testar o funcionamento dos servidores DNS via nslookup.

Estão certos apenas os itens

Provas

Caderno Container