Foram encontradas 50 questões.

Medidas de assimetria de uma distribuição são essenciais para verificar distorções nos dados na fase de análise exploratória dos dados. Considere a fórmula de assimetria baseada em quartis dada pela fórmula:

\( SK = { \large (Q3 - Q2) - (Q2 - Q1) \over Q3 - Q1} \).

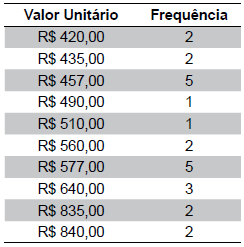

Q1, Q2 e Q3 representam o primeiro, segundo e terceiro quartis respectivamente. Considere a distribuição de frequência de valores de monitores em licitações da tabela abaixo:

Qual o valor da assimetria utilizando a fórmula apresentada (calcule até a segunda casa decimal sem arredondamentos)?

Provas

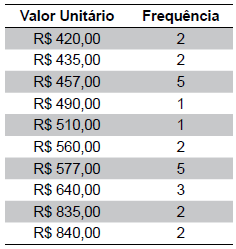

O coeficiente de variação de Pearson (CV) é uma medida de dispersão relativa que fornece a variação dos dados em relação à média. Considere a distribuição de frequência de valores de monitores em licitações públicas da tabela abaixo:

Considere que o desvio padrão dos dados apresentados é igual 137,9. Qual o valor do CV em termos percentuais (calcule somente até a segunda casa decimal sem arredondamentos)?

Provas

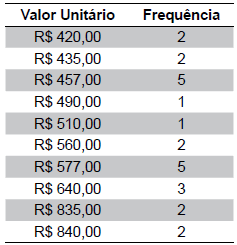

A análise exploratória de dados e a estatística descritiva são muito utilizadas pelos analistas de dados governamentais na pesquisa de preços para licitações públicas. Considere que após coletar preços para monitores de computador o analista chegou a seguinte tabela de distribuição de frequência:

Para a tabela apresentada, os valores de média, de moda e da mediana são respectivamente:

Provas

Para definir corretamente Indicadores-Chave de Desempenho é necessário que os Fatores Críticos de Sucesso sejam bem delineados. Para essa etapa são utilizados os critérios de qualidade de métricas S.M.A.R.T (Specific - Específico, Measurable - Mensurável, Achievable - Atingível, Relevant – Relevante e Time Sensitive - Temporal).

Assinale a alternativa que apresenta o critério e sua definição correta associada.

Provas

Os Indicadores-Chave de Desempenho, ou KPIs (Key Performance Indicators), são ferramentas essenciais para construção de bons painéis de dados para a gestão. Sobre as características desses indicadores, assinale a alternativa correta.

Provas

Considere a sequência 7, 13, 20, 11, 21, 32, 15, 29, 44, 19, … construída a partir de um padrão lógico. O 500º termo dessa sequência é

Provas

André, Carlos, Elton e Gustavo são amigos e cada um é irmão de apenas um outro desses rapazes. André e seu irmão nasceram no mesmo Estado. Gustavo nasceu em Pernambuco e seu irmão nasceu em Rondônia. André nasceu no mesmo Estado que Elton. No dia que Carlos nasceu, o irmão de Gustavo completou 10 anos.

A partir das informações dadas, é necessariamente verdade que

Provas

Um relógio cuco está com um defeito e ele só badala a cada 37 minutos, uma única vez, não badalando, necessariamente, a cada hora cheia (0h, 1h, 2h, 3h, etc…). Se no dia 15 de outubro, às 8h, esse relógio badalou, a próxima vez em que ele badalou em uma hora cheia foi no dia 16 de outubro às

Provas

A negação da afirmação “Se Alberto visitou todos os Estados, então ele sabe o nome de todas as capitais” é logicamente equivalente à

Provas

Leia o texto para responder à questão.

Information Security (InfoSec) defined

Information security, often abbreviated InfoSec, is a set of security procedures and tools that broadly protect sensitive enterprise information from misuse, unauthorized access, disruption, or destruction. InfoSec encompasses physical and environmental security, access control, and cybersecurity. It often includes technologies like cloud access security brokers (CASB), deception tools, endpoint detection and response (EDR), and security testing for DevOps (DevSecOps), among others.

Key elements of information security

InfoSec comprises a range of security tools, solutions, and processes that keep enterprise information secure across devices and locations, helping to protect against cyberattacks or other disruptive events.

• Application security - Policies, procedures, tools, and best practices enacted to protect applications and their data.w

• Cloud security - Policies, procedures, tools, and best practices enacted to protect all aspects of the cloud, including systems, data, applications, and infrastructure.

• Cryptography - An algorithm-based method of securing communication meant to ensure only intended recipients of a specific message can view and decipher it.

• Disaster recovery - A method to reestablish functional technological systems in the wake of an event like a natural disaster, cyberattack, or another disruptive event.

• Incident response - An organization’s plan for responding to, remediating, and managing the aftermath of a cyberattack, data breach, or another disruptive event.

• Infrastructure security - Security that encompasses an organization’s entire technological infrastructure, including both hardware and software systems.

• Vulnerability management - The process an organization takes to identify, assess, and remediate vulnerabilities in its endpoints, software, and systems.

(www.microsoft.com/en-ww/security/business/security-101/

what-is-information-security-infosec#:~:text=Information%20

security%2C%20often%20abbreviated%20(InfoSec,access%2C%20

disruption%2C%20or%20destruction. Adaptado.)

Leia a parte do texto Key elements of information security para responder à questão.

Os termos que evidenciam a diferença entre os objetivos de “Disaster recovery” e de “Incident response” são, respectivamente,

Provas

Caderno Container