Foram encontradas 120 questões.

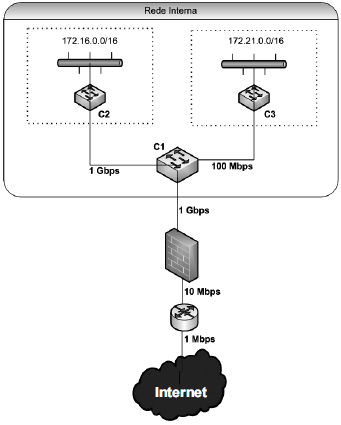

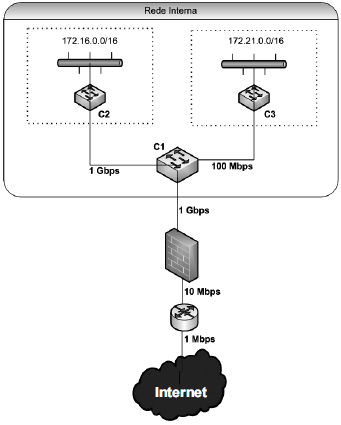

A partir da figura acima, julgue o item a seguir, acerca de conexões e componentes de rede.

Se C1 for um switch layer 2, então C2 e C3 são, necessariamente, roteadores.

Provas

A partir da figura acima, julgue o item a seguir, acerca de conexões e componentes de rede.

Conforme definido pelo IEEE, as interligações indicadas pela taxa de 1 Gbps somente podem ser realizadas com o uso de cabeamento óptico.

Provas

Com respeito aos sistemas operacionais Windows, Unix, Linux e BSD (Berkeley software distribution), julgue o item seguinte.

No sistema operacional Linux, se um usuário definir /usr/ast/livro/versao3 como seu diretório de trabalho, então o comando do shell cp capitulo5 backup_capitulo5 tem o mesmo efeito que o comando cp usr/ast/livro/capitulo5 usr/ast/livro/backup_capitulo5.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: BASA

itens a seguir.

Provas

itens a seguir.

Provas

- Backup e RecuperaçãoEstratégias de Backup

- Backup e RecuperaçãoTipos de BackupBackup Completo

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

itens a seguir.

Provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- LinuxSegurança no Linux

- Servidor de EmailPostfix

- Servidor de EmailSpamAssassin

antispams, julgue os itens subsequentes.

Provas

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

antispams, julgue os itens subsequentes.

Provas

espalhadas em vários repositórios, como bancos de dados e

servidores LDAP. O protocolo RADIUS (remote authentication

dial-in user service) é capaz de centralizar e facilitar a

administração dessas informações. A respeito desse protocolo,

julgue os itens que se seguem.

Provas

espalhadas em vários repositórios, como bancos de dados e

servidores LDAP. O protocolo RADIUS (remote authentication

dial-in user service) é capaz de centralizar e facilitar a

administração dessas informações. A respeito desse protocolo,

julgue os itens que se seguem.

Provas

Caderno Container