Foram encontradas 94 questões.

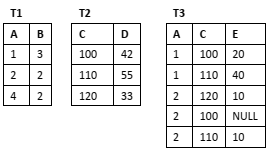

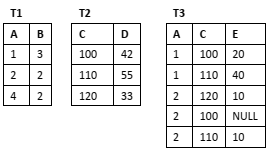

Nas próximas cinco questões, considere as tabelas T1, T2 e T3, cujas estruturas e instâncias são exibidas a seguir. O valor NULL deve ser tratado como unknown (desconhecido).

Suponha que as tabelas T1 e T2, descritas anteriormente, tenham sido declaradas com as colunas A e C, respectivamente, definidas como chaves primárias.

Para tanto, a definição de chaves estrangeiras na tabela T3 deveria ter como base o script:

Provas

Nas próximas cinco questões, considere as tabelas T1, T2 e T3, cujas estruturas e instâncias são exibidas a seguir. O valor NULL deve ser tratado como unknown (desconhecido).

Para as tabelas T1 e T3, descritas anteriormente, a execução do comando SQL

delete from T3

where E = (select min(E) from T3)

and (select count(*) from T3 t

where t3.A = t.A) > 1

causaria na instância da tabela T3 a:

Provas

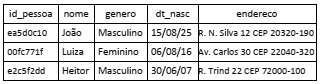

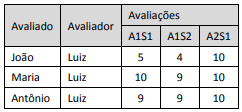

O banco de dados gerenciado por Paulo possui os dados a seguir.

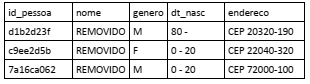

Para atender a Lei Geral de Proteção de Dados Pessoais (LGPD), Paulo realizou um tratamento nos dados para perder a possibilidade de associação, direta ou indireta, a um indivíduo, e gerou a tabela abaixo.

luz da LGPD, o tratamento realizado por Paulo foi:

Provas

Provas

Ao investigar o ocorrido, a equipe de segurança detectou a modificação deliberada da avaliação no banco de dados do sistema.

O princípio de segurança da informação violado foi o da:

Provas

Para assegurar esse nível de isolamento, deve ser implementado na nuvem pública o seguinte mecanismo:

Provas

Esse tipo de técnica de engenharia social que se aproveita da confiança depositada por um usuário para roubar dados é denominado:

Provas

Provas

O mecanismo de reforço implementado nessa intranet para confirmar a identidade do usuário contra acessos indevidos é a autenticação:

Provas

Provas

Caderno Container