Foram encontradas 70 questões.

A disponibilidade é um dos elementos críticos no contexto da

segurança da informação.

Em relação às características do conceito de disponibilidade, avalie as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) Oportunidade, significa que as informações estarão disponíveis quando necessário.

( ) Continuidade, significa que os usuários conseguem continuar trabalhando no caso da ocorrência de falhas.

( ) Versatilidade, significa que todos os usuários trabalhem nos sistemas apesar da ocorrência de falhas

As afirmativas são, respectivamente,

Em relação às características do conceito de disponibilidade, avalie as afirmativas a seguir e assinale (V) para a verdadeira e (F) para a falsa.

( ) Oportunidade, significa que as informações estarão disponíveis quando necessário.

( ) Continuidade, significa que os usuários conseguem continuar trabalhando no caso da ocorrência de falhas.

( ) Versatilidade, significa que todos os usuários trabalhem nos sistemas apesar da ocorrência de falhas

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

Padilha é um analista que precisa implementar o controle

organizacional denominado “Contato com grupos de interesse

específico” presente na norma ISO/IEC 27002:2022. Através desse

controle a organização deve estabelecer e manter contato com

grupos de interesse específico ou outros fóruns especializados em

segurança e associações profissionais.

Considerando a ISO/IEC 27002:2022, o atributo do domínio de segurança deste controle a ser implementado pelo analista se denomina

Considerando a ISO/IEC 27002:2022, o atributo do domínio de segurança deste controle a ser implementado pelo analista se denomina

Provas

Questão presente nas seguintes provas

Fábio e Carlos são analistas de infraestrutura, eles precisam

aprimorar a gestão da segurança da informação na ALEGO e

decidiram adotar o Cybersecurity Framework (CSF), versão 2.0, do

NIST (National Institute of Standards and Technology). O

framework está estruturado em torno de funções para gerenciar

riscos de segurança cibernética.

As funções elencadas no CSF são denominadas por

As funções elencadas no CSF são denominadas por

Provas

Questão presente nas seguintes provas

A Lei nº 13.709/2018 - Lei Geral de Proteção de Dados Pessoais

(LGPD), regulamenta tratamento de dados pessoais, inclusive nos

meios digitais, por pessoas naturais ou jurídicas de direito público

ou privado. A LGPD foi inspirada no Regulamento europeu EU

2016/679 conhecido por General Data Protection Regulation

(GDPR).

Com relação as semelhanças entre LGPD e a GDPR, analise as alternativas a seguir.

I. Ambas definem dados pessoais como qualquer informação relacionada a uma pessoa natural identificada ou identificável.

II. Ambas estabelecem uma categoria especial de dados, mas os dados pessoais sensíveis são definidos apenas como aqueles relacionados a dados financeiros, religiosos e de localização, e não os de saúde, genéticos ou de origem racial.

III. Ambas definem que os agentes de tratamento devem adotar medidas de segurança, técnicas e administrativas aptas a proteger os dados pessoais e tem prazo para notificação de incidentes fixados em sete dias úteis.

Está correto o que se afirma em

Com relação as semelhanças entre LGPD e a GDPR, analise as alternativas a seguir.

I. Ambas definem dados pessoais como qualquer informação relacionada a uma pessoa natural identificada ou identificável.

II. Ambas estabelecem uma categoria especial de dados, mas os dados pessoais sensíveis são definidos apenas como aqueles relacionados a dados financeiros, religiosos e de localização, e não os de saúde, genéticos ou de origem racial.

III. Ambas definem que os agentes de tratamento devem adotar medidas de segurança, técnicas e administrativas aptas a proteger os dados pessoais e tem prazo para notificação de incidentes fixados em sete dias úteis.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Há muitos tipos de firewalls que são categorizados de diversas

formas. Correlacione os tipos de firewall listados a seguir às

respectivas descrições.

1. Firewall de rede.

2. Firewall baseado em host.

3. Firewall de perímetro.

4. Firewall de próxima geração.

( ) Este tipo de firewall é um programa que opera em um único dispositivo dentro de uma rede. Ele é instalado diretamente em computadores ou dispositivos individuais, oferecendo uma camada específica de proteção contra possíveis ameaças. Ao examinar o tráfego de entrada e saída desse dispositivo específico, ele filtra efetivamente o conteúdo nocivo, garantindo que malware, vírus e outras atividades malintencionadas não se infiltrem no sistema.

( ) Este tipo de firewall amplia os recursos dos firewalls tradicionais, oferecendo soluções de segurança mais abrangentes. Diferentemente de seus antecessores, que se concentravam principalmente na inspeção de estado, esse tipo de firewall oferece recursos aprimorados para entender e controlar o tráfego de aplicativos, integrar mecanismos de prevenção contra ameaças e utilizar a inteligência de ameaças com base na nuvem. Além do controle de acesso, são capazes de enfrentar desafios modernos, como malware avançado e ataques sofisticados à camada de aplicativos.

( ) Este tipo de firewall estabelece o limite entre uma rede privada e o domínio público da Internet. Funcionando como a defesa principal, esse tipo de firewall inspeciona meticulosamente cada byte de dados que tenta passar por ele. Isso protege a rede privada de dados injustificados e potencialmente prejudiciais. Uma função importante desse tipo de firewall envolve diferenciar e, posteriormente, permitir ou proibir o tráfego com base em parâmetros predefinidos, garantindo que somente os dados legítimos e seguros tenham acesso.

( ) Este tipo de firewall está posicionado na junção entre redes confiáveis e não confiáveis, como sistemas internos e a Internet. Sua função principal é monitorar, controlar e decidir sobre a validade do tráfego de entrada e saída com base em um conjunto predefinido de regras. Essas regras foram criadas para impedir o acesso não autorizado e manter a integridade da rede. A função operacional desse tipo de firewall está em sua capacidade de examinar cada pacote de dados. Ao comparar os atributos dos pacotes, como endereços IP de origem e destino, protocolo e números de porta, com as regras estabelecidas, ele bloqueia com eficácia as possíveis ameaças ou o fluxo de dados indesejados.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

1. Firewall de rede.

2. Firewall baseado em host.

3. Firewall de perímetro.

4. Firewall de próxima geração.

( ) Este tipo de firewall é um programa que opera em um único dispositivo dentro de uma rede. Ele é instalado diretamente em computadores ou dispositivos individuais, oferecendo uma camada específica de proteção contra possíveis ameaças. Ao examinar o tráfego de entrada e saída desse dispositivo específico, ele filtra efetivamente o conteúdo nocivo, garantindo que malware, vírus e outras atividades malintencionadas não se infiltrem no sistema.

( ) Este tipo de firewall amplia os recursos dos firewalls tradicionais, oferecendo soluções de segurança mais abrangentes. Diferentemente de seus antecessores, que se concentravam principalmente na inspeção de estado, esse tipo de firewall oferece recursos aprimorados para entender e controlar o tráfego de aplicativos, integrar mecanismos de prevenção contra ameaças e utilizar a inteligência de ameaças com base na nuvem. Além do controle de acesso, são capazes de enfrentar desafios modernos, como malware avançado e ataques sofisticados à camada de aplicativos.

( ) Este tipo de firewall estabelece o limite entre uma rede privada e o domínio público da Internet. Funcionando como a defesa principal, esse tipo de firewall inspeciona meticulosamente cada byte de dados que tenta passar por ele. Isso protege a rede privada de dados injustificados e potencialmente prejudiciais. Uma função importante desse tipo de firewall envolve diferenciar e, posteriormente, permitir ou proibir o tráfego com base em parâmetros predefinidos, garantindo que somente os dados legítimos e seguros tenham acesso.

( ) Este tipo de firewall está posicionado na junção entre redes confiáveis e não confiáveis, como sistemas internos e a Internet. Sua função principal é monitorar, controlar e decidir sobre a validade do tráfego de entrada e saída com base em um conjunto predefinido de regras. Essas regras foram criadas para impedir o acesso não autorizado e manter a integridade da rede. A função operacional desse tipo de firewall está em sua capacidade de examinar cada pacote de dados. Ao comparar os atributos dos pacotes, como endereços IP de origem e destino, protocolo e números de porta, com as regras estabelecidas, ele bloqueia com eficácia as possíveis ameaças ou o fluxo de dados indesejados.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Provas

Questão presente nas seguintes provas

Segundo o relatório OWASP Top10:2021, os ataques do tipo

injeção (A03:2021 - Injection), ocupam a terceira posição na lista.

Analise as alternativas a seguir.

I. Para evitar injeções, é necessário manter os dados separados dos comandos e das consultas. A opção preferencial é usar APIs seguras, que evitam o uso do interpretador de comandos por completo, fornecendo uma interface parametrizada ou migração para ferramentas de mapeamento objeto-relacional (ORMs).

II. Recomenda-se a validação positiva de entrada no servidor. Isso por si só não é uma defesa completa, pois muitos aplicativos exigem caracteres especiais, como áreas de texto ou APIs para aplicativos móveis.

III. Para quaisquer consultas SQL estáticas ou dinâmica não se recomenda a utilização de caracteres de escape junto o interpretador de comandos devido às questões de compatibilidade entre sistemas heterogêneos recomenda-se apenas os caracteres literais.

Está correto o que se afirma em

I. Para evitar injeções, é necessário manter os dados separados dos comandos e das consultas. A opção preferencial é usar APIs seguras, que evitam o uso do interpretador de comandos por completo, fornecendo uma interface parametrizada ou migração para ferramentas de mapeamento objeto-relacional (ORMs).

II. Recomenda-se a validação positiva de entrada no servidor. Isso por si só não é uma defesa completa, pois muitos aplicativos exigem caracteres especiais, como áreas de texto ou APIs para aplicativos móveis.

III. Para quaisquer consultas SQL estáticas ou dinâmica não se recomenda a utilização de caracteres de escape junto o interpretador de comandos devido às questões de compatibilidade entre sistemas heterogêneos recomenda-se apenas os caracteres literais.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Com relação a importância da segurança na nuvem em

organizações públicas e privadas. Analise as alternativas a seguir.

I. A mitigação de ameaças cibernéticas é importante pois os ambientes de nuvem são alvos frequentes de ataques cibernéticos, incluindo ataques do phishing, ransomware e DDoS. As soluções eficazes de segurança em nuvem protegem contra essas ameaças, garantindo a continuidade dos negócios.

II. Na computação em nuvem o modelo de responsabilidade é compartilhado, a segurança é uma responsabilidade compartilhada entre o provedor de serviços e os clientes. As ferramentas e práticas de segurança permitem que as organizações participem dessa parceria.

III. As violações de dados ou falhas de segurança podem prejudicar a reputação de uma organização e corroer a confiança dos cidadãos. Medidas robustas de segurança na nuvem ajudam a manter a confiança e a fidelidade dos cidadãos.

Está correto o que se afirma em

I. A mitigação de ameaças cibernéticas é importante pois os ambientes de nuvem são alvos frequentes de ataques cibernéticos, incluindo ataques do phishing, ransomware e DDoS. As soluções eficazes de segurança em nuvem protegem contra essas ameaças, garantindo a continuidade dos negócios.

II. Na computação em nuvem o modelo de responsabilidade é compartilhado, a segurança é uma responsabilidade compartilhada entre o provedor de serviços e os clientes. As ferramentas e práticas de segurança permitem que as organizações participem dessa parceria.

III. As violações de dados ou falhas de segurança podem prejudicar a reputação de uma organização e corroer a confiança dos cidadãos. Medidas robustas de segurança na nuvem ajudam a manter a confiança e a fidelidade dos cidadãos.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

A engenharia social é um método usado para enganar, manipular

ou explorar a confiança das pessoas. A engenharia social pode

impactar os profissionais da ALEGO por meio de ataques a

dispositivos móveis ou de mesa. No entanto, eles também podem

sofrer ameaças pessoalmente. Esses ataques podem se sobrepor

e se acumular uns aos outros para criar golpes.

Correlacione os métodos engenharia social que usam os golpistas às respectivas descrições.

1. Phishing.

2. Baiting.

3. Tailgating.

4. Scareware.

( ) Esse tipo de golpe abusa da curiosidade natural dos usuários para o convencer a se expor a um agressor. Tipicamente, o potencial de receber algo gratuito ou exclusivo é usado para manipular e explorar o usuário. O golpe normalmente consiste em infectar o dispositivo do usuário com malwares. Os métodos populares podem incluir desde Pen drives deixados em espaços públicos até anexos de e-mail incluindo detalhes sobre uma oferta gratuita ou software gratuito fraudulento.

( ) é o ato de seguir um membro autorizado da equipe em uma área de acesso restrito. Os agressores podem se aproveitar da cortesia social para fazer com que se segure a porta para conceder acesso físico ou convencimento de que eles também estão autorizados a estar na área.

( ) É uma forma de malware usada para assustar e fazer o usuário agir. Esse recurso enganador utiliza advertências alarmantes que relatam infecções falsas por malware ou afirmam que uma de suas contas foi comprometida. Esse ataque induz o usuário a comprar softwares fraudulentos de cibersegurança ou divulgar detalhes privados como suas credenciais de conta.

( ) Os golpistas desse tipo de ataque fingem ser uma instituição ou um indivíduo confiável na tentativa de persuadi-lo a expor dados pessoais e outros bens valiosos. Esse tipo de ataque pode ser generalizado dirigido a muitos usuários ou utilizar informações personalizadas para direcionar usuários específicos.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Correlacione os métodos engenharia social que usam os golpistas às respectivas descrições.

1. Phishing.

2. Baiting.

3. Tailgating.

4. Scareware.

( ) Esse tipo de golpe abusa da curiosidade natural dos usuários para o convencer a se expor a um agressor. Tipicamente, o potencial de receber algo gratuito ou exclusivo é usado para manipular e explorar o usuário. O golpe normalmente consiste em infectar o dispositivo do usuário com malwares. Os métodos populares podem incluir desde Pen drives deixados em espaços públicos até anexos de e-mail incluindo detalhes sobre uma oferta gratuita ou software gratuito fraudulento.

( ) é o ato de seguir um membro autorizado da equipe em uma área de acesso restrito. Os agressores podem se aproveitar da cortesia social para fazer com que se segure a porta para conceder acesso físico ou convencimento de que eles também estão autorizados a estar na área.

( ) É uma forma de malware usada para assustar e fazer o usuário agir. Esse recurso enganador utiliza advertências alarmantes que relatam infecções falsas por malware ou afirmam que uma de suas contas foi comprometida. Esse ataque induz o usuário a comprar softwares fraudulentos de cibersegurança ou divulgar detalhes privados como suas credenciais de conta.

( ) Os golpistas desse tipo de ataque fingem ser uma instituição ou um indivíduo confiável na tentativa de persuadi-lo a expor dados pessoais e outros bens valiosos. Esse tipo de ataque pode ser generalizado dirigido a muitos usuários ou utilizar informações personalizadas para direcionar usuários específicos.

Assinale a opção que indica a relação correta, segundo a ordem apresentada.

Provas

Questão presente nas seguintes provas

Pedro, um experiente analista da ALEGO, atualizou o MySQL da

versão 8.4 para a versão 9.0 Enterprise Edition com sucesso e sem

nenhum tipo de erro ou intercorrências. Com relação aos novos

recursos adicionados no MySQL 9.0.

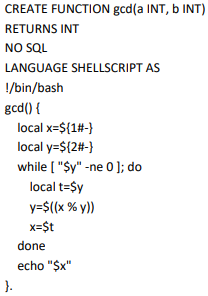

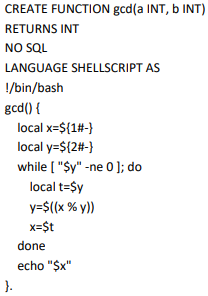

I. Essa versão inclui suporte para programas armazenados escritos em ShellScript, como o exemplo a seguir criado usando a CREATE FUNCTION:

II. Essa versão agora suporta uma coluna do tipo vetor. Um vetor é uma estrutura de dados que consiste em uma lista de entradas (valores de ponto flutuante de 4 bytes) que podem ser expressas como um valor de string binária ou uma string formatada como lista.

III. Essa versão agora não impõe especificações de chave estrangeira embutidas, que antes eram aceitas pelo analisador sintático. O MySQL 9.0 também aceita referências implícitas às colunas da chave primária de uma tabela filha.

Está correto o que se afirma em

I. Essa versão inclui suporte para programas armazenados escritos em ShellScript, como o exemplo a seguir criado usando a CREATE FUNCTION:

II. Essa versão agora suporta uma coluna do tipo vetor. Um vetor é uma estrutura de dados que consiste em uma lista de entradas (valores de ponto flutuante de 4 bytes) que podem ser expressas como um valor de string binária ou uma string formatada como lista.

III. Essa versão agora não impõe especificações de chave estrangeira embutidas, que antes eram aceitas pelo analisador sintático. O MySQL 9.0 também aceita referências implícitas às colunas da chave primária de uma tabela filha.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

No contexto de sistemas de gerenciamento de banco de dados

relacionais, considere um cenário hipotético em que duas

transações simultâneas (T1 e T2) tentam atualizar o saldo da conta

bancária de um analista de infraestrutura da ALEGO. A transação

T1 lê o saldo de R$100,00 da conta, a Transação T2 também lê o

mesmo saldo R$100,00 da conta. A Transação T1 adiciona R$ 50,00

na conta e grava e, logo em seguida a Transação T2 adiciona R$

30,00 na conta e grava. O resultando do saldo final é de R$130,00

em vez de R$180,00.

O problema de concorrência e propriedade ACID que foi violada são, respectivamente,

O problema de concorrência e propriedade ACID que foi violada são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container