Foram encontradas 16.840 questões.

Um administrador desconfia que algum computador na

sua rede local (192.168.0.0/255.255.255.0) está com um

worm / trojan horse. Ele desconfia que este worm / trojan

horse está disponibilizando um serviço na porta 5432

para dar acesso ao seu criador. Para validar a sua teoria,

ele pretende escanear todos os computadores da sua

rede, na porta 5432, utilizando o NMap, com o objetivo

de encontrar o computador infectado. Como ele deveria

executar este comando?

Provas

Questão presente nas seguintes provas

874658

Ano: 2016

Disciplina: TI - Segurança da Informação

Banca: OBJETIVA

Orgão: Câm. Santa Maria-RS

Disciplina: TI - Segurança da Informação

Banca: OBJETIVA

Orgão: Câm. Santa Maria-RS

Segundo a ISO 27005, métodos pró-ativos, como testar os sistemas de informação, podem ser utilizados para identificar as vulnerabilidades técnicas existentes, dependendo da criticidade do sistema de Tecnologia da Informação e Comunicação (TIC) e dos recursos disponíveis (por exemplo: verba alocada, tecnologia disponível, profissionais com a experiência necessária para a realização do teste). Entre os métodos de teste têm-se:

I - Ferramentas automatizadas de procura por vulnerabilidades.

II - Avaliação e testes da segurança.

III - Teste de Invasão.

IV - Análise crítica de código.

Estão CORRETOS:

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosPRD: Plano de Recuperação de Desastres

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

Na gestão de segurança da informação, o desenvolvimento e a implantação dos planos para proteger os processos críticos contra efeitos de falhas ou desastres significativos e, se for o caso, assegurar a sua retomada em tempo hábil fazem parte da gestão de

Provas

Questão presente nas seguintes provas

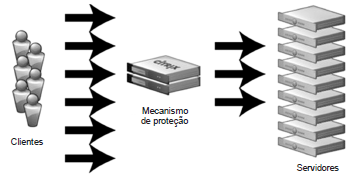

Para defender os servidores de ataques DDoS, um Analista recomendou um mecanismo de proteção baseada em autenticação

que faz com que todos que não forem usuários autenticados sejam barrados antes de acessarem o servidor, conforme imagem

abaixo.

Provas

Questão presente nas seguintes provas

A norma ABNT NBR ISO/IEC 27002:2013 traz uma seção que trata da organização da segurança da informação nas

organizações. Dentre os controles apresentados nessa seção está o que recomenda que

Provas

Questão presente nas seguintes provas

Considere, hipoteticamente, que a PGE-MT está diante de um risco de segurança da informação e o Analista de Sistemas terá

que decidir que ação tomar. Resolve se guiar pela seção da norma ABNT NBR ISO/IEC 27005:2011 que discorre sobre o

tratamento do risco de segurança da informação. Esta seção indica como ações para o tratamento do risco:

Provas

Questão presente nas seguintes provas

Considere que um Analista de Sistemas usou o algoritmo SHA-1 para gerar o hash de um arquivo antes de fazer seu backup.

Em seguida, fez o backup do arquivo e o guardou. Tempos depois, usou o algoritmo SHA-1 para gerar um novo hash do arquivo.

Em seguida, comparou os dois hashes gerados. É correto afirmar que

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

- GestãoSGSIISO 27002

Considere as definições: I. É um evento ou condição incerta que, se ocorrer, provocará um efeito positivo ou negativo em um ou mais objetivos. A atitude das organizações e das partes interessadas pode ser influenciada por fatores que são classificados em 3 tópicos: a) Apetite, que é o grau de incerteza que uma entidade está disposta a aceitar, na expectativa de uma recompensa; b) Tolerância, que é o grau, a quantidade ou o volume que uma organização ou um indivíduo está disposto a tolerar; c) Limite, a organização aceitará se estiver abaixo daquele limite e não tolerará se estiver acima daquele limite.

II. É a combinação da probabilidade de ocorrência de um evento e suas consequências. Possíveis opções para seu tratamento incluem: a) aplicar controles apropriados para reduzi-los; b) conhecê-los e objetivamente aceitá-los; c) evitar, não permitindo ações que poderiam causar a sua ocorrência; d) transferi-los para outras partes, como seguradoras ou fornecedores. É correto afirmar que os itens I e II

II. É a combinação da probabilidade de ocorrência de um evento e suas consequências. Possíveis opções para seu tratamento incluem: a) aplicar controles apropriados para reduzi-los; b) conhecê-los e objetivamente aceitá-los; c) evitar, não permitindo ações que poderiam causar a sua ocorrência; d) transferi-los para outras partes, como seguradoras ou fornecedores. É correto afirmar que os itens I e II

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoEstratégias de Backup

- GestãoGestão de Continuidade de NegóciosPRD: Plano de Recuperação de Desastres

Em relação à proteção e recuperação da informação, um Analista de TI sugeriu, corretamente, que na COPERGÁS

Provas

Questão presente nas seguintes provas

858222

Ano: 2016

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PR

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: TCE-PR

Provas:

A integridade de dados que detecta modificação, inserção, exclusão

ou repetição de quaisquer dados em sequência, com tentativa de

recuperação, é a integridade

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container