Foram encontradas 16.882 questões.

Sobre os ataques a redes de computadores, considere a seguinte afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Esse ataque tem a habilidade de introduzir pacotes na Internet com uma fonte falsa de endereço sendo conhecido como ______________. É uma das muitas maneiras pelas quais o usuário pode se passar por outro. Marque a única alternativa que preenche CORRETAMENTE a lacuna da afirmação:

Provas

Questão presente nas seguintes provas

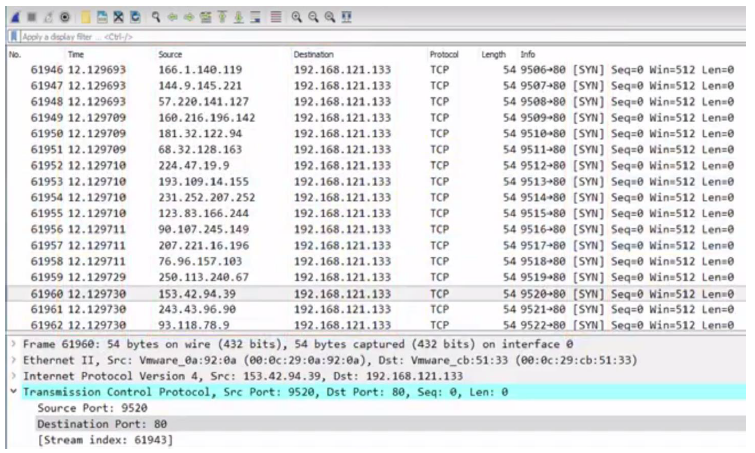

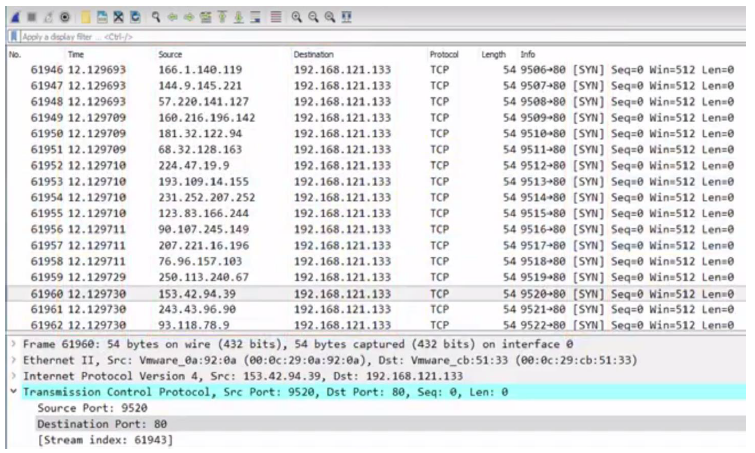

Sobre monitoramento e análise de tráfego, analise a imagem a seguir e marque a única alternativa

CORRETA, quanto ao tipo de ataque que está sendo executado.

Provas

Questão presente nas seguintes provas

O objetivo da norma NBR ISO/IEC 27001 é prover um modelo para estabelecer, implementar, operar,

monitorar, analisar criticamente, manter e melhorar um Sistema de Gestão de Segurança da Informação

(SGSI). Marque a única alternativa INCORRETA sobre a norma NBR ISSO/IEC 27001:2006.

Provas

Questão presente nas seguintes provas

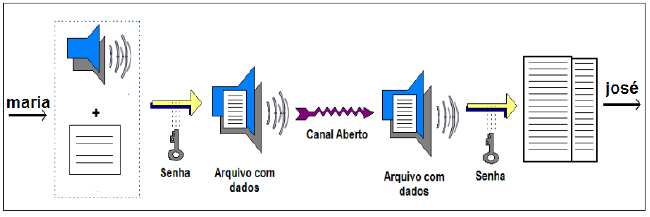

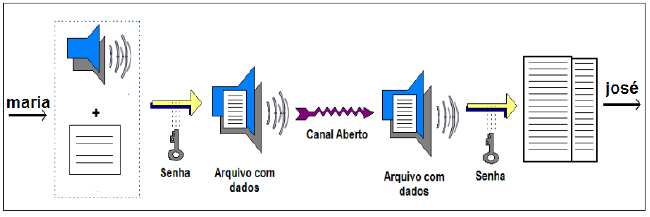

Sobre segurança da informação, analise a imagem abaixo e em seguida marque a única alternativa

CORRETA:

A imagem destaca um procedimento de:

A imagem destaca um procedimento de:

Provas

Questão presente nas seguintes provas

Sobre análise de código malicioso, observe o código a seguir e marque a única alternativa que corresponde

ao tipo de Malware característico da ação do código em destaque:

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

User = GetUser( ) Password = GetPasswd( ) if User == ”Supreme”: return ALLOW if Valid (User , Password): return ALLOW else: return DENY

Provas

Questão presente nas seguintes provas

156256

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

O código malicioso que visa a criptografar os dados das

vítimas e cobrar pagamento de resgate pela chave e pelo

código de decriptação é classificado como um

Provas

Questão presente nas seguintes provas

156254

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalPadrão X.509

A Autoridade Certificadora (AC) emitiu um certificado digital padrão X.509 para o servidor S.

Dentre as informações essenciais presentes nesse certificado, tem-se a chave

Provas

Questão presente nas seguintes provas

A classificação da informação visa a assegurar que a informação receba um nível adequado de proteção.

O processo de classificação da informação é um processo

Provas

Questão presente nas seguintes provas

156252

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

A norma NBR ISO/IEC 27002:2013 estabelece os controles de segurança que formam o código de prática para a gestão da segurança da informação.

Um dos objetivos do controle de segurança física e do ambiente é

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

O malware (malicious software) é um código malicioso

que tem o potencial de danificar sua vítima, mas nem

sempre age dessa forma. Dentre eles, há um que engaja

um computador em uma armada que permite a realização

de tarefas de forma automatizada para atacar alvos determinados

por criminosos cibernéticos, sem o conhecimento

do dono do computador.

Esse malware é o

Esse malware é o

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container