Foram encontradas 16.901 questões.

Ataques de negação de serviços – DoS fazem com que recursos sejam explorados de maneira intensiva, sendo um exemplo típico descrito a seguir.

• Ocorre sobre o mecanismo de estabelecimento de conexões TCP, baseado em handshake em três vias.

• A principal característica está associada ao envio de um grande número de requisições de conexão por meio de pacotes SYN, de tal maneira que o servidor não é capaz de responder a todas elas.

• Em consequência, a pilha de memória sofre um overflow e as requisições de conexões de usuários legítimos são, então, desprezadas.

O exemplo descrito configura uma técnica conhecida por:

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de Negócios

- GestãoPolíticas de Segurança de InformaçãoCiclo PDCA em Segurança da Informação

- GestãoSGSI

No que diz respeito à gestão corporativa da segurança, é importante estabelecer que cada etapa gera resultados que são considerados insumos para a etapa seguinte. A seguir, são descritas as atividades que devem ser realizadas em uma destas etapas.

(I) Monitorar os diversos controles implementados, medindo sua eficiência e sinalizando mudanças nas variáveis que interferem direta ou indiretamente no nível de risco do negócio.

(II) Projetar a atuação do ROI – Retorno Sobre o Investimento, com base nas medições realizadas, permitindo identificar resultados alcançados e, ainda, viabilizar novas necessidades que surgirem por demandas do negócio.

(III) Garantir a adequação e a conformidade do negócio com normas associadas, regras internas, regras do segmento de mercado, padrões e legislação incidente.

(IV) Manter planos estratégicos para contingência e recuperação de desastres, objetivando garantir o nível de disponibilidade adequado e a consequente continuidade operacional do negócio.

As atividades descritas indicam que se referem à etapa denominada:

Provas

Questão presente nas seguintes provas

O sistema operacional Windows, a partir da versão 7 possui o recurso de criptografar unidades de dados externas como HDs portáteis e Pendrives, este recurso é conhecido como:

Provas

Questão presente nas seguintes provas

Nos sistemas computacionais atuais podemos implementar dois tipos de criptografia, a criptografia simétrica e a assimétrica. A escolha entre uma e/ou outra, depende da necessidade e funcionalidade que o software irá necessitar. A seguir existem alguns nomes de algoritmos simétricos e assimétricos, assinale a alternativa que contenha SOMENTE algoritmos de criptografia simétricos.

Provas

Questão presente nas seguintes provas

1680792

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: IMAIS

Orgão: Câm. Sumaré-SP

Disciplina: TI - Segurança da Informação

Banca: IMAIS

Orgão: Câm. Sumaré-SP

Provas:

Com o avanço da tecnologia em diversos campos da sociedade, também foram desenvolvidos uma infinidade de vírus que atrapalham a vida de muitos usuários. Um deles é caracterizado pela alta capacidade de se replicar em uma rede de computadores e criar cópias adicionais de si mesmo dentro das máquinas em que estão armazenados, dificultando sua remoção completa.

Apesar de ser distribuído por meio de técnicas tradicionais, como mensagens de spam e sites falsos, esse tipo de vírus ganhou força explorando falhas de sistemas operacionais (especialmente no Windows XP) que permitiam a execução automática de softwares, por meio do autorun de pen drives. Trata-se do vírus

Provas

Questão presente nas seguintes provas

Conforme a cartilha de backup do cert.br, Ransomware é um

Provas

Questão presente nas seguintes provas

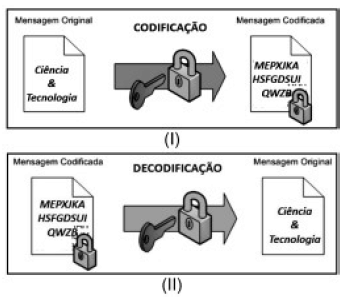

Observe as figuras (I) e (II) abaixo, que representam um esquema de criptografia.

Nesse processo, tanto na codificação com o na decodificação, uma mesma chave é utilizada no processo. O esquema caracteriza um tipo de criptografia, conhecido como chave:

Provas

Questão presente nas seguintes provas

No que diz respeito aos métodos criptográficos, analise o esquema exemplificado a seguir, que descreve uma situação na qual João e Maria querem se comunicar de maneira sigilosa. Eles realizam os seguintes procedimentos:

I. João codifica uma mensagem utilizando a chave pública de Maria, que está disponível para o uso de qualquer pessoa.

II. Depois de criptografada, João envia a mensagem para Maria, através da Internet.

III. Maria recebe e decodifica a mensagem, utilizando sua chave privada, que é apenas de seu conhecimento.

IV. Se Maria quiser responder a mensagem, deverá realizar o mesmo procedimento, mas utilizando a chave pública de João.

O esquema descrito é denominado como de chave pública, mais comumente conhecido como de chave:

Provas

Questão presente nas seguintes provas

É importante proteger os equipamentos para se evitar ataques, invasões e perdas de dados.

São pontos essenciais para a proteção dos equipamentos conforme o cert.br, exceto:

Provas

Questão presente nas seguintes provas

O que é Tecnologia da Informação?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container