Foram encontradas 17.078 questões.

- Conceitos BásicosPrincípiosConfidencialidade

- GestãoGestão de Riscos

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

Assinale a alternativa que apresenta uma prática essencial

para garantir a segurança em recursos humanos e proteger

as informações confidenciais da organização.

Provas

Questão presente nas seguintes provas

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- Segurança LógicaSegurança na Internet

Assinale a alternativa que apresenta uma medida que é

considerada uma prática recomendada para fortalecer a

segurança da informação no trabalho remoto.

Provas

Questão presente nas seguintes provas

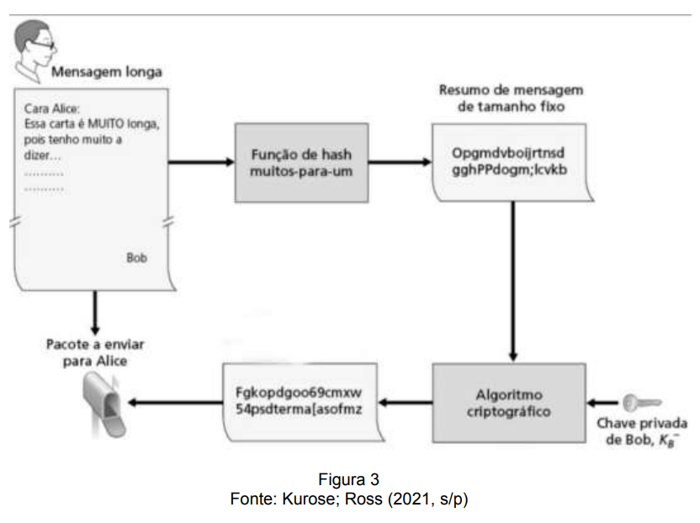

Na figura 3, Bob deseja enviar uma longa mensagem para Alice. Ele coloca sua longa mensagem original em uma função de hash, que gera um resumo curto dessa mensagem. Em seguida, utiliza sua chave criptográfica privada para criptografar o hash resultante (resumo). A mensagem original, em texto aberto, e o resumo criptografado dessa mensagem são, então, enviados para Alice.

Esse processo de envio da mensagem longa de Bob para Alice, ilustrado na figura 3, é denominado:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologia

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasPhishing Scam

A respeito dos conceitos de malware, phishing e spam, considere as

afirmativas a seguir:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

I. Malware é a combinação das palavras malicious e software e se refere a software com comportamentos indesejados, tais como vírus, worms, trojans e spywares.

II. Phishing é uma forma de fraude, em que, tipicamente, o usuário recebe uma mensagem maliciosa solicitando alguma confirmação fraudulenta por meio de cliques em links, e solicitação de envio de senhas ou códigos.

III. Spam é o nome usado para se referir ao recebimento de mensagens indesejadas recebidas por e-mail, mas mensagens publicitárias indesejadas recebidas por outros meios não são consideradas spam.

IV. O uso combinado de firewall e antivírus é uma contramedida fundamental para eliminação dos riscos de incidentes de malware e phishing, porém, é contramedida ineficiente quanto aos riscos de spam.

É CORRETO o que se afirma em:

Provas

Questão presente nas seguintes provas

A análise de riscos é uma etapa fundamental no contexto da Segurança da

Informação, e destina-se a produzir uma lista de ameaças a um sistema e determinar o grau

de importância relativa de cada ameaça encontrada. Após a análise de riscos, a ação

seguinte deve ser a busca por uma ou mais contramedidas que possam reduzir os riscos

das ameças encontradas na etapa anterior. De acordo com a norma ISO 27001:2013, é

INCORRETO afirmar que contramedidas

Provas

Questão presente nas seguintes provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

No contexto de assinaturas digitais, certificados digitais, chaves públicas e

privadas, considere um cenário no qual um indivíduo A deseja enviar um documento aberto,

digitalmente assinado, para um indivíduo B. Durante o processo de verificação da assinatura

digital de A por parte de B, são realizadas diversas etapas, e algumas estão descritas a

seguir. A respeito desse processo, é CORRETO afirmar que,

Provas

Questão presente nas seguintes provas

2949459

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Campo Verde-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Campo Verde-MT

Provas:

Uma empresa de consultoria foi chamada para implementar

o processo de gestão de risco, com atividades coordenadas

para dirigir e controlar o risco de uma organização. Nesta tarefa,

essa empresa de consultoria deve aplicar os itens de uma norma

NBR-ISO específica. Para essa situação, a norma NBR-ISO a

ser utilizada é a:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

Um gerenciador de senha é um programa que

é usado para armazenar uma grande quantidade de

nomes/senhas. O banco de dados onde esta informação é armazenada é criptografado usando uma única

chave, para que o usuário apenas tenha de memorizar

uma senha para acesso a todas as outras.

Assinale a alternativa que descreve corretamente as vantagens de se utilizar um programa como este.

Assinale a alternativa que descreve corretamente as vantagens de se utilizar um programa como este.

Provas

Questão presente nas seguintes provas

Cookies são arquivos que contêm pequenos fragmentos de dados que são trocados entre o computador

de um usuário e um servidor Web para identificar usuários específicos e melhorar sua experiência de navegação. Os cookies podem ser de sessão ou persistentes.

Assinale a alternativa que apresenta os dois propósitos gerais para os quais são utilizados cookies persistentes.

Assinale a alternativa que apresenta os dois propósitos gerais para os quais são utilizados cookies persistentes.

Provas

Questão presente nas seguintes provas

Criptografia em segurança virtual é a conversão

de dados de um formato legível em um formato codificado. Os dados criptografados só podem ser lidos ou

processados depois de serem descriptografados.

Assinale a alternativa que indica corretamente as técnicas de criptografia mais comuns.

Assinale a alternativa que indica corretamente as técnicas de criptografia mais comuns.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container