Foram encontradas 17.078 questões.

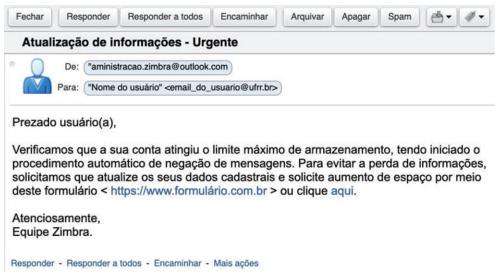

Na figura a seguir vemos uma tentativa de roubo de informações, na qual o atacante criou um e-mail, aparentemente legítimo, para solicitar que o usuário clique em um link e atualize as suas informações.

Fonte: PROGESP (2023).

Essa técnica de ataque é denominada de .

Complete o espaço em branco com o termo apropriado.

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia de Curva Elíptica (ECC)

Considere a frase a seguir em relação aos métodos de criptografia: e são métodos de criptografia assimétricos baseados em curvas elípticas e fatoração de números primos, respectivamente.

Assinale a opção que preenche de forma correta as lacunas da frase anterior, respectivamente.

Provas

Para oferecer privacidade em uma VPN IPsec, o protocolo mais seguro de criptografia dentre as opções a seguir é o:

Provas

Analise as afirmativas a seguir sobre os tipos de armazenamento para backups.

I. Dispositivos de Armazenamento Externo: esses dispositivos, como discos rígidos externos e unidades flash USB, são opções eficazes para backup de dados devido à sua portabilidade e facilidade de uso.

II. Armazenamento em Nuvem: o armazenamento em serviços de nuvem, como Google Drive e Dropbox, é uma opção insegura e não recomendada para backups de dados.

III. Tape Drives (Unidades de Fita): as unidades de fita são uma opção de backup de dados obsoleta e raramente utilizada devido à sua lentidão e capacidade limitada.

Estão corretas as afirmativas

Provas

A classificação da informação desempenha um papel fundamental na segurança da informação em organizações.

Assinale a alternativa que melhor descreve o objetivo da classificação da informação.

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

- Ataques e Golpes e AmeaçasPhishing Scam

Analise as afirmativas a seguir, sobre os tipos de ataques a redes de computadores.

I. O ataque man-in-the-midle (MitM) envolve um invasor intermediando a comunicação entre dois dispositivos, interceptando e possivelmente modificando os dados em trânsito.

II. O ataque de injeção SQL explora vulnerabilidades em aplicativos da web para injetar código SQL malicioso em consultas, permitindo o acesso não autorizado a bancos de dados.

III. O ataque de phishing é o envio de e-mails ou mensagens falsas que parecem legítimas, com o objetivo de enganar os usuários para que revelem informações pessoais ou financeiras.

Estão corretas as afirmativas

Provas

Na área de tecnologia, a gestão de riscos desempenha um papel fundamental na proteção de ativos e na tomada de decisões estratégicas.

Qual dos termos a seguir é usado para descrever a análise de riscos que leva em consideração a probabilidade de ocorrência, o impacto potencial e a capacidade de detecção de um risco?

Provas

Existem muitos tipos de ataques a redes, cada um visando a explorar vulnerabilidades específicas para comprometer a segurança da rede.

O ataque que visa a sobrecarregar um servidor ou rede com um volume massivo de tráfego, tornando-o inacessível para os usuários legítimos, é chamado de

Provas

A criptografia de chaves assimétricas utiliza duas chaves distintas: uma pública, que pode ser livremente divulgada, e uma privada, que deve ser mantida em segredo por seu dono. Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la. Qual chave usar para codificar depende da proteção que se deseja, se confidencialidade ou autenticação, integridade e não-repúdio.

CERT.BR. Cartilha de Segurança para Internet. Disponível em: https://cartilha.cert.br/. Acesso em: 23 jan. 2023.

Considerando o contexto de criptografia fornecido, analise as afirmativas a seguir e a relação proposta entre elas.

I. A criptografia de chave assimétrica é indicada para encriptar grande volume de dados

PORQUE

II. ela facilita o gerenciamento e o compartilhamento de chaves.

A respeito dessas afirmativas, assinale a alternativa correta.

Provas

A análise e o gerenciamento de riscos na área de tecnologia são práticas essenciais para identificar e mitigar ameaças que podem afetar projetos, operações e ativos de uma organização. Assinale a alternativa que melhor descreve o processo de gerenciamento de riscos de tecnologia.

Provas

Caderno Container