Foram encontradas 16.889 questões.

3839102

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Rio Janeiro-RJ

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Rio Janeiro-RJ

Provas:

Um analista da procuradoria sabe que existem muitas ameaças à

segurança da informação e que elas não se limitam ao ambiente

digital. Ele reconhece que pequenos hábitos e boas práticas no

local de trabalho são fundamentais para reduzir riscos de acesso

não autorizado, perda ou danos a informações expostas em mesas,

telas e outros espaços acessíveis.

Com relação aos conceitos da segurança da informação e à importância da política de mesa limpa e tela limpa, analise as afirmativas a seguir.

I. A integridade refere-se à garantia de as informações não serem alteradas, seja por agentes internos ou externos. Isso representa que a modificação das informações, maliciosa ou não intencional, prejudica a confiabilidade nos processos de procuradoria ou, até mesmo, de sua reputação. Portanto, é recomendado desligar os computadores quando não estiverem em uso ou desassistidos, em especial aqueles conectados na rede de dados da procuradoria.

II. A disponibilidade garante que uma informação esteja disponível a todo momento àqueles que são autorizados. Esse conceito depende diretamente da confidencialidade para atuar de forma correta. Portanto, é recomendado usar protetores de tela ativados por tempo e protegidos por senha, ou outros mecanismos de autenticação quando os computadores não estiverem em uso ou desassistidos.

III. A confidencialidade está ligada diretamente à privacidade dos dados. Nesse contexto, são englobadas todas as medidas que restringem o acesso a informações, a fim de evitar acessos não autorizados, espionagem e roubo de dados. Portanto, é recomendado posicionar os computadores de forma a evitar que pessoas não autorizadas consigam visualizar o conteúdo das telas e impressoras.

Está correto o que se afirma em:

Com relação aos conceitos da segurança da informação e à importância da política de mesa limpa e tela limpa, analise as afirmativas a seguir.

I. A integridade refere-se à garantia de as informações não serem alteradas, seja por agentes internos ou externos. Isso representa que a modificação das informações, maliciosa ou não intencional, prejudica a confiabilidade nos processos de procuradoria ou, até mesmo, de sua reputação. Portanto, é recomendado desligar os computadores quando não estiverem em uso ou desassistidos, em especial aqueles conectados na rede de dados da procuradoria.

II. A disponibilidade garante que uma informação esteja disponível a todo momento àqueles que são autorizados. Esse conceito depende diretamente da confidencialidade para atuar de forma correta. Portanto, é recomendado usar protetores de tela ativados por tempo e protegidos por senha, ou outros mecanismos de autenticação quando os computadores não estiverem em uso ou desassistidos.

III. A confidencialidade está ligada diretamente à privacidade dos dados. Nesse contexto, são englobadas todas as medidas que restringem o acesso a informações, a fim de evitar acessos não autorizados, espionagem e roubo de dados. Portanto, é recomendado posicionar os computadores de forma a evitar que pessoas não autorizadas consigam visualizar o conteúdo das telas e impressoras.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Malware é a abreviação de “malicious software”

(software malicioso), termo utilizado para

descrever programas desenvolvidos com o

objetivo de causar danos, roubar informações ou

obter acesso não autorizado a sistemas, redes ou

dispositivos. Entre os diversos tipos existentes,

alguns têm como principal característica a

exibição recorrente e indesejada de propagandas.

Esse tipo de malware é denominado

Provas

Questão presente nas seguintes provas

3835041

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: DECORP

Orgão: Pref. Tarauacá-AC

Disciplina: TI - Segurança da Informação

Banca: DECORP

Orgão: Pref. Tarauacá-AC

Provas:

Um fornecedor envia planilha com macros

para preenchimento rápido. Sua prioridade é

reduzir risco no dia a dia. Assinale a medida

combinada mais eficaz.

Provas

Questão presente nas seguintes provas

Durante o expediente, profissionais de diversas áreas utilizam computadores conectados à internet, o que

os expõe a diferentes tipos de ameaças virtuais. Conhecer as características dessas ameaças é essencial

para garantir a segurança da informação no ambiente de trabalho.

Em relação a tipos de vírus, ameaças virtuais e soluções de segurança, é adequado afirmar que:

Em relação a tipos de vírus, ameaças virtuais e soluções de segurança, é adequado afirmar que:

Provas

Questão presente nas seguintes provas

3832661

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Castelo-ES

Disciplina: TI - Segurança da Informação

Banca: IBADE

Orgão: Pref. Castelo-ES

Provas:

Analise as afirmações, relacionadas à segurança da

informação em órgãos públicos e julgue as sentenças

abaixo como VERDADEIRAS (V) ou FALSAS (F).

( ) O princípio da confidencialidade busca assegurar que informações só sejam acessadas por usuários autorizados.

( ) Ataques de phishing caracterizam-se por tentativas de induzir usuários a revelar informações sensíveis.

( ) Um backup diferencial copia apenas os arquivos modificados desde o último backup incremental.

( ) A integridade refere-se à preservação da exatidão e completude da informação.

A sequência correta é:

( ) O princípio da confidencialidade busca assegurar que informações só sejam acessadas por usuários autorizados.

( ) Ataques de phishing caracterizam-se por tentativas de induzir usuários a revelar informações sensíveis.

( ) Um backup diferencial copia apenas os arquivos modificados desde o último backup incremental.

( ) A integridade refere-se à preservação da exatidão e completude da informação.

A sequência correta é:

Provas

Questão presente nas seguintes provas

3830982

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: CL Consultoria

Orgão: Pref. Santa Inês-MA

Disciplina: TI - Segurança da Informação

Banca: CL Consultoria

Orgão: Pref. Santa Inês-MA

Provas:

Qual das ações abaixo é recomendada para manter a segurança ao navegar na internet?

Provas

Questão presente nas seguintes provas

3830935

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: FURB

Orgão: Câm. Porto Belo-SC

Disciplina: TI - Segurança da Informação

Banca: FURB

Orgão: Câm. Porto Belo-SC

Provas:

A respeito da segurança de computadores, é correto o

que se afirma em:

Provas

Questão presente nas seguintes provas

3830892

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: Darwin

Orgão: Pref. Mirandiba-PE

Disciplina: TI - Segurança da Informação

Banca: Darwin

Orgão: Pref. Mirandiba-PE

Provas:

Em muitas instituições de saúde, o uso de computação em

nuvem é adotado para garantir a integridade das informações

dos pacientes. Sobre esse recurso, assinale a alternativa

correta.

Provas

Questão presente nas seguintes provas

Considere que certo servidor abriu um link suspeito de determinado e-mail e foi redirecionado para uma página que solicitava dados bancários. Esse tipo de golpe na internet é conhecido como:

Provas

Questão presente nas seguintes provas

3828056

Ano: 2025

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: Pref. Tapurah-MT

Provas:

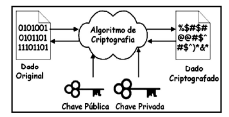

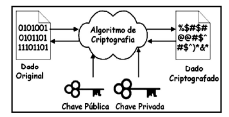

Com respeito à segurança de sistemas de informação, a

figura abaixo ilustra um método de criptografia, que usa um par de

chaves diferentes, uma pública e outra privada. A chave pública

é compartilhada abertamente e é usada para criptografar dados,

enquanto a chave privada é mantida em segredo e usada para

descriptografá-los. Proporciona um alto nível de segurança nas

comunicações digitais, pois as informações criptografadas com a

chave pública só podem ser descriptografadas pelo destinatário

que possui a chave privada. É comumente usada em sistemas de

segurança de computadores, com a troca segura de dados pela

internet ou a assinatura digital de documentos eletrônicos.

Esse esquema é conhecido como criptografia:

Esse esquema é conhecido como criptografia:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container