Foram encontradas 38.378 questões.

Provas

Provas

Provas

I algoritmos assimétricos para a autenticação inicial das partes e troca segura de chaves.

II algoritmos simétricos para a cifragem do tráfego de dados após o estabelecimento da sessão.

III funções de hash para assegurar a integridade das mensagens trocadas durante a comunicação.

Assinale a opção correta.

Provas

A modalidade de ataque descrita na situação hipotética apresentada é denominada

Provas

Provas

Provas

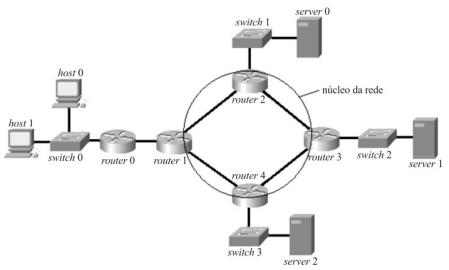

Texto 2A2

Na rede exemplificada acima, os hosts acessam serviços disponíveis em todos os servidores representados e o router 0, o router 1, o router 2 e o router 3 estão localizados em cidades diferentes.

Provas

- Equipamentos de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteMPLS: Multiprotocol Label Switching

- Topologias de Rede

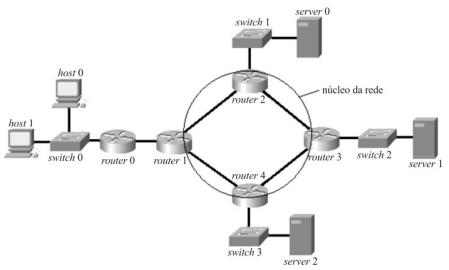

Texto 2A2

Na rede exemplificada acima, os hosts acessam serviços disponíveis em todos os servidores representados e o router 0, o router 1, o router 2 e o router 3 estão localizados em cidades diferentes.

Provas

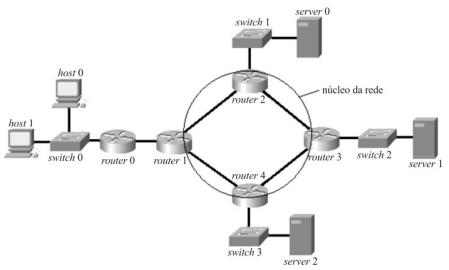

Texto 2A2

Na rede exemplificada acima, os hosts acessam serviços disponíveis em todos os servidores representados e o router 0, o router 1, o router 2 e o router 3 estão localizados em cidades diferentes.

Provas

Caderno Container