Foram encontradas 38.567 questões.

- Protocolos e ServiçosAutenticação e SegurançaSSL: Secure Socket Layer

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

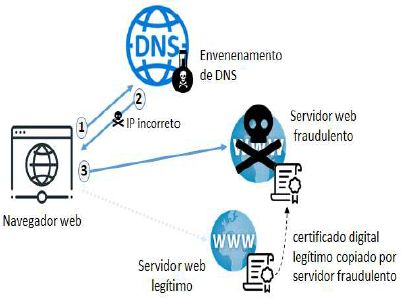

Observe a figura apresentada.

Considere o cenário apresentado em que um servidor de DNS é invadido e suas tabelas alteradas de forma que, ao tentar visitar o site www.banco.com.br, o endereço IP devolvido pelo DNS é o de um servidor web fraudulento, construído de forma a imitar o site legítimo. Suponha que o servidor original usa HTTPS, com um certificado válido, e que o administrador do servidor fraudulento também decida usar comunicações com HTTPS.

Se o site fraudulento tentar utilizar o certificado digital do servidor legítimo como se fosse seu, pode-se afirmar que:

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- TCP/IPConceitos e Especificações do IP

Um socket é uma interface de comunicação bidirecional entre processos.

Um endereço de socket é a combinação de:

Provas

Sendo o SNMP um protocolo de camada de apresentação e utilizado para um propósito específico, o que vem a ser MIB no contexto desse protocolo?

Provas

Alguns endereços de rede não são roteados na Internet, e nenhum tráfego pode ser enviado a eles da Internet.

Qual dos endereços de rede a seguir NÃO é publicado (roteado) na Internet?

Provas

Considerando o protocolo Ethernet CSMA/CD, suponha que um nó monte um quadro e, antes de começar a enviá-lo, perceba que o canal está ocupado.

O que faz o adaptador Ethernet quando isso acontece?

Provas

O que determina a quantidade de dados que uma estação emissora, que roda TCP/IP, pode transmitir antes que seja necessário receber uma confirmação?

Provas

O modelo OSI é conhecido como um modelo de referência para Redes de Computadores.

Quanto aos modelos de referência, é possível afirmar:

Provas

- Gerenciamento de RedesRMON: Remote Network Monitoring

- Gerenciamento de RedesSNMP: Simple Network Management Protocol

Quais são os dois exemplos de indicadores de desempenho que podem ser coletados pelos elementos gerenciados (roteadores, switches, servidores etc.)?

Provas

Um evento de failover ocorre quando há uma falha no método de proteção dos sistemas de computador. Nesse cenário, o sistema principal experimenta uma falha e o equipamento de reserva assume automaticamente o controle. Diante disso, qual recurso possibilita a replicação do endereço IP estático de uma máquina virtual, em um host diferente, após a ocorrência do evento de failover?

Provas

O gerenciamento de redes abrange uma variedade de atividades interdependentes relacionadas à administração de redes de computadores. Assinale a alternativa que apresenta o objetivo do gerenciamento de redes.

Provas

Caderno Container