Foram encontradas 38.591 questões.

3001598

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Uma política de segurança de redes efetiva requer o

controle de acesso a redes de dados da organização. O

padrão do IEEE 802.1X permite fazer esse controle utilizando uma infraestrutura formada pelo suplicante, pelo

autenticador e pelo servidor de autenticação. Considere

que o suplicante não está devidamente autenticado, e,

por isso, o sistema de comunicação está operando de forma limitada, restringindo o uso da rede de comunicação

de dados.

Nessa situação, para se comunicar com o autenticador e proceder com o processo de autenticação, o suplicante utilizará o protocolo

Nessa situação, para se comunicar com o autenticador e proceder com o processo de autenticação, o suplicante utilizará o protocolo

Provas

Questão presente nas seguintes provas

3001596

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

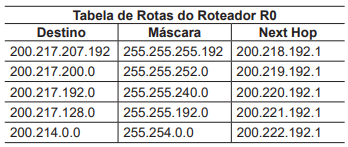

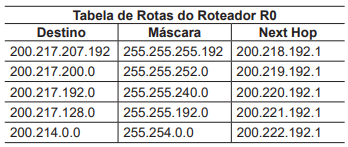

A principal função de um roteador que opera com a arquitetura TCP/IP é fazer o encaminhamento de pacotes com

base na sua tabela de rotas. Nesse contexto, considere

que um roteador R0 recebeu um pacote IPv4 com o endereço 200.217.207.130 no campo de destino do cabeçalho

IP, e que a sua Tabela de rotas é a seguinte:

Esse roteador fará o encaminhamento desse pacote para o Next Hop com endereço

Esse roteador fará o encaminhamento desse pacote para o Next Hop com endereço

Provas

Questão presente nas seguintes provas

3001595

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

A topologia de rede está relacionada ao modo como os

vários nós (nodes), dispositivos e conexões da rede estão

organizados entre si, de forma física ou lógica. A topologia

física se refere à forma física de como interligar os nós

e os dispositivos, enquanto a topologia lógica se refere

ao aspecto de funcionamento das redes. Dentre as várias formas de topologia física, há uma na qual o sinal

transmitido passa do nó que quer enviar os dados para o

dispositivo central da rede que, por sua vez, repete o sinal

para os demais nós da rede.

Trata-se da topologia

Trata-se da topologia

Provas

Questão presente nas seguintes provas

3001594

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Para ajudar a tornar os endereços IPv6 mais compactos,

os projetistas propuseram a adoção da notação hexadecimal com dois pontos, em que o valor de cada quantidade

de 16 bits é representado em hexadecimal e separada

das demais quantidades por sinais de dois pontos. Para

possibilitar ainda maior redução na representação do endereço, permite-se a compactação de zeros dentro de

certos limites para evitar ambiguidade.

Segundo essa regra de compactação, a forma mais compacta de zeros permitida para o endereço FF05:0:0:0:CD30:0:0:FFDE é

Segundo essa regra de compactação, a forma mais compacta de zeros permitida para o endereço FF05:0:0:0:CD30:0:0:FFDE é

Provas

Questão presente nas seguintes provas

3001593

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

O ataque de negação de serviço distribuído (Distributed

Denial of Service – DDoS) pode ser realizado por criminosos, que utilizam várias estratégias. Uma das mais comuns consiste em comandar uma armada de bots para

realizar um ataque de sobrecarga a um alvo, ao ponto de

ele não conseguir mais oferecer serviços para os usuários

legítimos do seu sistema.

Essa armada de bots, conhecida como botnet, é controlada de forma indireta pelos criminosos através de um servidor conhecido como

Essa armada de bots, conhecida como botnet, é controlada de forma indireta pelos criminosos através de um servidor conhecido como

Provas

Questão presente nas seguintes provas

3001592

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

- Modelo OSIIntrodução ao Modelo OSI

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

O modelo de referência OSI (Open Systems

Interconnection) foi desenvolvido como um modelo para

arquitetura de protocolos de comunicação entre sistemas.

As funções de comunicação são particionadas numa hierarquia de sete camadas, na qual cada uma realiza um

subconjunto das funções exigidas para comunicação com

outro sistema. Dentre essas camadas, há uma que fornece um serviço orientado à conexão e que possibilita a

transferência confiável e transparente de dados entre as

extremidades, além de oferecer recuperação de erro e

controle de fluxo de ponta a ponta.

A camada que realiza o subconjunto de funções descrito é a

A camada que realiza o subconjunto de funções descrito é a

Provas

Questão presente nas seguintes provas

3001591

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

O IETF (Internet Engineering Task Force) criou um conjunto de protocolos, conhecido como IPsec (IP Security),

para oferecer comunicação segura pela internet. Em vez

de alterar o cabeçalho do datagrama básico ou criar uma

opção IP, o IPsec usa um cabeçalho separado para transportar informações de autenticação.

Esse cabeçalho é o

Esse cabeçalho é o

Provas

Questão presente nas seguintes provas

3001564

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Firewall é uma solução de segurança baseada em

hardware ou software que, a partir de um conjunto de

regras, analisa o tráfego de rede para determinar quais

operações de transmissão ou recepção de dados podem

ser executadas. Entre os tipos existentes, o Firewall de

filtragem de pacote é responsável por realizar o controle

de acesso à rede, ou seja, todos os pacotes que entram e

saem são analisados.

Uma vantagem competitiva desse tipo de firewall consiste na(o)

Uma vantagem competitiva desse tipo de firewall consiste na(o)

Provas

Questão presente nas seguintes provas

3000400

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: IGEDUC

Orgão: Pref. Pombos-PE

Disciplina: TI - Redes de Computadores

Banca: IGEDUC

Orgão: Pref. Pombos-PE

Provas:

O gerenciamento de rede underlay (ou simplesmente rede

underlay) envolve a coordenação de dispositivos de

hardware, como hubs, switches, roteadores, bridges,

gateways, modems e repetidores. O gerenciamento de

rede overlay (ou simplesmente rede overlay) envolve a

criação de conexões digitais e o gerenciamento de

permissões entre usuários finais, aplicações ou

dispositivos.

Provas

Questão presente nas seguintes provas

2997570

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Disciplina: TI - Redes de Computadores

Banca: CESGRANRIO

Orgão: Transpetro

Provas:

Um endereço IPv6 é normalmente descrito com 32 números hexadecimais, por exemplo:

FDEC:0074:0000:0000:0000:B0FF:0000:FFFF

Considerando-se essa informação, é possível verificar que, antes de qualquer organização, a quantidade de endereços disponíveis no IPv6 é de

FDEC:0074:0000:0000:0000:B0FF:0000:FFFF

Considerando-se essa informação, é possível verificar que, antes de qualquer organização, a quantidade de endereços disponíveis no IPv6 é de

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container