Foram encontradas 38.644 questões.

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Provas

É um aplicativo que utiliza a arquitetura TCP/IP, e que permite ao usuário acessar e manipular sistemas de arquivos remotos, como se fossem locais. Ele se utiliza dos serviços do protocolo de chamada de procedimento remota para sua operação. Essa aplicação recebe o nome/sigla de ______.

Assinale a alternativa que preencha corretamente a lacuna.

Provas

Num ambiente operacional com servidores, um socket é definido como uma extremidade de comunicação. Processos se comunicando por uma rede emprega um par de sockets, sendo um para cada processo. O socket é identificado por um endereço IP em conjunto com um número de porta (Em redes TCP/IP). Via de regra os sockets utilizam uma arquitetura cliente-servidor. O servidor espera solicitações recebidas de clientes ouvindo em uma porta especificada. Uma vez que uma solicitação seja recebida, o servidor aceita uma conexão proveniente do socket do cliente para executá-la. Servidores podem executar vários serviços na forma de ______. Quando estão ouvindo em portas bem conhecidas, como exemplo o ______ que ouve na porta 22.

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Provas

Na camada de transporte de dados no modelo de referência TCP/IP temos alguns protocolos, o UDP, o TCP e o SCTP. Em específico, sobre o UDP, analise as afirmativas a seguir e dê valores Verdadeiro (V) ou Falso (F).

( ) Criar uma Comunicaçãoo de processo para processo utilizando os números de porta para fazer isso.

( ) Não há nenhum mecanismo de controle de fluxo nem reconhecimento de pacotes recebidos.

( ) Ao se enviar uma mensagem pequena usando UDP, o requerimento de interação entre o remetente e o receptor é muito maior que o do TCP.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

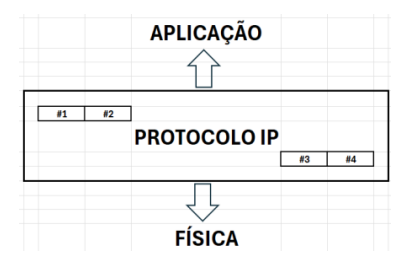

A figura abaixo apresenta um posicionamento dos protocolos de rede em seus diversos níveis. A figura apresenta o nível 3 do modelo OSI. Com base no exposto e com base na proximidade às camadas, assinale a alternativa correta que coloque os quatro protocolos na mesma ordem que aparecem #1, #2, #3 e #4.

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- TCP/IPConceitos e Especificações do IP

- TCP/IPIPv4

- TCP/IPIPv6

No modelo de referência conhecido por Arquitetura TCP/IP temos as versões do protocolo de interconexão de redes conhecido por IP. Tanto na sua versão IV como versão VI eles possuem categoria de endereços, porém na versão IV não existe os endereços de , bem como na versão VI não existe os endereços de .

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Provas

Provas

Provas

Provas

Provas

Caderno Container