Foram encontradas 38.552 questões.

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- TCP/IP

Dadas as tecnologias associadas à infraestrutura da Internet, assinale V (verdadeiro) ou F (falso) em cada afirmativa a seguir.

( ) O IP garante a entrega de pacotes de dados e, para isso, usa o modelo de serviço de melhor esforço.

( ) O HTTP é considerado um protocolo stateless.

( ) Além de converter nomes de hosts em endereços IP, o DNS também pode cumprir outras tarefas, dentre as quais o balanceamento de carga entre servidores replicados.

A sequência correta é

Provas

A proteção das informações, visando, principalmente, a preservação da sua integridade e do valor que elas representam para uma organização ou indivíduo, é diretamente associada à área da segurança da informação. Os mecanismos de segurança da informação podem ser classificados em controles físicos e controles lógicos. Constitui-se em um exemplo de controle lógico:

Provas

Sempre que se fala de compra on-line, é inevitável mencionar algo que preocupa tanto consumidores quanto lojistas: as fraudes. Segundo o relatório “The State of Fraud and Abuse 2024”, as perdas com golpes virtuais podem ultrapassar US$ 343 bilhões até 2027.

(Disponível em: https://jornalempresasenegocios.com.br/ Acesso em: janeiro de 2025. Adaptado.)

Em um caso recente, certa empresa sofreu um ataque em que um invasor interceptou comunicações entre clientes e servidores para roubar credenciais durante transações on-line. Qual medida é considerada mais eficaz para proteger os dados dos clientes e prevenir ataques como esse?

Provas

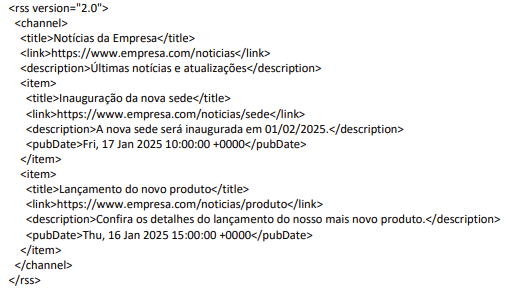

Um portal corporativo utiliza um feed RSS para disponibilizar atualizações de notícias a seus usuários. Considerando o código XML de um feed RSS, assinale como um aplicativo cliente como, por exemplo, um leitor de RSS, deverá interpretar esse feed para exibir as informações aos usuários:

Provas

A segurança das redes é uma prioridade na Hemobrás devido ao armazenamento de dados sensíveis de doadores e operações internas. Sobre os conceitos de segurança de redes, assinale a afirmativa INCORRETA.

Provas

- Equipamentos de RedeRoteador

- Equipamentos de RedeSwitch

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

A Hemobrás possui uma rede local para integrar os setores de produção e administração. Sabe-se que essa rede utiliza switches e roteadores para interconexão. Considerando as características desses dispositivos, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Switches: operam na camada de enlace do modelo OSI.

( ) Roteadores: operam na camada de aplicação do modelo OSI.

( ) Roteadores: utilizam tabelas de roteamento para decidir o melhor caminho para enviar pacotes.

( ) Switches: mantêm uma tabela de endereços MAC que associa dispositivos às portas específicas dos switches.

A sequência está correta em

Provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosInternet e EmailIMAP: Internet Message Access Protocol

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Entender o funcionamento dos protocolos de correio eletrônico é fundamental, pois isso impacta diretamente na eficiência do gerenciamento e segurança das comunicações por e-mail. Diante disso, marque V para as afirmativas verdadeiras e F para as falsas.

( ) O protocolo SMTP é responsável por recuperar e-mails do servidor para o cliente de e-mail.

( ) O IMAP permite o acesso ao e-mail em múltiplos dispositivos sem remover a mensagem do servidor.

( ) O TLS e o SSL são métodos distintos, sem qualquer relação com a segurança no envio de e-mails.

( ) O POP3 permite que os e-mails sejam baixados do servidor para o cliente de e-mail e, por padrão, remove a cópia dos e-mails do servidor após o download.

A sequência está correta em

Provas

Com referência a práticas de segurança cibernética e a sistemas de rastreabilidade, julgue os itens a seguir.

Se houver um fluxo de dados entre as redes de uma unidade e outra unidade remota de uma mesma organização, será recomendado, para proteger os dados que trafegarem entre as redes, o uso do protocolo TCP, que, por padrão, cifra os dados.

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteRIP: Routing Information Protocol

- TCP/IPFundamentos de Roteamento

A respeito de redes de computadores, julgue os itens que se seguem.

No algoritmo de vetor de distâncias, cada nó recebe alguma informação de um ou mais vizinhos diretamente ligados a ele e, em seguida, distribui os resultados de seus cálculos para seus vizinhos, sendo, assim, considerado um algoritmo distribuído.

Provas

Em relação à computação em nuvem e à gestão de projetos, julgue os itens seguintes.

Em um serviço de nuvem, os recursos podem ser alocados, liberados ou reconfigurados sob demanda, não se exigindo que o contrato de fornecimento de serviços seja alterado sempre que se pretenda alterar os recursos computacionais disponíveis, como inclusão ou remoção de servidores.

Provas

Caderno Container