Foram encontradas 37 questões.

Para responder a questão, considere o endereço IP 192.168.8.140 com máscara de sub-rede 255.255.255.192, no IPv4.

É possível formar sub-redes com nós, incluindo endereços de rede e de broadcast.

A alternativa que completa corretamente as lacunas é

Provas

São políticas de segurança de rede, EXCETO

Provas

- Engenharia de SoftwareAnálise e Projeto de Software

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareTestes

Considere as seguintes afirmativas sobre as principais etapas de desenvolvimento de software.

I - As atividades de análise e de projeto de software diferenciam-se entre si pelo fato de que o foco, na análise, é no entendimento do domínio do problema, enquanto, no projeto, é no domínio da solução.

II - As atividades de testes de software sempre são realizadas após a implementação, pois a existência de código fonte disponível é precondição para a elaboração dos casos de teste e de sua implementação em frameworks de testes unitários.

III - As atividades de gerência são comumente realizadas durante todo o ciclo de desenvolvimento, não sendo concentradas em uma fase específica de um projeto de desenvolvimento de software.

Está(ão) correta(s)

Provas

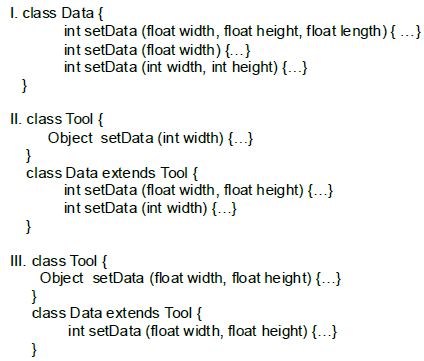

O polimorfismo em Java pode ser por sobrecarga ou sobreposição. Analise as declarações de classes para identificar aquelas com declarações de métodos polimórficos por sobrecarga.

A (s) declaração (ões) de classe (s) identificada (s) corretamente encontra (m)-se em

Provas

Para responder a questão, considere o endereço IP 192.168.8.140 com máscara de sub-rede 255.255.255.192, no IPv4.

Qual é o endereço da sub-rede ?

Provas

Em relação aos principais modelos de processo de software, é CORRETO afirmar que

Provas

Uma aplicação de propagação de mensagens a muitos clientes é melhor implementada com um modelo de comunicação distribuída baseado em

Provas

Para responder a questão, considere os esquemas para relações em um banco de dados relacional chamado ‘universidade’. Os campos que compõem as chaves primárias das tabelas estão grifados com sustenido (#).

-alunos(#matricula, nome)

-disciplinas(#codigo, nome)

-professores(#codigo, nome)

-turmas(#codigo, disciplina, professor)

-alunosturma(#aluno, #turma)

Considere a seguinte consulta SQL.

select nome fromalunos

where matricula not in (

selectmatricula fromalunosturma

inner join alunos on

alunosturma.aluno = alunos.matricula

)

A consulta retorna

Provas

O DNS é um serviço essencial para o funcionamento da rede e, por isso, torna-se alvo de ataques. Leia as afirmativas sobre configurações e gerenciamento do DNS.

I - Separar a função de servidor com autoridade da função de servidor recursivo.

II - Minimizar os privilégios com os quais o software servidor DNS é executado.

III - Tornar servidores DNS inacessíveis externamente com o uso de visões.

IV - Permitir o acesso à versão do DNS sendo executado.

V - Manter atualizado o DNS reverso.

Qual (is) afirmativa (s) descreve (m) prática (s) que aumenta (m) o risco de ataques?

Provas

A maior preocupação dos gestores de tecnologia de informação em relação às redes sem fio é

Provas

Caderno Container