Foram encontradas 74 questões.

Um usuário executou os seguintes comandos, sem que nenhum erro tenha ocorrido:

UERJ% umask 025

UERJ% mkdir prova

UERJ% ls –al prova

UERJ% mkdir prova

UERJ% ls –al prova

As permissões exibidas pelo comando ls –al para o diretório “prova” são:

Provas

Questão presente nas seguintes provas

Para fazer a implantação (deploy) de uma aplicação we,b no servidor de aplicações, o arquivo descritor web.xml deve ficar localizado em um diretório do módulo:

Provas

Questão presente nas seguintes provas

Considere o trecho de definição de classe feito em linguagem Java, apresentado abaixo, em que reticências são para representar partes da classe irrelevantes para a questão e a Disciplina e a GradeCurricular são classes de um sistema de software:

public class Disciplina {

GradeCurricular grade;

Set<Disciplina> preRequisitos = new java.util.HashSet<Disciplina>();

...

}

GradeCurricular grade;

Set<Disciplina> preRequisitos = new java.util.HashSet<Disciplina>();

...

}

Sendo assim, é correto afirmar que a única alternativa que apresenta um diagrama de classes em UML que pode ser inferido, única e exclusivamente, a partir do trecho de código a cima é:

Provas

Questão presente nas seguintes provas

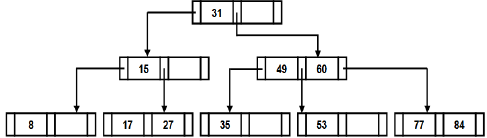

Considere a árvore B abaixo apresentada:

Se removermos os registros de chaves 60, 8, 53, 15 e 77, as chaves dos registros remanescentes, nos nós raiz e no nó folha mais à esquerda, são, respectivamente:

Provas

Questão presente nas seguintes provas

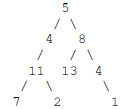

Considere uma árvore binária de busca que armazena números inteiros, cuja configuração atual é a seguinte:

Sendo assim, é correto afirmar que, em um percurso dessa árvore, feito em ordem simétrica, teríamos a seguinte sequência de visitas:

Provas

Questão presente nas seguintes provas

Seja o esquema relacional apresentado a seguir:

dvd = (código, nome, data_da_compra, preço, região)

Para mostrar os campos nome e data_da_compra dos dvds, classificados por data de compra em ordem decrescente, deve-se usar a instrução SQL:

Provas

Questão presente nas seguintes provas

Analise a listagem abaixo referente a um sistema operacional em rede:

# /etc/dhcpd.conf de exemplo

# (adicione os seus comentários aqui)

default-lease-time 600;

max-lease-time 7200;

option subnet-mask 255.255.255.0;

option broadcast-address 192.168.1.255;

option routers 192.168.1.254;

option domain-name-servers 192.168.1.1, 192.168.1.2;

option domain-name "meudominio.pt";

# (adicione os seus comentários aqui)

default-lease-time 600;

max-lease-time 7200;

option subnet-mask 255.255.255.0;

option broadcast-address 192.168.1.255;

option routers 192.168.1.254;

option domain-name-servers 192.168.1.1, 192.168.1.2;

option domain-name "meudominio.pt";

subnet 192.168.1.0 netmask 255.255.255.0 {

range 192.168.1.10 192.168.1.100;

range 192.168.1.150 192.168.1.200;

range 192.168.1.10 192.168.1.100;

range 192.168.1.150 192.168.1.200;

}

Da análise das informações, é correto afirmar que:

Provas

Questão presente nas seguintes provas

Os protocolos de segurança em redes sem fio Wi-Fi podem ser classificados, em ordem crescente de segurança, da seguinte forma:

Provas

Questão presente nas seguintes provas

O tipo de relacionamento entre atores, nos diagramas de casos de uso na linguagem de modelagem unificada (UML), é conhecido como:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasEngenharia Social

- Ataques e Golpes e AmeaçasPhishing Scam

A política de segurança envolve uma ação ativa dos administradores de rede com seus usuários, contra ataques de engenharia social, situações envolvendo fraudes comerciais e bancárias via Internet. Nesse contexto, a técnica de “phishing” corresponde:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container