Foram encontradas 70 questões.

De acordo com os critérios e diretrizes técnicas para o processo de desenvolvimento de módulos e serviços na Plataforma Digital do Poder Judiciário Brasileiro, portaria CNJ nº 253/2020, o acesso a microsserviços deve ser protegido com mecanismos de autenticação e autorização baseado em

Provas

De acordo com a política pública para a governança e a gestão de processo judicial eletrônico (Resolução CNJ nº 335/2020), a Plataforma Digital do Poder Judiciário Brasileiro hospedada em nuvem pode se valer de serviço de computação em nuvem provido por pessoa jurídica de direito privado, desde que

Provas

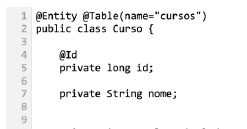

Analise o código a seguir, que descreve a entidade Curso:

A anotação JPA, versão 2.0, que deve ser incluída na linha 9 para indicar que o atributo totalMatriculados deve ser ignorado nas operações de persistência é

Provas

Na ferramenta de versionamento Git, um branch de nome feature_n é criado ao executar o comando

Provas

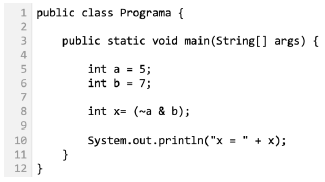

Analise o código a seguir em linguagem de programação Java:

Ao executar esse programa em um terminal, será escrito na saída padrão:

Provas

A frequência de operação, considerando o método de modulação OFDM, e a velocidade máxima para a transmissão de dados na especificação IEEE 802.11g são

Provas

Atualmente, a comunicação sem fio é uma das tecnologias que mais cresce.

Com relação às redes sem fio (WLAN) e as definições do seu padrão, analise os itens a seguir:

I. O IEEE definiu as especificações para a implementação WLAN sob o padrão IEEE 802.11 que abrange as camadas física, enlace e rede.

II. O padrão define dois tipos de serviços: o Basic Service Set (BSS), o Security Service Set (SSS).

III. Uma BSS é formada por estações wireless fixas ou móveis e, opcionalmente, por uma estação-base central conhecida como AP (Access Point).

Está correto o que se afirma em

Provas

A sintaxe correta do comando usado no PowerShell para habilitar Hyper-V no Windows 10 é

Provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresBombas Lógicas

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresWorms

Os tipos mais sofisticados de ameaças a sistemas de computadores são apresentados por programas que exploram vulnerabilidades. Com relação aos softwares maliciosos, analise os itens a seguir:

I. Os softwares maliciosos podem ser divididos em duas categorias: aqueles que precisam de um programa hospedeiro e aqueles que são independentes.

II. Os programas hospedeiros são basicamente fragmentos de programas que não podem existir independentemente de algum programa de aplicação, utilitário ou programa do sistema. São exemplos os worms e zumbis.

III. Os programas independentes que podem ser programados e executados pelo sistema operacional. São exemplos os vírus, bombas lógicas e backdoors.

Está correto o que se afirma em

Provas

Com relação ao SNMP v3, assinale V para a afirmativa verdadeira e F para a falsa.

I. SNMP engine é composto por quatro partes: o dispatcher e os subsistemas de processamento de mensagens, controle de acesso e o de segurança.

II. Essa versão abandonou a noção de managers e agents presentes nas versões v1 e v2, agora ambos são denominados SNMP entitites; uma SNMP entitity consiste em um SNMP engine e um ou mais SNMP applications.

III. A versão v3 alterou o protocolo em relação às versões anteriores, pela adição de suporte a segurança quântica e adição de novos agents para suportar IoT.

As afirmativas são, respectivamente,

Provas

Caderno Container