Foram encontradas 50 questões.

I. Contém informações sobre dois tipos de serviço de TI: serviços voltados para o cliente, que são visíveis para o negócio e serviços de suporte requeridos pelo provedor de serviço, para entregar serviços voltados para o cliente.

II. É um documento estruturado que lista todos os serviços de TI que estejam sob consideração ou desenvolvimento, mas que ainda não estão disponíveis aos clientes. Fornece uma visão de negócio de possíveis serviços de TI futuros.

III. É o conjunto completo de serviços que é gerenciado por um provedor de serviço. É usado para gerenciar o ciclo de vida completo de todos os serviços de TI.

As descrições I, II e III referem-se, respectivamente, a

Provas

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoCSRF: Cross-Site Request Forgery

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

I. Ocorrem quando dados não confiáveis são enviados para um interpretador como parte de um comando ou consulta SQL. Os dados manipulados pelo atacante podem iludir o interpretador para que este execute comandos indesejados ou permita o acesso a dados não autorizados.

II. Ocorrem sempre que uma aplicação recebe dados não confiáveis e os envia ao navegador sem validação ou filtro adequados. Esse tipo de ataque permite aos atacantes executarem scripts no navegador da vítima que podem “sequestrar” sessões do usuário, desfigurar sites ou redirecionar o usuário para sites maliciosos.

III. Força a vítima, que possui uma sessão ativa em um navegador, a enviar uma requisição HTTP forjada, incluindo o cookie da sessão da vítima e qualquer outra informação de autenticação incluída na sessão, a uma aplicação web vulnerável. Esta falha permite ao atacante forçar o navegador da vítima a criar requisições que a aplicação vulnerável aceite como requisições legítimas realizadas pela vítima.

As descrições I, II e III correspondem, respectivamente, a ataques

Provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

O ataque descrito é conhecido como

Provas

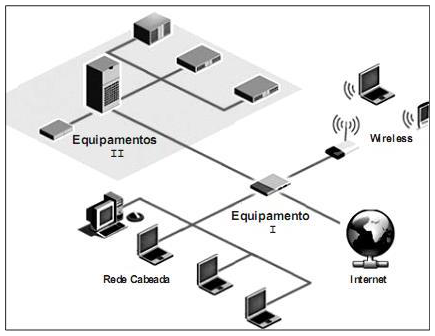

Cria uma série de canais exclusivos em que os dados do computador de origem são recebidos somente pela máquina destino. Com isso, a rede não fica congestionada com o fluxo de informações e é possível estabelecer uma série de conexões paralelas.

Além de estabelecer a comunicação entre duas máquinas, esses dispositivos também possuem a capacidade de escolher a melhor rota que a informação deve seguir até seu destino. Com isso, a velocidade de transferência é maior e a perda de dados durante a transmissão diminui consideravelmente.

Os textos acima descrevem, correta e respectivamente,Provas

O equipamento I, os equipamentos II, uma tecnologia para a rede LAN cabeada e uma tecnologia ou padrão para a rede LAN wireless são, correta e respectivamente,

Provas

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

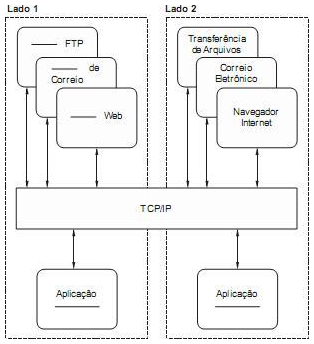

I. O protocolo mais utilizado é o HTTPS. Este protocolo utiliza os serviços do TCP na porta 80. Funciona como uma combinação dos protocolos FTP e SNMP, pois permite a transferência de arquivos e usa serviços FTP. O HTTPS permite o uso de servidores proxy.

II. Um servidor proxy mantém cópias das respostas e solicitações recém-transmitidas. Ao receber uma solicitação, verifica seu cache. Se a resposta não estiver armazenada no cache, retransmite a solicitação para o servidor web cor- respondente. Respostas que chegam dos servidores web são enviadas para o servidor proxy e armazenadas para futuras solicitações de outros clientes.

III. A transferência efetiva de e-mails é realizada por meio de agentes de transferência de mensagens (MTAs - Message Transfer Agents). Para enviar e-mails, um sistema de correio eletrônico utiliza um cliente MTA e, para receber, um servidor MTA. O protocolo que define os procedimentos de comunicação entre um cliente e um servidor MTA é o SMTP. O serviço SMTP é instalado por padrão com o serviço POP3 para fornecer serviços de e-mail completos.

Está correto o que se afirma APENAS em

Provas

Considere as características dos cabos de fibras óticas abaixo.

| I |

|---|

| Permite o uso de apenas um sinal de luz pela fibra. |

| Dimensões menores que os outros tipos de fibras. |

| Maior banda passante por ter menor dispersão. |

| Geralmente é usado laser como fonte de geração de sinal. |

| II |

|---|

| Permite o uso de fontes luminosas de baixa ocorrência tais como LED (mais baratas). |

| Diâmetros grandes facilitam o acoplamento de fontes luminosas e requerem pouca precisão nos conectores. |

| Muito usado para curtas distâncias pelo preço e facilidade de implementação pois apresenta maior perda a longas distâncias. |

Os tipos de fibra ótica apresentados nos itens I e II, são, respectivamente,

Provas

Provas

Provas

Caderno Container