Foram encontradas 390 questões.

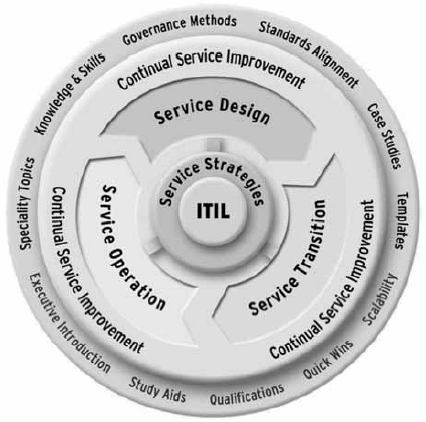

ITIL, v. 3. Internet:<www.managit.wordpress.com>.

Tendo com referência a figura acima, que ilustra as diferentes publicações e complementações do ITIL, versão 3, julgue o item, a respeito dessa versão do ITIL e do COBIT.

Os objetivos de controle do processo DS1 definir e gerenciar níveis de serviço do COBIT estão mais bem relacionados a service design que a service estrategies.

Provas

ITIL, v. 3. Internet:<www.managit.wordpress.com>.

Tendo com referência a figura acima, que ilustra as diferentes publicações e complementações do ITIL, versão 3, julgue o item, a respeito dessa versão do ITIL e do COBIT.

O processo de gerenciamento de capacidade está diretamente relacionado a service design, enquanto a função central de serviço está relacionada a service operation.

Provas

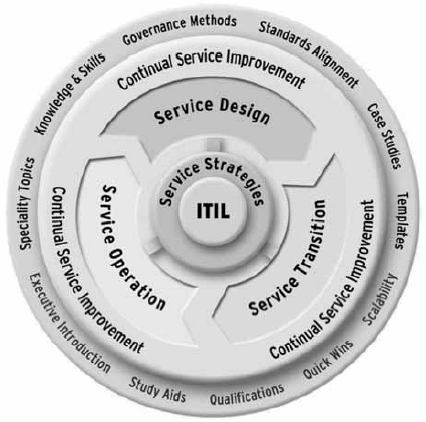

A criptografia assimétrica é uma forma de criptossistema em que a criptografia e a decriptografia são realizadas usando diferentes chaves — uma chave pública e uma chave privada. A respeito de criptografia assimétrica, julgue o item a seguir.

A figura a seguir mostra o uso da criptografia de chave pública para oferecer autenticação.

Provas

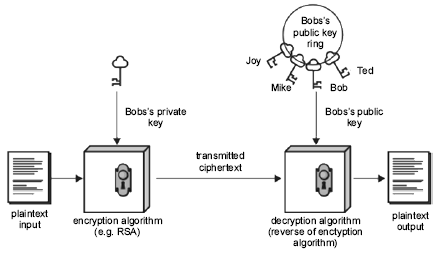

A figura acima ilustra o esquema geral para a criptografia DES (data encription standard), projetado para permitir que a decodificação seja feita com a mesma chave da codificação.

Considerando essa figura, julgue o item seguinte.

Criptoanálise diferencial e linear são tipos de ataques, porém, não podem ser utilizados no DES com 16 etapas.

Provas

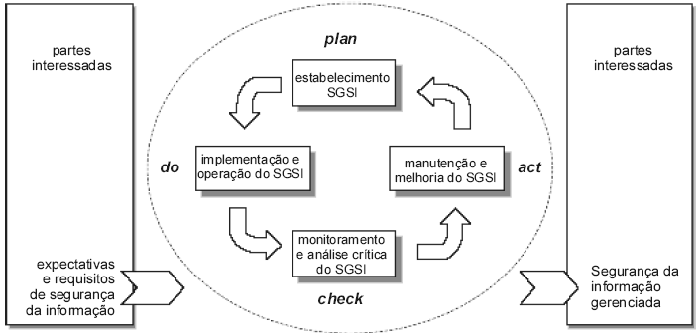

A figura acima ilustra como um sistema de gerenciamento de segurança da informação (SGSI) considera as entradas de requisitos de segurança de informação e as expectativas das partes interessadas, e como as ações necessárias e os processos de segurança da informação produzidos resultam no atendimento a esses requisitos e expectativas. Considerando essa figura, julgue o item a seguir.

O gerenciamento dos riscos envolve atividades que procuram impedir um ataque antes que ele ocorra e(ou) que reduzam os efeitos de uma ameaça.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TRE-PR

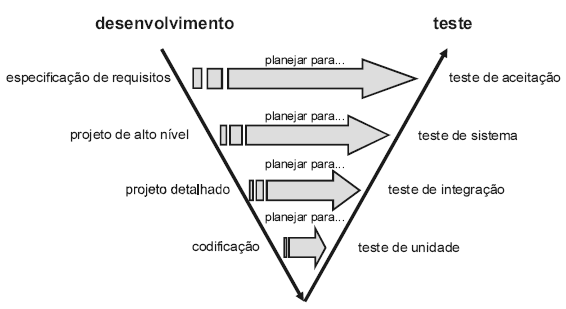

A figura acima ilustra o denominado modelo V de processo de desenvolvimento de software. Ele é uma instância do modelo cascata genérico, em que os planos de testes devem ser derivados da especificação e do projeto de sistema. Considerando essa figura, julgue o item que se segue.

Nos testes de integração, realizados antes dos testes unitários, os componentes são construídos e testados separadamente.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TRE-PR

Quanto ao ambiente de desenvolvimento de aplicações para a Internet, julgue o item.

Os programas em JavaScript conferem mais funcionalidades às páginas HTML. O trecho de código a seguir é exemplo do uso de JavaScript e está sintaticamente correto.

<html>

<head>

<title>Teste de Javascript</title>

<script language="javascript">

document.write(document.title + "<br>");

</script>

</head>

<body>

em página HTML.

</body>

</html>

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TRE-PR

Quanto ao ambiente de desenvolvimento de aplicações para a Internet, julgue o item.

Um validador XML não indicará erro, se receber o trecho de código a seguir para verificar.

<?xml version="1.0" encoding="UTF-8"?>

<DOCUMENT>

<GREETING>

Este é um arquivo XML

</GREETING>

<MESSAGE>

Bem vindo ao mundo do XML.

</MESSAGE>

</DOCUMENT>

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TRE-PR

Um programa é um conjunto de instruções escrito em determinada linguagem que diz ao computador o que deve ser feito. Existem muitas formas e diferentes tipos de linguagens de programação, cada qual com uma finalidade específica. A respeito da linguagem Java, julgue o item.

O trecho de código apresentado a seguir ilustra a possibilidade de se utilizar a referência de uma superclasse para instanciar objetos de uma subclasse.

public class Veiculo

{

protected String modelo;

public String getModelo() {

return modelo;

}

public void setModelo(String modelo){

this.modelo = modelo;

}

}

class Moto extends Veiculo

{

private int cilindrada;

public void setCilindrada(int cilindrada)

{

this.cilindrada = cilindrada;

}

public int getCilindrada() {

return cilindrada;

}

}

class Principal

{

public static void main (String x[])

{

Veiculo cb = new Moto();

cb.setModelo("Honda");

((Moto)cb).setCilindrada(1000);

System.out.println ("O veiculo " +

cb.getModelo() + " possui " +

((Moto)cb).getCilindrada() +

"cilindrada!");

}

}

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: TRE-PR

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoLógica de Programação

- LinguagensJava

O raciocínio lógico leva a uma resposta que pode ser verdadeira ou falsa. Na construção de algoritmos para a solução de problemas computacionais, trabalha-se com esse tipo de raciocínio. A respeito desse assunto, julgue o item.

A classe Concurso apresentada a seguir, escrita na linguagem Java, implementa uma estrutura e operações de uma pilha.

public class Concurso {

private static class No {

Object item;

No prox;

}

private No atual;

public Concurso () {

atual = null;

}

public void metodo1 (Object x) {

No aux = atual;

atual = new No();

atual.item = x;

atual.prox = aux;

}

public Object metodo2() {

if (vazia()) return null;

Object item = atual.item;

atual = atual.prox;

return item;

}

public boolean vazia() {

return (atual == null);

}

}

Provas

Caderno Container