Foram encontradas 100 questões.

- LinuxEstrutura de Diretórios do Linux

- LinuxShell no LinuxArquivos de Configuração (Shell)

- LinuxUsuários e Grupos no Linux

Um administrator de um sistema LINUX deseja incluir um

comando que deve ser executado por todos os usuários que

derem login no sistema, usando o shell bash. Para conseguir isso,

ele pode incluir o comando no arquivo:

Provas

Questão presente nas seguintes provas

Um usuário, usando VmWare Player, deseja fazer um snapshot de

sua máquina virtual, antes de realizar a instalação de mais

softwares nessa VM. Para isso, usando as funcionalidades

disponíveis, ele pode utilizar:

Provas

Questão presente nas seguintes provas

- Gestão de ServiçosITILITIL v3Desenho de Serviço (ITILv3)

- Gestão de ServiçosITILITIL v3Estratégia de Serviço (ITILv3)

Em relação ao ITIL V3, analise as afirmativas a seguir:

I. A estratégia de serviço define os quatro Ps da estratégia: perspectiva, posição, plano e padrão.

II. Um bom desenho de serviço depende do uso eficaz e eficiente dos Quatro Ps do Desenho: pessoas, produtos, processos e parceiros

III. O papel da Operação de Serviço é oferecer serviços que são necessários ao negócio para uso operacional.

Está correto somente o que se afirma em:

I. A estratégia de serviço define os quatro Ps da estratégia: perspectiva, posição, plano e padrão.

II. Um bom desenho de serviço depende do uso eficaz e eficiente dos Quatro Ps do Desenho: pessoas, produtos, processos e parceiros

III. O papel da Operação de Serviço é oferecer serviços que são necessários ao negócio para uso operacional.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

- Fundamentos de Sistemas OperacionaisAtualização de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisDrivers de Dispositivos

Após a atualização de uma estação do Windows 8 para o

Windows 10, a opção que contém um item que pode ter tido o

comportamento alterado após essa mudança é:

Provas

Questão presente nas seguintes provas

O HTTPS (protocolo de transferência de hipertexto seguro) faz

uso de criptografia como parte do seu mecanismo de segurança.

Sobre a criptografia do HTTPS, é correto afirmar que:

Provas

Questão presente nas seguintes provas

Um tipo de ataque que vem se popularizando é o chamado

“ransomware“, que tem por característica:

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaElGamal

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia AssimétricaTroca de Chaves Diffie-Hellman

Nem todos os algoritmos de criptografia assimétrica permitem o

ciframento e assinatura digital. Um exemplo de algoritmo

criptográfico assimétrico que cai nesse caso é:

Provas

Questão presente nas seguintes provas

Para aumentar a segurança da transferência de arquivos, um

administrador de sistema orientou seus usuários para o uso de

SFTP (secure file transfer protocol), ao invés de FTP. Com essa

mudança, o firewall precisou ser alterado para permitir o uso da

porta:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

Uma empresa suspeita que vem sofrendo port scanning em sua

rede. Para detectar isso, o especialista em segurança

recomendou a instalação de um:

Provas

Questão presente nas seguintes provas

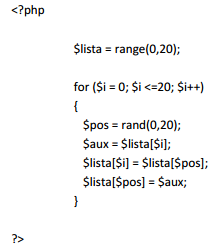

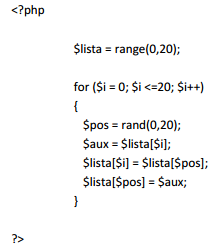

Analise o código PHP mostrado a seguir.

Ao final da execução desse código, os valores na variável $lista estarão:

Ao final da execução desse código, os valores na variável $lista estarão:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container