Foram encontradas 30 questões.

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SUSTENTE

Orgão: TJ-PE

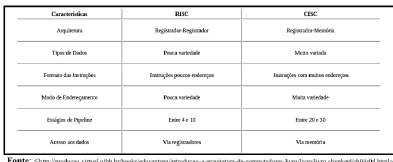

Na tabela a seguir, apresenta-se o resumo das principais características dos computadores RISC em comparação com os CISC. Os processadores RISC geralmente adotam arquiteturas mais simples e que acessam menos a memória, em favor do acesso aos registradores. A arquitetura Registrador -Registrador é mais adotada, enquanto que os computadores CISC utilizam arquiteturas Registrador-Memória.

A partir dos dados apresentados, avalie as seguintes proposições:

I. Como as arquiteturas RISC visam Unidades de Controle mais simples, rápidas e baratas, elas geralmente optam por instruções mais simples possível, com pouca variedade e com poucos endereços.

II. Na arquitetura RISC, ao saber quantos ciclos serão necessários para executar um estágio de uma instrução, a Unidade de Controle saberá exatamente quando será possível iniciar o estágio de uma próxima instrução.

III. As arquiteturas RISC investem em Unidades de Controle poderosas e capazes de executar tarefas complexas como a Execução Fora de Ordem e a Execução Superescalar.

A partir do cenário apresentado, é correto o que se afirma em:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SUSTENTE

Orgão: TJ-PE

Frequentemente, a primeira coisa que intriga um administrador de sistemas é que o tamanho do disco rígido pode ser bem maior que o necessário para uma determinada tarefa. Como resultado, muitos sistemas operacionais têm a capacidade de dividir o espaço de um disco rígido em várias partições ou fatias. A partir deste cenário, avalie às seguintes asserções sobre partições:

I- Como são separadas umas das outras, as partições podem ter quantidades de espaço utilizado diferentes, e o espaço utilizado de uma partição não tem impacto na outra. Por exemplo: a partição contendo os arquivos que compõem o sistema operacional não é afetada pela partição contendo os arquivos do usuário, mesmo se esta estiver cheia. O sistema operacional continua com espaço livre para seu próprio uso.

PORQUE

II- Apesar de ser um pouco simplista, você pode pensar nas partições como se fossem drives de disco separados. De fato, alguns sistemas operacionais referem-se às partições como "drives".

Marque a alternativa correta.

Provas

- Engenharia de SoftwareTestesTipos de Testes

- Qualidade de SoftwareAtributos de Qualidade de Software

- Qualidade de SoftwareSQA: Garantia da Qualidade de Software

O problema de software inseguro é talvez o desafio técnico mais importante do nosso tempo. É desnecessário dizer que não é possível construir uma aplicação segura sem efetuar testes de segurança. A partir deste contexto, avalie às seguintes proposições:

I- Ainda assim, o teste de segurança sozinho não é uma boa referência para quantificar o quanto uma aplicação é segura.

II- Em contrapartida, tais testes possuem a capacidade de convencer os céticos que em determinado ponto da aplicação existe um problema.

III- Desta forma, os testes de segurança, tem se mostrado um ingrediente fundamental para organizações que tem que confiar no software que usa e/ou desenvolve.

correto afirmar que:

Provas

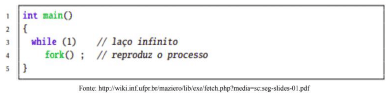

Avalie o seguinte código.

Considerando o código acima é correto afirmar:

Provas

- Protocolos e ServiçosAutenticação e SegurançaKerberos

- Protocolos e ServiçosLDAP e X.500

- Segurança de RedesAutenticação de Rede

Sobre o Active Directory pode-se afirmar que

Provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaMAN: Metropolitan Area Network

- AbrangênciaWAN: Wide Area Network

De acordo com Dantas (2002), uma das características mais utilizadas para a classificação das redes é a sua abrangência geográfica. Deste modo, é convencionada a classificação das redes em locais - LANs (Local Area Networks), metropolitanas - MANs (Metropolitan Area Networks) e geograficamente distribuídas - WANs (Wide Area Networks). À respeito das LANs é correto afirmar que

Provas

Sobre o conceito de topologia de rede, é correto afirmar que

Provas

Cada dispositivo conectado à internet possui uma identificação exclusiva na camada de rede (ou endereço IP) do modelo ISO/OSI do conjunto de protocolos TCP/IP, possibilitando a comunicação global entre os demais dispositivos.

"Um endereço IP contém 32 bits e define exclusivamente e universalmente a conexão de um host ou de um roteador de internet", [FOROUZAN, 2010, 81].

Considere o seguinte endereço IP 192.168.0.2 com a máscara de rede 255.255.255.0. Nesta configuração de IP é correto afirmar que podemos:

Provas

- Transmissão de DadosCaracterísticas de TransmissãoModulação e Multiplexação

- Transmissão de DadosMeios de Transmissão

Segundo Tanenbaum (2006), uma rede de computadores consiste de um conjunto de computadores autônomos interconectados por uma única tecnologia. A partir deste cenário, avalie as asserções abaixo sobre conceitos importantes inerente a conceitualização de redes:

I - Sinal, consiste de uma sequência de estados em um sistema comunicação que codifica uma mensagem, que normalmente é compreendido como propagação de onda.

PORQUE

II - É a manifestação de um fenômeno físico a partir de uma fonte de energia (fonte perturbadora) em um meio.

Marque a alternativa correta.

Provas

Uma rede de computadores consiste de um conjunto de computadores autônomos interconectados por uma única tecnologia. A partir deste cenário, avalie a figura e às proposições seguintes:

I- Nesta figura, observamos um exemplo de rede, em que milhões de elementos de computação estão interligados (hospedeiros=sistemas finais).

II- Observamos, a partir da figura que há execução de aplicações distribuídas.

III- Os Roteadores enviam pacotes blocos de dados.

Avaliando os dados apresentados, é correto o que se afirma em:

Provas

Caderno Container