Foram encontradas 760 questões.

Provas

Questão presente nas seguintes provas

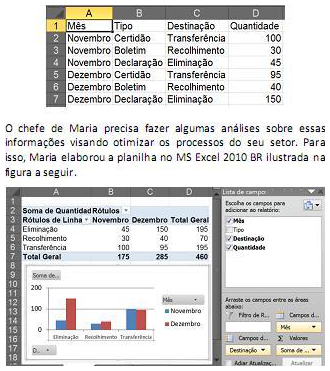

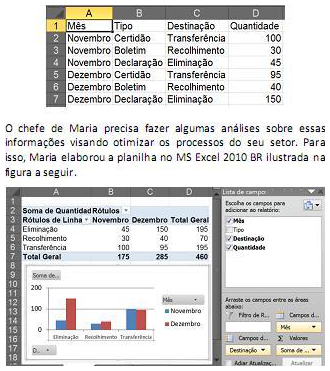

Para contabilizar a destinação dos documentos do seu setor, Maria registra as informações da tramitação em uma planilha, conforme ilustrado na figura a seguir.

Para que seu chefe possa resumir, analisar segundo várias perspectivas, explorar e apresentar um resumo dos seus dados, Maria deve utilizar:

Provas

Questão presente nas seguintes provas

No MS Word 2010 BR, é possível alinhar textos em diversas posições na mesma linha utilizando tabulações. Elas podem ser definidas rapidamente clicando no seletor de tabulação na extremidade esquerda da régua até que ela exiba o tipo de tabulação desejado. No documento ilustrado na figura a seguir, a Tabulação Decimal foi utilizada para que os números da coluna Quantidade sejam alinhados ao redor do ponto decimal, independentemente do número de dígitos.

A Tabulação Decimal é representada pelo símbolo:

Provas

Questão presente nas seguintes provas

Os criminosos virtuais, também chamados de hackers, atacam computadores conectados à internet para roubar informações ou danificar o computador. Para protegê-lo, utiliza-se um software ou hardware que verifica as informações vindas da internet, conforme ilustrado na figura a seguir.

O software ou hardware utilizado para rejeitar ou permitir que informações da internet entrem no computador é o:

Provas

Questão presente nas seguintes provas

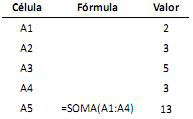

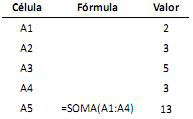

Considere duas planilhas, LO e EX, criadas respectivamente com o LibreOffice 2-4 Calc e o MS Excel 2010. O conteúdo das duas planilhas é idêntico, como descrito a seguir:

Considere que tenha sido efetuada uma sequência de comandos que removeu a terceira linha de cada planilha. Após a execução desses comandos, o conteúdo da célula A4 em cada planilha LO e EX, respectivamente, é:

Provas

Questão presente nas seguintes provas

Analise as afirmativas abaixo em relação à prevenção de incidentes e CSIRTs (computer security incident response team):

I. Os CSIRTs não são necessariamente parte de um grupo de TI (tecnologia da informação).

II. Segundo o CERT.br, CSIRTs podem se estruturar de forma "ad hoc", ou seja, se reunindo apenas quando há um incidente de segurança.

III. A prática recomendada em relação a uma melhor política de prevenção de incidentes é a criação de CSIRTS de âmbitos nacionais em detrimento de CSIRTs locais.

Está correto o que se afirma em:

I. Os CSIRTs não são necessariamente parte de um grupo de TI (tecnologia da informação).

II. Segundo o CERT.br, CSIRTs podem se estruturar de forma "ad hoc", ou seja, se reunindo apenas quando há um incidente de segurança.

III. A prática recomendada em relação a uma melhor política de prevenção de incidentes é a criação de CSIRTS de âmbitos nacionais em detrimento de CSIRTs locais.

Está correto o que se afirma em:

Provas

Questão presente nas seguintes provas

Um equipamento sofreu um ataque de negação de serviço, onde pacotes TCP SYN foram alterados para conter o mesmo endereço IP como endereço IP origem e destino no mesmo pacote, fazendo com que a máquina ficasse em loop, respondendo para ela mesma. Esse ataque explora o uso de:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- Segurança LógicaSegurança de Endpoints

Os atalhos do sistema operacional Windows são um recurso muito utilizado para facilitar o acesso a arquivos e diretórios de uso frequente. Entretanto, é importante saber se o atalho a ser usado é seguro, de forma a evitar ataques comuns por malware, especialmente em mídias removíveis. O primeiro passo é reconhecer se um arquivo é ou não um atalho, o que pode ser feito com facilidade, observando as seguintes características:

Provas

Questão presente nas seguintes provas

Trata-se de uma característica exclusiva da criptografia assimétrica:

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Apresentação

O modelo de referência OSI (Open Systems Interconnection) baseia-se no conceito de camadas sobrepostas, onde cada camada executa um conjunto bem definido de funções. Relacione cada uma das camadas do Modelo OSI com as características apresentadas a seguir.

1. Camada de enlace

2. Camada de transporte

3. Camada de apresentação

( ) tem por objetivo prover mecanismos que possibilitem a troca de dados entre sistemas, independente do tipo, topologia ou configuração das redes físicas existentes entre eles, garantindo ainda que os dados cheguem sem erros e na sequência correta.

( ) tem por objetivo resolver problemas de representação de informação existentes entre sistemas heterogêneos interconectados.

( ) tem por objetivo realizar a transferência de dados sobre uma conexão fisica de maneira confiável.

A relação correta entre as camadas e as características, de cima para baixo, é:

1. Camada de enlace

2. Camada de transporte

3. Camada de apresentação

( ) tem por objetivo prover mecanismos que possibilitem a troca de dados entre sistemas, independente do tipo, topologia ou configuração das redes físicas existentes entre eles, garantindo ainda que os dados cheguem sem erros e na sequência correta.

( ) tem por objetivo resolver problemas de representação de informação existentes entre sistemas heterogêneos interconectados.

( ) tem por objetivo realizar a transferência de dados sobre uma conexão fisica de maneira confiável.

A relação correta entre as camadas e as características, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container