Foram encontradas 350 questões.

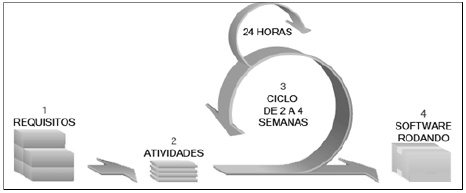

A metodologia ágil Scrum é baseada em um ciclo de atividades ilustradas na figura abaixo:

Considerando as atividades de 1 a 4 apresentadas na figura e os fundamentos dos métodos ágeis, é correto afirmar:

Provas

Questão presente nas seguintes provas

A Engenharia de Requisitos utiliza algumas técnicas que apoiam as atividades de levantamento de requisitos, sendo a entrevista uma das mais utilizadas. Uma entrevista pode ser estruturada de formas diferentes, como na estrutura em

Provas

Questão presente nas seguintes provas

Estando em um ambiente em condições ideais com o sistema operacional Windows Server 2012 instalado, um Técnico da Receita Estadual pode, corretamente,

Provas

Questão presente nas seguintes provas

Um Técnico da Receita Estadual foi solicitado para fazer uma atualização do Sistema Operacional (SO) de um dispositivo para o Windows 10. Neste cenário é correto afirmar:

Provas

Questão presente nas seguintes provas

Na camada de aplicação da arquitetura TCP/IP ficam os protocolos responsáveis pela comunicação com as diferentes aplicações. Em um dia de trabalho, um Técnico da Receita Estadual realizou algumas atividades na rede da Secretaria de Estado da Fazenda do Maranhão, que é baseada nesta arquitetura:

I. Fez transferência de arquivos, criou e alterou diretórios da rede;

II. Enviou diversas mensagens de e-mail;

III. Utilizou um navegador web para fazer pesquisas em diversas páginas da internet e fazer cotações de equipamentos em sites específicos;

IV. Digitou o endereço IP de um site e obteve o nome deste site na WWW;

V. Buscou obter informações de gerenciamento e controle dos equipamentos da rede, usando login de administrador.

Os protocolos da arquitetura TCP/IP que atuam na camada de aplicação e são responsáveis pelas funções ligadas às atividades de I a V, são correta e respectivamente,

Provas

Questão presente nas seguintes provas

O roteador

Provas

Questão presente nas seguintes provas

Considere, por hipótese, que um Técnico da Receita Estadual foi solicitado a participar da escolha da topologia de uma rede a ser implementada na Secretaria de Estado da Fazenda do Maranhão. O Técnico afirmou, corretamente, que

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasDDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

Um cracker passou a controlar diversos computadores remotamente após infectá-los com um tipo de programa malicioso chamado bot. Por meio desse programa, ele enviou instruções para desferir ataques maciços para tirar de operação serviços, computadores e redes conectadas à internet. Assim, conseguiu enviar grande quantidade de requisições para um serviço, tirando-o de operação. Conseguiu também gerar grande tráfego de dados para uma rede, ocupando toda a banda disponível, até conseguir sua queda. Esse tipo de ataque é conhecido como

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Assimétrica

As transações eletrônicas necessitam da adoção de mecanismos de segurança capazes de garantir autenticidade, integridade e confidencialidade. Os algoritmos de criptografia de chave pública permitem garantir, para as informações por eles protegidas,

Provas

Questão presente nas seguintes provas

Em uma variável que usa 1 byte de memória para armazenar dados inteiros em programas de computadores armazena-se o valor

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container